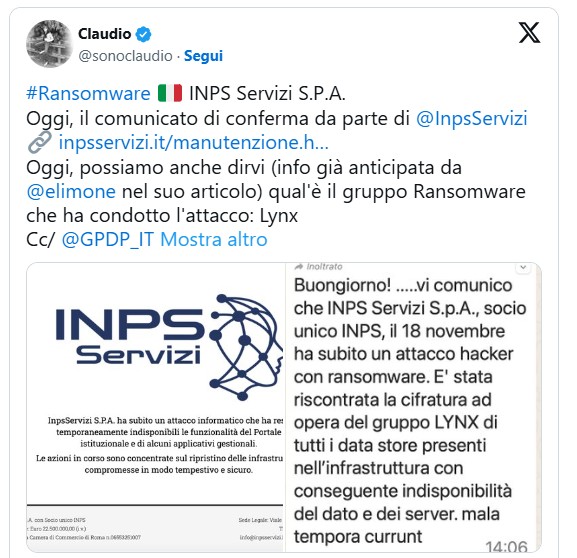

Il 18 Novembre 2024 è stato protagonista di un presunto attacco malware INPS Servizi S.P.A, azienda di house providing partecipata da INPS. L’attacco è stato poi confermato il 22 Novembre dal sito ufficiale di INPS tramite un breve comunicato ma ancor prima da QuAS il 19 Novembre.

Nonostante non ci siano fonti ufficiali a confermarli stanno girando rumors su una possibile responsabilità del gruppo Ransomware Lynx [1][2][3] che non ha però pubblicato nulla a riguardo sul loro Data Leak Site DLS.

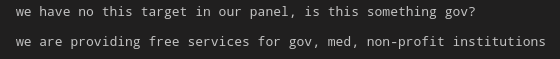

Il gruppo ha delle linee guida specifiche che includono il divieto di impattare istituzioni pubbliche, governative o healthcare. Il team di DarkLab, che ha intervista Lynx recentemente, si è messa in contatto con lo staff di Lynx chiedendo spiegazioni.

Lynx, dopo aver controllato nel loro backend le vittime attualmente dichiarate dai loro attaccanti/affiliati, ci ha detto che non ha attaccato INPS Servizi S.P.A.

Lynx ha tenuto a precisare che non attaccano questo tipo di istituzioni ed aziende ed invita INPS Servizi S.P.A a contattarli in caso i loro sistemi siano davvero stati impattati dal loro ransomware per poter scusarsi e mitigare al problema vista la natura della istituzione in questione.

Siccome non abbiamo dichiarazioni ufficiali chiare su questo attacco informatico, se i rumors fossero veri diamo la nostra collaborazione per aiutare INPS Servizi S.P.A a mettersi in contatto con Lynx.

Lynx fino ad oggi non ha mai attaccato alcuna organizzazione governativa o critica.

Le linee guida e le motivazioni del gruppo sono pubblicate nel loro DLS e sono sempre stati chiari (anche nella nostra intervista) nel non avere intenzione a creare danni a questo tipo di infrastrutture.

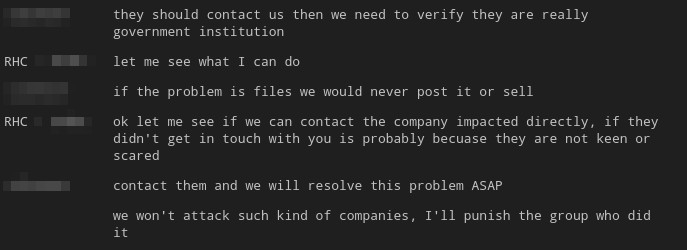

Nelle ultime ore un membro di RansomFeed ha confermato Lynx come responsabile dell’attacco ad INPS Servizi S.P.A.

Come DarkLab siamo rimasti in contatto con Lynx che ci ha riferito che, ad ora, non risulta nessuna vittima identificata come INPS Servizi S.P.A. all’interno del loro panel e chat di negoziazione.

Non possiamo confermare per ora nessuna delle due parti per mancanze di prove. Non abbiamo motivo di dubitare della veridicità della rivendicazione e confidiamo nelle capacità degli operatori sul campo.

Approfondiremo nei prossimi giorni le cause dell’attacco per quanto possibile, aggiorneremo ulteriormente la soluzione in caso ulteriori evidenze vengano portate alla luce. In conclusione attendiamo delle dichiarazioni dai professionisti sul campo dopo che le infrastrutture INPS Servizi S.P.A. tornino operative.