Il Gruppo Arcese fornisce servizi innovativi a copertura dell’intera supply chain, rispondendo ad ogni esigenza tecnica e operativa dei propri clienti con soluzioni ad elevato valore aggiunto per il trasporto terrestre, per le spedizioni via mare e aereo, per la gestione dei magazzini e per la logistica integrata.

Il Gruppo rappresenta la scelta giusta per migliaia di aziende che nel mondo operano nei settori più diversi: dall’automotive all’industria cartaria, dal comparto tessile alla moda, dalla chimica alla tecnologia. Abbiamo una soluzione su misura per ognuna delle tue esigenze di trasporto, e logistica integrata.

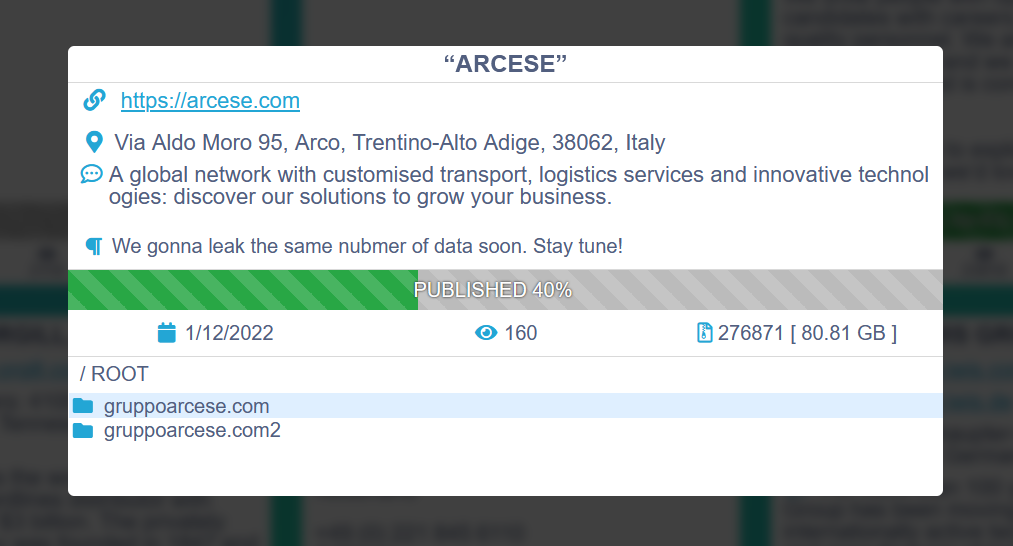

Oggi è apparso sul Data Leak Site della cyber gang Conti, un post che riporta la violazione delle infrastrutture IT dell’azienda, dove sono stati esfiltrti 276k files per un totale di circa 80GB.

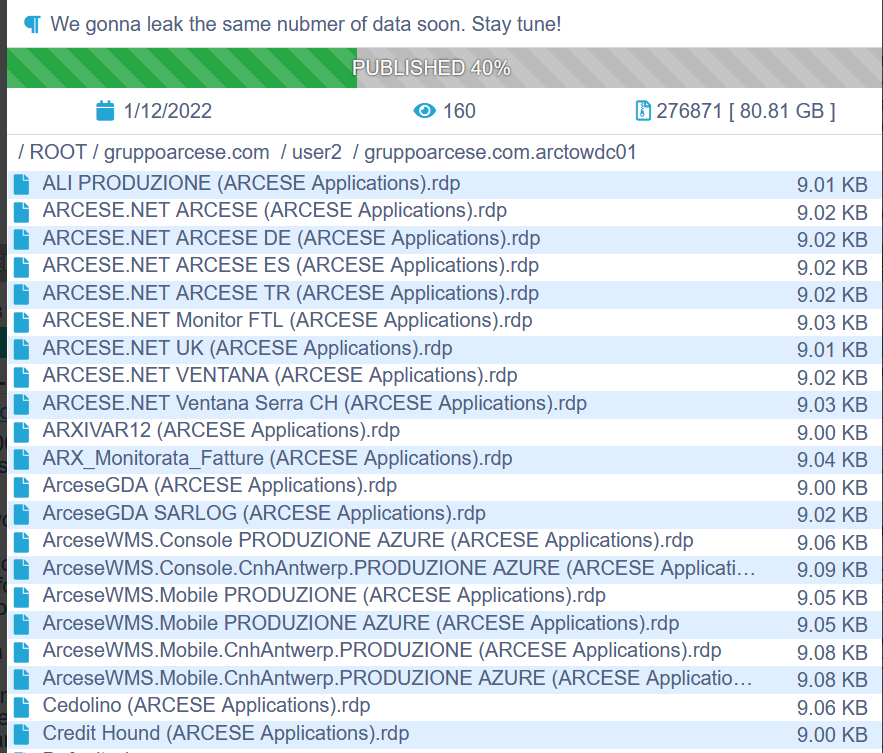

Andando a scaricare i file contenuti nel sito, sono presenti una serie di informazioni sensibili, nonchè anche elementi per effettuare movimenti laterali all’interno della rete, utilizzando dei file di estensione rdp (rdp file configuration).

Inoltre sono presenti all’interno dei dati esfiltrati moltissime fatture, documenti di trasporto e molto altro ancora. Probabilmente, dal volume dei dati pubblicati (si tratta del 40% del totale) la trattativa con l’azienda non sta avendo un grande successo.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Conti è una cyber gang che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

È probabile che i vertici dell’organizzazione di Conti paghino degli sviluppatori di malware con uno stipendio fisso anziché una percentuale dei proventi utilizzati dagli attori informatici affiliati, ricevendo una quota dei proventi di un attacco riuscito.

Gli attori Conti spesso ottengono l’accesso iniziale alle reti attraverso:

Nella fase di esecuzione, gli attori eseguono un payload getuid prima di utilizzare un malware più aggressivo per ridurre il rischio di attivare i motori antivirus.

La CISA e l’FBI hanno osservato Conti utilizzare dei Router Scan, telecamere e dispositivi di archiviazione collegati alla rete con interfacce web per effettuare l’accesso illecito alle infrastrutture. Inoltre, gli attori utilizzano anche attacchi Kerberos per tentare di ottenere l’hash di amministrazione e condurre attacchi di forza bruta.

È noto che gli attori Conti sfruttano software di monitoraggio e gestione remoti legittimi e software desktop remoto come backdoor per mantenere la persistenza sulle reti delle vittime. Gli attori utilizzano strumenti già disponibili sulla rete delle vittime e, se necessario, aggiungono strumenti aggiuntivi , come Windows Sysinternals e Mimikatz, per ottenere gli hash e le credenziali di testo non crittografato degli utenti, che consentono agli attori di aumentare i privilegi all’interno di un dominio ed eseguire altre attività post-sfruttamento e di spostamento laterale.

In alcuni casi, gli attori utilizzano anche il malware TrickBot per svolgere attività successive di sfruttamento.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…