Anche i produttori di auto non sono al sicuro dal ransomware.

Infatti, nella giornata di ieri, è stato pubblicato sul DLS della cyber-gang snatch, una news che riporta che la nota casa automobilistica svedese, è stata colpita dal ransomware.

L’annuncio di snatch riporta quanto segue:

“The first Volvo car rolled off the Gothenburg production line in Sweden in 1927. Since then, Volvo Car Group has been a world-leader in safety technology and innovation. Today, Volvo is one of the most well-known and respected car brands in the world with sales in about 100 countries. Volvo Car Group (Volvo Cars) is owned by Zhejiang Geely Holding (Geely Holding) of China. Volvo Cars formed part of the Swedish Volvo Group until 1999, when the company was bought by Ford Motor Company. In 2010, Volvo Cars was acquired by Geely Holding. “

Anche se al momento non è nota la richiesta di riscatto, sinonimo che Volvo è in trattative con i criminali informatici, per evitare la diffusione di informazioni sensibili recuperate all’interno delle loro infrastrutture informatiche.

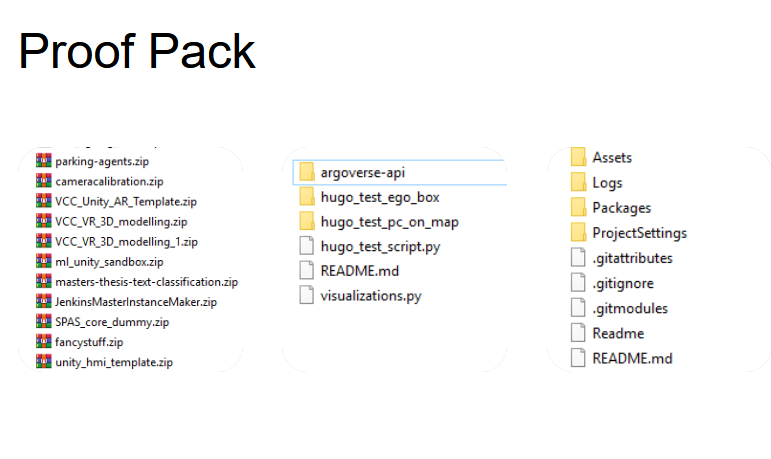

Ma andando poco più sotto, è possibile visualizzare una serie di preview contenenti sia cartelle che archivi zip, che hanno dei titoli abbastanza interessanti.

Si parla infatti di codici sorgenti, oltre che ad archivi con i nomi come “SPAS_Luminar_Demo”. I sensori Luminar, li abbiamo già incontrati a suo tempo, che permettono un efficace controllo 3D dello spazio di azione di una macchina a guida autonoma, oltre ad altri file, come ad esempio “cameracalibration”.

Snatch è un ransomware che infetta le vittime riavviando il PC in modalità provvisoria. La maggior parte delle protezioni di sicurezza esistenti non viene eseguita in modalità provvisoria in modo che il malware possa agire senza le contromisure previste e possa crittografare tutti i file che trova. Utilizza packer comuni come UPX per nascondere il suo payload.

Il ransomware Snatch è uscito verso la fine del 2018 ed è diventato notevolmente attivo durante l’aprile 2019, come dimostrato da un picco di richieste di riscatto e campioni di file crittografati inviati alla piattaforma ID Ransomware di Michael Gillespie .

Snatch può essere eseguito sulle versioni più comuni di Windows, dalla 7 alla 10, nelle versioni a 32 e 64 bit,. I campioni che sono stati visti sono anche confezionati con il packer open source UPX per offuscare il loro contenuto.

Dopo l’intrusione iniziale, generalmente utilizzando il protocollo RDP, gli aggressori effettuano l’accesso alla macchina del controller di dominio (DC) utilizzando lo stesso account amministratore mantenendo l’accesso, raccogliendo ed esfiltrando informazioni, oltre a monitorare la rete della vittima per alcune settimane.