È uno di quei momenti che passano sottotraccia per l’opinione pubblica, ma che per chi opera nel mondo della cybersecurity suona come un’allerta silenziosa, quasi surreale: la possibilità concreta che il sistema CVE – Common Vulnerabilities and Exposures – possa smettere di funzionare. Non per un attacco informatico. Non per un evento naturale. Ma per un più banale, quanto drammatico, problema di mancato rinnovo dei fondi da parte del governo statunitense.

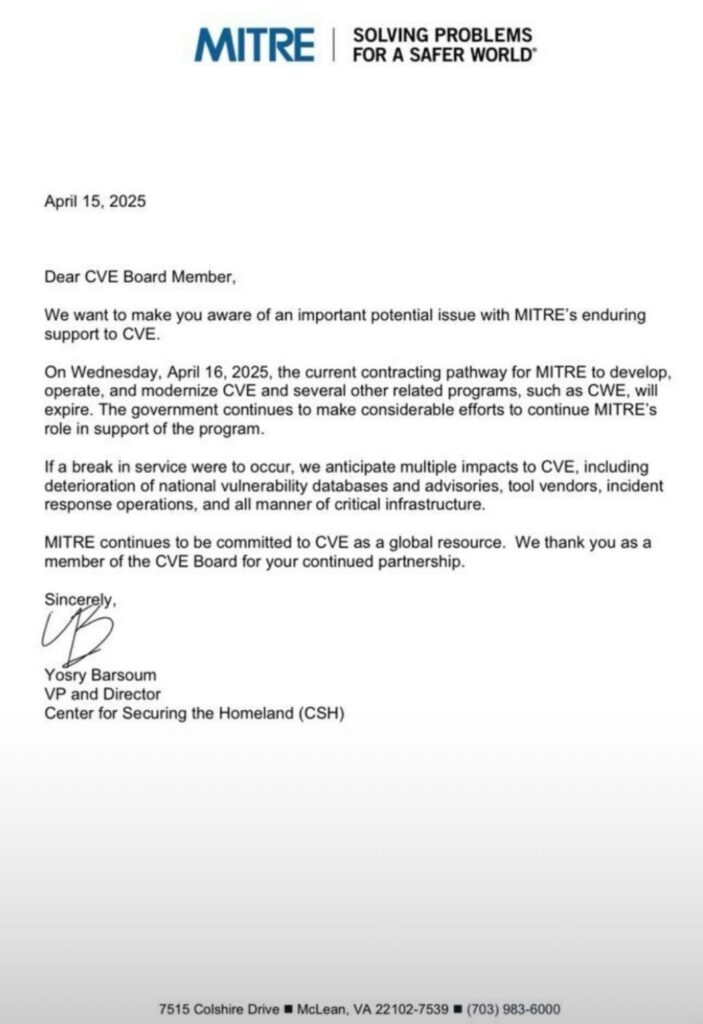

La notizia è arrivata come un fulmine a ciel sereno, ma a ben guardare, i segnali di instabilità erano presenti da tempo. La lettera recentemente inviata da MITRE Corporation, ente responsabile della gestione del CVE Program per conto del governo USA, rappresenta molto più di un avviso tecnico: è il grido d’allarme di un’infrastruttura critica che rischia di spegnersi nel silenzio generale.

Eppure, se c’è una cosa che dovrebbe essere chiara a chiunque lavori nel settore, è che il CVE non è un semplice database, ma il vero e proprio fulcro della nomenclatura condivisa nel mondo della sicurezza informatica.

Il CVE è il sistema che assegna un identificativo univoco – il cosiddetto CVE-ID – a ogni vulnerabilità software conosciuta pubblicamente. Senza questi identificativi, l’intero ecosistema cyber perderebbe coerenza: le analisi dei vendor, le patch, i report di minaccia, le valutazioni di rischio, gli strumenti SIEM, gli scanner di vulnerabilità e persino le dashboard delle agenzie nazionali di sicurezza non saprebbero più “come chiamare” le minacce.

È come se all’improvviso qualcuno decidesse che i numeri di targa delle automobili non servono più. Ogni incidente diventerebbe un caos burocratico, ogni multa un rebus, ogni denuncia un’informazione vaga. È esattamente ciò che accadrebbe senza il CVE: un buco nero semantico nel cuore della cybersecurity.

La comunicazione inviata da MITRE – ferma, tecnica, ma inequivocabile – mette in chiaro che la fine dei fondi federali (provenienti dalla CISA, la Cybersecurity and Infrastructure Security Agency) comporta l’impossibilità di garantire la continuità delle attività legate al programma CVE.

Senza finanziamenti:

È quindi evidente che siamo di fronte a un single point of failure di proporzioni sistemiche, ma – e qui la riflessione si fa geopolitica – anche a un punto di dipendenza strategica da parte dell’intero Occidente, Europa compresa.

In un mondo multipolare, in cui la cybersicurezza è ormai considerata parte integrante della sovranità nazionale e continentale, fa riflettere quanto l’Europa – ancora oggi – non disponga di un proprio sistema alternativo o complementare per la gestione delle vulnerabilità informatiche.

La Cina, da anni, ha sviluppato un proprio database nazionale, con modalità operative, criteri e perfino una “agenda politica” nella gestione delle disclosure. In Russia esistono repository indipendenti connessi ai CERT federali. Ma l’Unione Europea? Ancora troppo sbilanciata su un modello americano-centrico, e spesso reattiva più che proattiva, nel campo della cyber intelligence.

Questa situazione rivela un grave gap di autonomia strategica: affidarsi a un’infrastruttura critica gestita da un singolo paese estero – per quanto alleato – significa esporsi a eventi come quello odierno, dove una semplice decisione amministrativa può influire sull’intero tessuto operativo delle nostre imprese, delle nostre agenzie, delle nostre difese.

L’impatto di un’eventuale sospensione del programma CVE si rifletterebbe su più piani:

In pratica, si creerebbe un effetto domino che andrebbe a compromettere l’intera filiera della gestione del rischio informatico.

Serve un cambio di passo. E serve ora.

La mia proposta – che condivido da tempo in diverse sedi tecniche e istituzionali – è quella di creare un sistema CVE europeo, gestito da ENISA in collaborazione con i CERT nazionali, eventualmente interoperabile con il programma MITRE ma a controllo sovrano.

Un’infrastruttura simile permetterebbe:

Il possibile collasso del programma CVE non è solo una crisi tecnica. È uno specchio, uno spartiacque, un’occasione – se vogliamo – per fermarci a riflettere su quanto la cybersicurezza sia oggi legata a scelte geopolitiche e strategiche.

L’Europa, se vuole essere davvero sovrana anche in ambito digitale, non può più permettersi di essere solo “utente” dei sistemi critici altrui. Deve iniziare a costruire i propri.

Perché senza nomi condivisi, anche la sicurezza – come il linguaggio – rischia di diventare babelica, confusa e inefficace. E in un mondo sempre più interconnesso, la chiarezza e la coerenza non sono un lusso, ma una necessità operativa.