Come abbiamo riportato qualche giorno fa, il sito dei carabinieri è stato preso di mira dagli hacktivisti filorussi di NoName057(16).

Il primo attacco è avvenuto in data 22 febbraio scorso, ma dei successivi follow-up DDoS, da parte del collettivo di hacktivisti lo hanno visto raggiungibile a singhiozzo.

La cronistoria degli attacchi è la seguente:

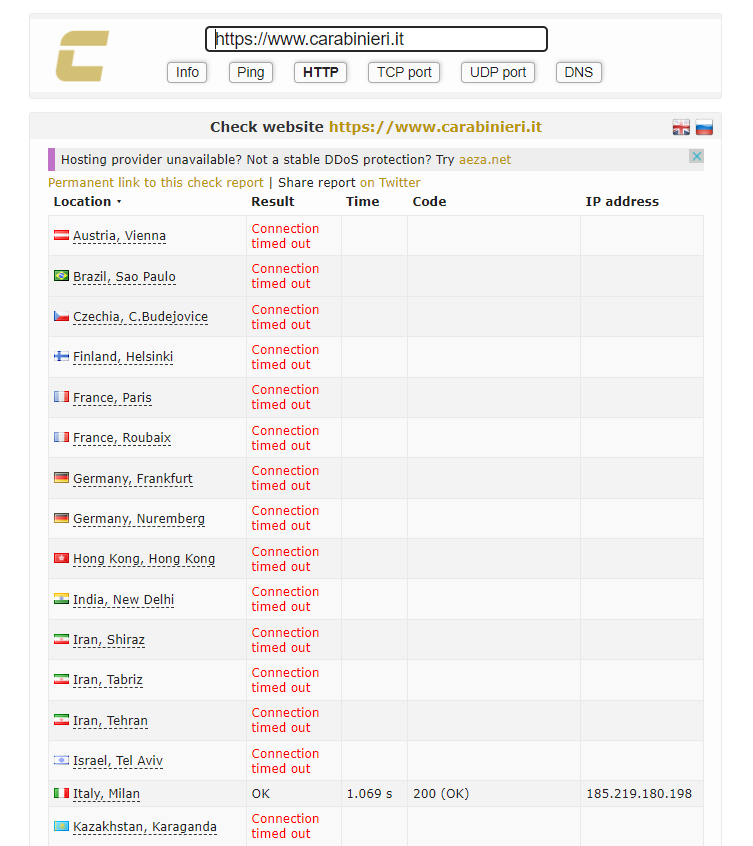

Tra le date del 22 e il 6 marzo, è comparso il geolocking per mitigare l’attacco.

Il geolocking può essere utilizzato come una misura di protezione contro gli attacchi DDoS (Distributed Denial of Service) mirati ad un singolo paese o regione geografica.

In pratica, il geolocking consente di bloccare l’accesso alle risorse di rete da determinati paesi o regioni geografiche, in modo da impedire agli attaccanti di utilizzare le risorse di rete presenti in quelle aree per lanciare un attacco DDoS. Questo perché, spesso, gli attacchi DDoS sono eseguiti utilizzando una rete di computer infettati situati in diversi paesi del mondo, che vengono utilizzati per inviare una grande quantità di traffico di rete ad un obiettivo specifico, con l’obiettivo di sovraccaricare e bloccare la sua capacità di elaborazione.

Utilizzando il geolocking, le organizzazioni possono impedire che i computer situati in determinati paesi o regioni geografiche possano accedere alle loro risorse di rete, limitando così la portata degli attacchi DDoS e proteggendo la loro infrastruttura di rete da eventuali interruzioni del servizio.

Anche questa mattina, effettuando delle verifiche, il sito dell’arma dei carabinieri risulta raggiungibile a singhiozzo, e comunque raggiungibile solo dall’Italia.

Crediamo che anche se si tratti di attacchi di Distributed Denial of Service (DDoS), gli esperti dell’arma dei carabinieri stiano attendendo l’implementazione di una protezione perimetrale adeguata che possa in qualche modo proteggere le loro infrastrutture da attacchi di questa natura.

Si tratta quindi di implementare una soluzione CDN o cloud o un Web Application Firewall (WAF) che permetta di troncare le richieste malformate verso il sito web dell’arma. Ma sappiamo anche che la burocrazia italiana del processo di acquisto della PA, relativamente a software ed hardware è lenta e cavillosa.

Pertanto, se così si tratta, la deriva è non rendere le infrastrutture critiche nazionali raggiungibili per una questione di budget o lentezze burocratiche, che quanto mai in questo periodo storico – per quanto riguarda la sicurezza informatica – sarebbero da bypassare definendo degli specifici processi di “contingency”.

Ovviamente, qualora l’Arma dei Carabinieri volesse fornirci dettagli più precisi, ne daremo visibilità con uno specifico articolo.