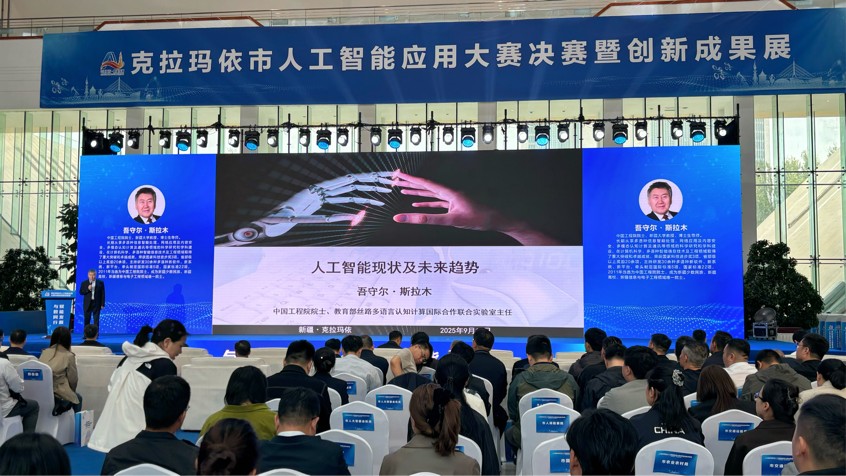

La città di Karamay, nello Xinjiang, ha ospitato l’apertura della finale e della mostra del primo concorso di applicazioni di intelligenza artificiale. L’evento, svoltosi presso il Museo della Scienza e della Tecnologia, ha visto ventiquattro progetti contendersi i premi finali in nove aree chiave, dalla sanità all’energia industriale fino all’istruzione. La manifestazione ha incluso anche una mostra dei risultati, la firma di accordi e la cerimonia di premiazione, con l’obiettivo di valorizzare il ruolo dell’IA nello sviluppo locale e nella costruzione di una “città del potere computazionale”.

Il concorso, intitolato “Camminare con la digitalizzazione, potenziare lo sviluppo”, è stato organizzato dal Comitato del Partito Municipale e dall’Amministrazione di Karamay, insieme a enti di innovazione e sviluppo digitale. Più di 300 partecipanti, tra esperti, accademici e rappresentanti del settore, hanno preso parte alla competizione. Nel suo intervento, Shi Gang ha sottolineato la trasformazione della città da centro basato sulle risorse a polo fondato sull’innovazione, con l’intelligenza artificiale come motore trainante.

Durante la cerimonia, Wusuer Salamu, accademico dell’Accademia Cinese di Ingegneria, ha evidenziato come l’intelligenza artificiale stia vivendo una fase di profonda integrazione. In particolare, i modelli di grandi dimensioni sono stati descritti come il passaggio da semplici strumenti a veri agenti intelligenti, in linea con la strategia di Karamay di costruire una nuova città della potenza di calcolo.

Il concorso, lanciato a maggio, ha ricevuto la candidatura di 495 progetti presentati da 286 organizzazioni, in settori che spaziavano dall’energia all’agricoltura, dalla sanità alla gestione urbana. Dopo una selezione accurata, 24 progetti sono stati ammessi alla finale. La valutazione si è concentrata sull’innovazione tecnologica, sull’applicazione pratica e sul potenziale di leadership, con un format che prevedeva presentazioni, dimostrazioni e discussioni dirette.

Nella competizione finale il primo premio è stato assegnato al progetto dedicato a una piattaforma di ottimizzazione intelligente basata sui dati per la fratturazione e la sua applicazione pratica sul campo. Il secondo premio è andato a un sistema AIGC e a un agente intelligente per i servizi sanitari, mentre il terzo ha premiato un assistente AI per i servizi governativi, un modello di controllo per la perforazione e un sistema di previsioni meteorologiche. Dodici progetti hanno ricevuto premi di eccellenza.

Oltre alla gara, durante l’evento sono stati firmati sei accordi per progetti chiave in diversi settori. Le innovazioni selezionate saranno accelerate per l’implementazione e la trasformazione a Karamay, in linea con la strategia della città di sviluppare nuova produttività e rafforzare la sua competitività tecnologica.

Il concorso ha rappresentato una vetrina per talenti, tecnologie e progetti di alto livello, rafforzando il ruolo di Karamay come centro emergente nell’economia digitale dello Xinjiang. L’evento ha dimostrato le potenzialità dell’intelligenza artificiale nell’alimentare una crescita economica di qualità e nel fornire nuovo slancio allo sviluppo regionale.