Sul data-leak-file di LockBit 2.0, è apparso un nuovo countdown su una violazione di ERG, dove nello specifico c’è scritto:

“ERG è il primo operatore eolico in Italia e uno dei leader nel mercato europeo e ha scelto di adottare un modello di business focalizzato sullo sviluppo sostenibile, in coerenza con il processo di transizione che il sistema energetico sta attraversando a livello globale.”

Ricordiamoci che già in precedenza, ad inizio di agosto, gli operatori di LockBit 2.0 erano entrati all’interno delle infrastrutture dell’azienda. ERG aveva dichiarato “qualche piccola interruzione” della sua infrastruttura ICT.

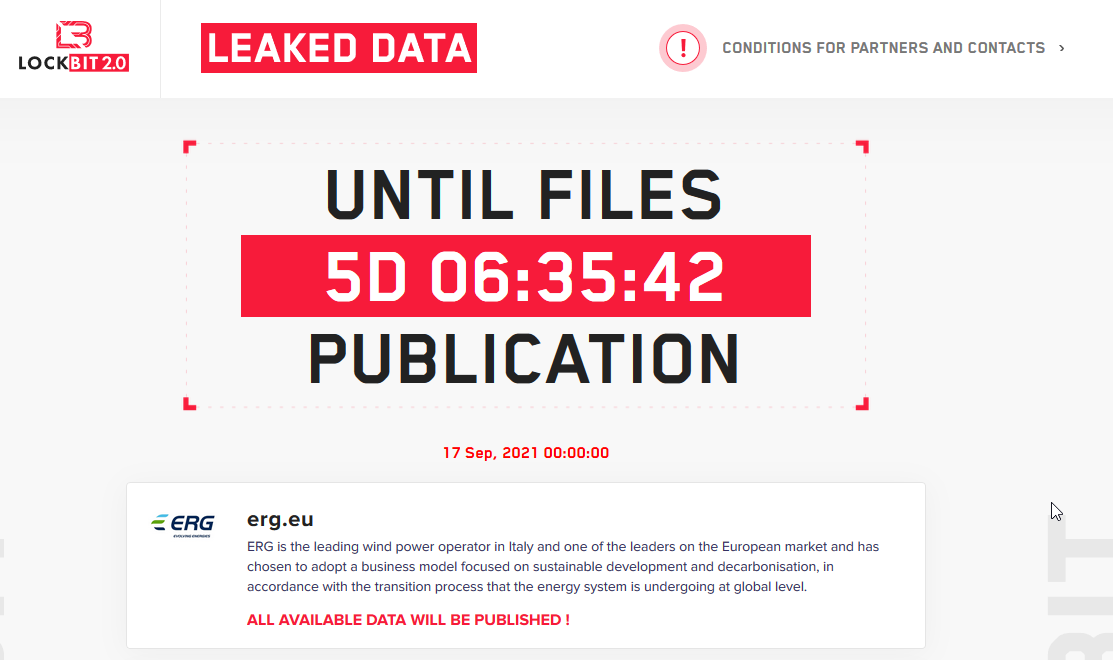

Banner presente sul DLS di LockBit oggi, 11/09/2021 alle 19:30

ERG è un gruppo industriale italiano, fondato a Genova, con sede operativa nella stessa città. La società è controllata dalla famiglia Garrone-Mondini tramite la holding italiana San Quirico S.p.A. (circa il 56%) e la Polcevera S.A. (circa il 7%).

Il sito di LockBit, come di consueto ha attivato un countdown con scadenza il 17 settembre all’orario 00:00 UTC, che corrisponde all’orario delle 3:00 della mattina per la pubblicazione dei dati dell’azienda, qualora non si raggiungesse un accordo per il pagamento di un riscatto.

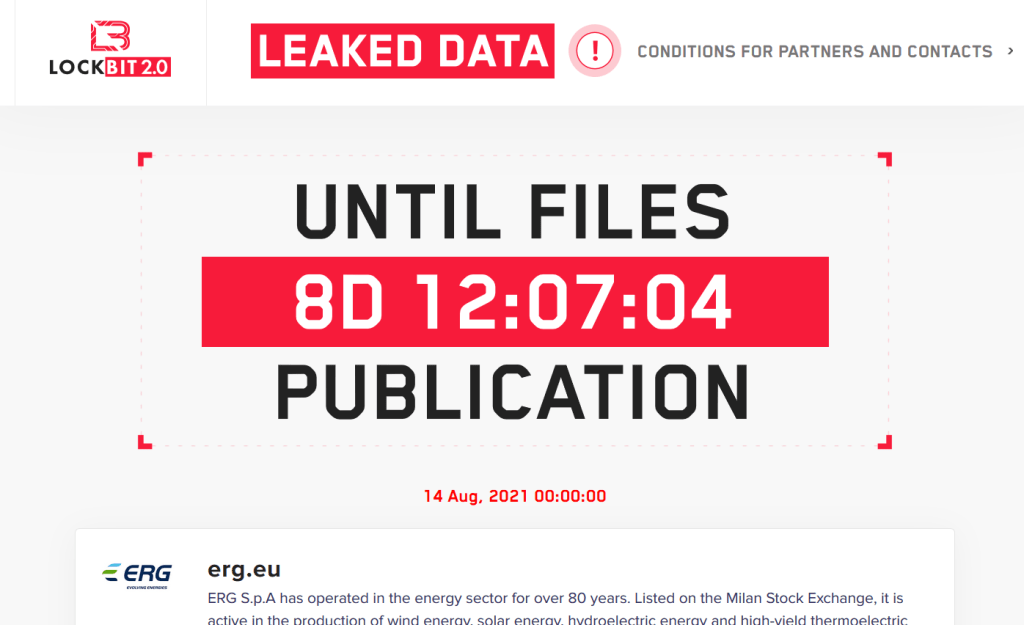

Ora occorrerebbe comprendere se si tratta della stessa violazione di inizio agosto, oppure di una successiva. Il banner emesso da Lockbit all’interno del suo DLS era diverso come descrizione.

Banner della violazione di Agosto

A questo punto attendiamo le notizia su questa vicenda, e se l’azienda volesse contattarci per effettuare una dichiarazione, saremo lieti di pubblicarla su questa pagina.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione