Secondo la società di sicurezza informatica ASEC, negli ultimi mesi gli aggressori della cybergang Trigona, che prende il nome dal genere delle api, hanno rapidamente intensificato gli attacchi contro server Microsoft SQL (MS-SQL) per distribuire payload ransomware.

I server MS-SQL vulnerabili vengono solitamente violati utilizzando il metodo forza bruta (attacco a dizionario), che consente di raccogliere le credenziali necessarie presenti sul sistema. Dopo essersi connessi con successo al server, gli aggressori lanciano il malware soprannominato “CLR Shell” dai ricercatori di sicurezza.

Secondo quanto riferito, è una variante del malware CLR Assembly che riceve comandi remoti dai malintenzionati ed esegue azioni dannose sull’host.

La shell CLR viene utilizzata anche per raccogliere informazioni di sistema, riconfigurare un account compromesso ed elevare i privilegi a LocalSystem sfruttando una vulnerabilità nel servizio Windows Secondary Logon.

Nella fase successiva, gli aggressori installano ed eseguono un dropper come servizio, che viene quindi utilizzato per avviare ed eseguire il ransomware Trigona stesso. Ovviamente, gli hacker non dimenticano di aggiungere il processo Trigona all’avvio automatico del sistema, che garantisce che la crittografia continui correttamente anche dopo il riavvio del server.

Anche prima dell’avvio del processo di crittografia, il malware disabilita Ripristino configurazione di sistema ed elimina tutte le copie shadow del volume di Windows, rendendo impossibile il ripristino dei file senza la chiave di decrittazione.

Il ransomware Trigona, scoperto per la prima volta nell’ottobre 2022 dal MalwareHunterTeam, è noto per accettare i riscatti dalle vittime di tutto il mondo solo nella criptovaluta Monero.

Il programma crittografa tutti i file sui dispositivi delle vittime, ad eccezione dei file in determinate cartelle, comprese le directory Windows e Programmi, in modo da non bloccare il sistema. Prima della crittografia, Trigona carica anche tutti i file sul server degli aggressori in modo che la banda possa ricattare le proprie vittime, minacciando di mettere in vendita sul dark web i dati riservati rubati.

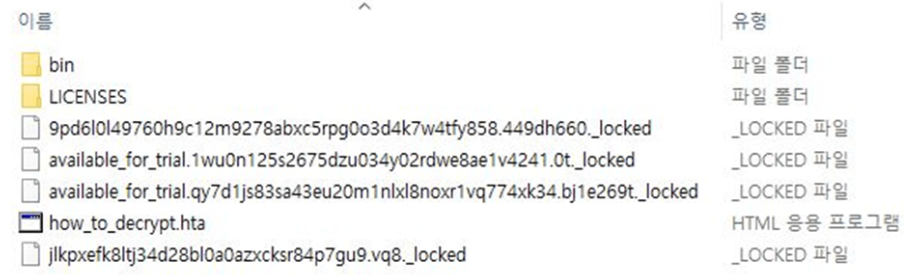

Inoltre, il ransomware rinomina tutti i file crittografati con l’estensione “.locked” e vi incorpora l’ID della vittima (nome dell’azienda) e la chiave di decrittazione crittografata.

Il programma crea anche delle note di riscatto denominate “how_to_decrypt.hta” in ogni cartella con file crittografati.

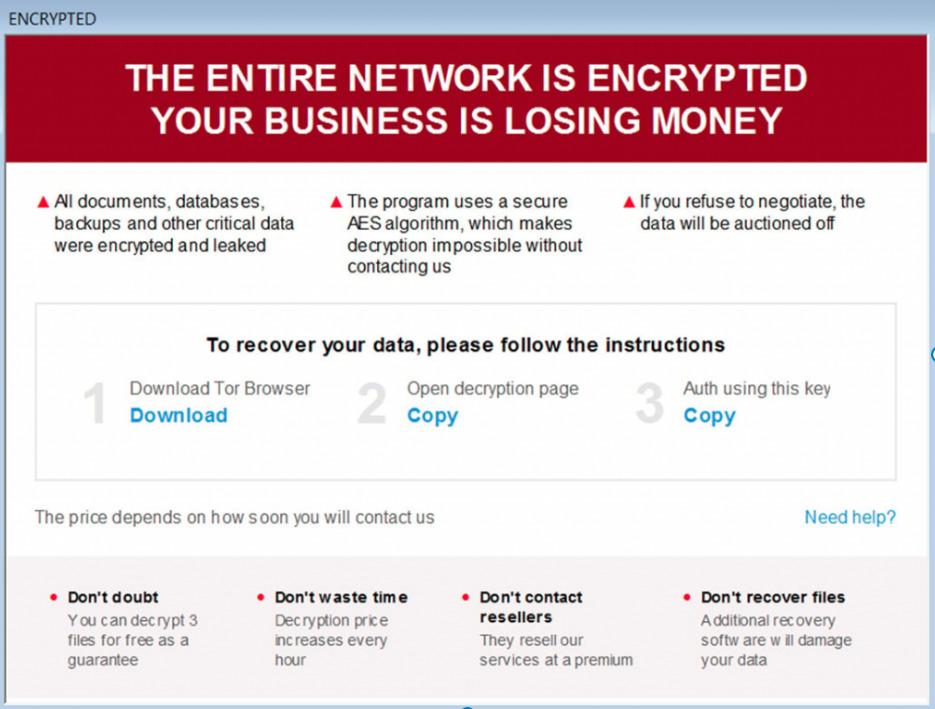

Si può vedere che la cybergang non si è limitata ad un semplice file di testo, come avviene in altri programmi ransomware.

La nota contiene un collegamento per scaricare il browser Tor, un collegamento al sito delle negoziazioni con gli aggressori, nonché la chiave di autorizzazione necessaria per accedere al suddetto sito.

Dall’inizio di quest’anno, secondo il servizio ID Ransomware di MalwareHunterTeam, ci sono già stati circa 200 attacchi da parte della banda di ransomware Trigona, il che rende il raggruppamento e lo strumento molto dannoso che sta rapidamente guadagnando terreno quantità di moto.