Gli sviluppatori dei popolari infostealer hanno informato i clienti di aver imparato a bypassare la funzionalità di crittografia di Chrome e a raccogliere cookie di autenticazione precedentemente crittografati.

Una nuova funzionalità di sicurezza è stata aggiunta a Chrome 127 a luglio ed è progettata per crittografare i dati associati al processo del browser. Tali dati possono essere decrittografati solo utilizzando un account amministratore.

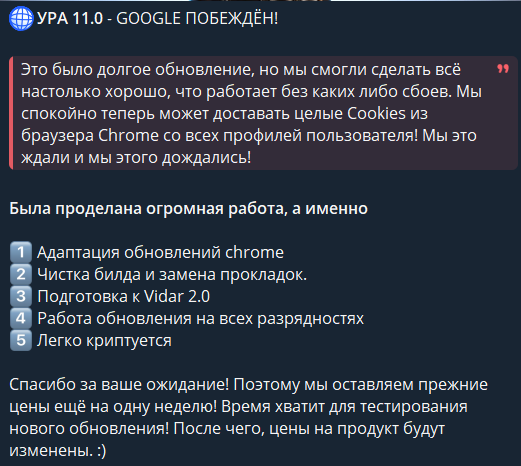

Negli ultimi due mesi gli sviluppatori di malware hanno cercato attivamente modi per aggirare la barriera. Alcuni hanno inserito codice dannoso direttamente nel processo Chrome o hanno utilizzato vulnerabilità di escalation dei privilegi per ottenere l’accesso ai diritti di amministratore. Ora gli infostealer come Lumar, Lumma, Meduza, Vidar e WhiteSnake hanno nuove capacità per effettuare questo bypass.

Google aveva capito che la funzionalità di crittografia associata all’app non era una panacea e che gli aggressori alla fine avrebbero trovato il modo di aggirarla. Tuttavia, l’azienda ha deciso di implementarlo perché sapeva che i tentativi di aggirarlo avrebbero reso le azioni dei ladri di informazioni più visibili ai software antivirus. Come spiega Google, “Poiché App-Bound funziona con privilegi di sistema, gli hacker devono fare molto di più che semplicemente indurre un utente a eseguire un’app dannosa. Il malware deve ora ottenere i diritti di sistema o iniettare codice in Chrome, rendendo le sue azioni più sospette per il software antivirus e con maggiori probabilità di essere rilevato.”

Nell’ultimo mese, gli infostealer sono stati sempre più utilizzati per hackerare e distribuire ransomware, costringendo il team di sicurezza di Google a prestare maggiore attenzione alla protezione dei dati nel browser. Sebbene la crittografia associata all’app attualmente funzioni solo per i cookie, la società prevede di espanderla a password, informazioni di pagamento e altri token di autenticazione archiviati in Chrome.

Si prevede che la nuova funzionalità di sicurezza sarà supportata su circa la metà di tutti i dispositivi Chrome desktop e sarà pienamente coerente con l’eliminazione graduale dei cookie di terze parti in Chrome.