La massiccia violazione di LastPass è stata il risultato di un mancato aggiornamento del software Plex sul computer di casa di un ingegnere di LastPass.

Il servizio di gestione delle password la scorsa settimana ha rivelato come attori malintenzionati abbiano sfruttato le informazioni rubate da un precedente incidente avvenuto prima del 12 agosto 2022, insieme a dettagli “disponibili da una violazione dei dati di terze parti e una vulnerabilità in un software per lanciare un secondo attacco coordinato” tra agosto e ottobre 2022.

L’intrusione alla fine ha consentito all’avversario di rubare i dati del vault delle password parzialmente crittografati e le informazioni sui clienti.

Il secondo attacco ha specificamente individuato uno dei quattro ingegneri DevOps, prendendo di mira il loro computer di casa con un malware keylogger per ottenere le credenziali e violare l’ambiente di archiviazione cloud.

Questo, a sua volta, è stato reso possibile sfruttando un difetto di quasi tre anni ora corretto in Plex per ottenere l’esecuzione del codice sul computer dell’ingegnere, ha detto il servizio di streaming multimediale a The Hacker News in una dichiarazione.

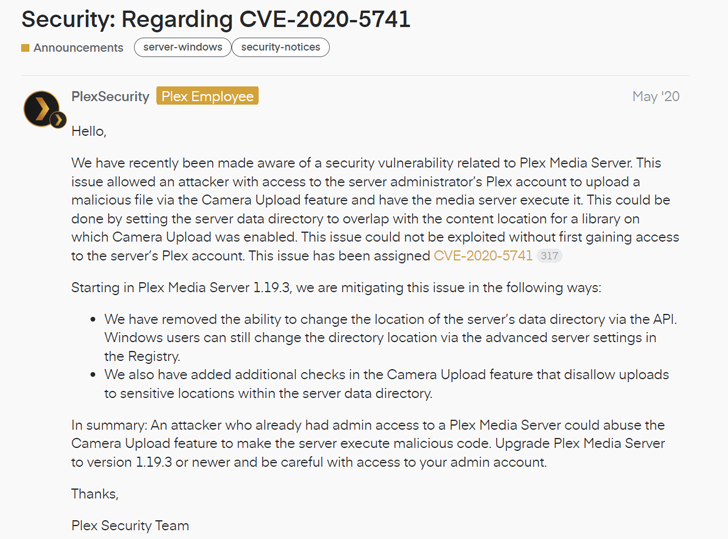

La vulnerabilità in questione è CVE-2020-5741 (punteggio CVSS: 7.2), è un difetto di deserializzazione che interessa Plex Media Server su Windows e che consente a un utente malintenzionato remoto e autenticato di eseguire codice Python arbitrario nel contesto dell’attuale utente del sistema operativo.

“Questo problema ha consentito a un utente malintenzionato con accesso all’account Plex dell’amministratore del server di caricare un file dannoso tramite la funzione di caricamento della fotocamera e di farlo eseguire dal server multimediale”, ha affermato Plex in un avviso rilasciato all’epoca.

Il problema, scoperto e segnalato a Plex da Tenable nel marzo 2020, è stato risolto da Plex nella versione 1.19.3.2764 rilasciata il 7 maggio 2020. La versione corrente di Plex è 1.31.1.6733.

“Sfortunatamente, il dipendente di LastPass non ha mai aggiornato il proprio software per attivare la patch”, ha dichiarato Plex in una nota.

Questo deve essere un monito per tutti per tenere sempre aggiornate le postazioni di lavoro in quanto l’utilizzo di PDL come ponte per condurre attacchi mirati è sempre più una minaccia.