È passato solo un giorno dal rilascio delle cuffie Apple Vision Pro e sono già apparsi rapporti su un metodo per hackerarle. Il ricercatore sulla sicurezza microarchitetturale del Massachusetts Institute of Technology (MIT), Joseph Ravichandran, ha affermato di essere stato in grado di scoprire una vulnerabilità nel kernel del sistema operativo visionOS che esegue Apple Vision Pro.

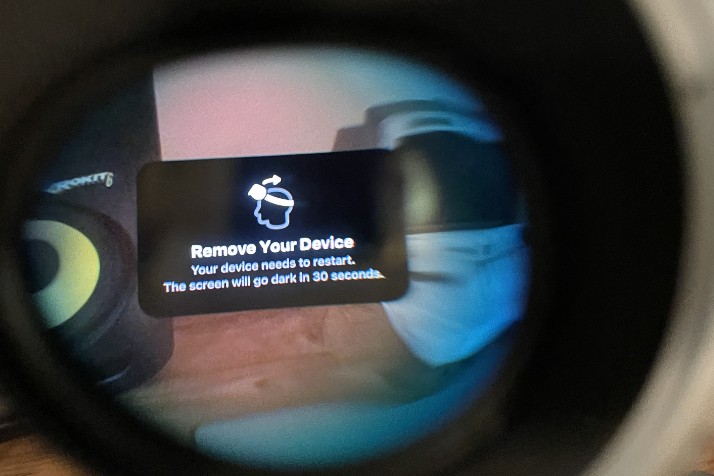

Ravichandran ha condiviso screenshot di un’app creata per Vision Pro con un pulsante “Crash My Vision Pro”. Quando si preme il pulsante, Vision Pro si blocca. Il visore si riaccende, ma in modalità pass-through completa, e visualizza un messaggio all’utente che informa che Vision Pro deve riavviarsi e che si spegnerà dopo 30 secondi.

The world's first(?) kernel exploit for Vision Pro- on launch day! pic.twitter.com/9rVtaSmbei

— Joseph Ravichandran (@0xjprx) February 3, 2024Advertising

Ravichandran ha anche mostrato un registro dei crash del kernel associato al loro exploit. Questo caso è la prima divulgazione pubblica di un exploit del kernel per visionOS, e ovviamente mette in discussione il livello di sicurezza del nuovo prodotto Apple.

Gli hack del kernel sono un elemento chiave nella creazione di un jailbreak, che consentono agli utenti di installare software non autorizzato e modificare il sistema eliminando le restrizioni del produttore.

Sebbene Ravichandran non abbia ancora parlato dei piani per creare un jailbreak o distribuire pubblicamente l’exploit, la sua scoperta potrebbe aprire la porta alla comunità degli hacker per sviluppare metodi per aggirare le restrizioni di Apple.

Nonostante le misure di sicurezza rafforzate dell’azienda a livello hardware e software, gli hacker continuano a trovare modi per aggirare le misure di sicurezza e le restrizioni di sistema.

La scoperta di Ravichandran sottolinea la corsa agli armamenti in corso tra i produttori di tecnologia e la comunità degli hacker nel tentativo di spingere la funzionalità dei dispositivi oltre i limiti definiti dal produttore.