Sonatype, è una società di sicurezza delle informazioni, ha scoperto che il repository PyPI pubblicizza apertamente un infostealer che può rubare dati riservati e inviarli al server Discord dell’attaccante .

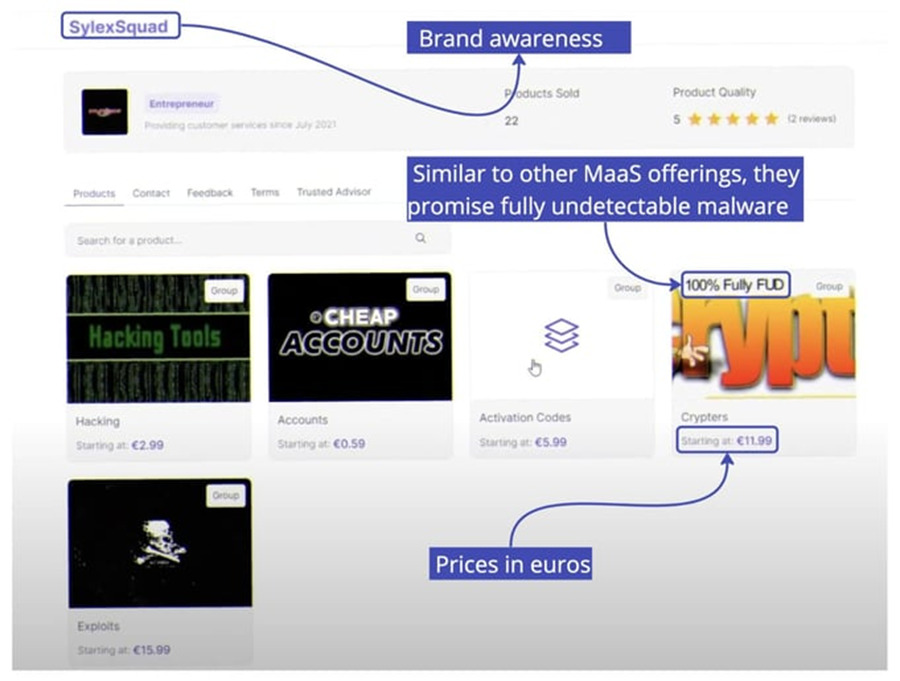

I ricercatori di Sonatype hanno collegato la campagna a SylexSquad, una MaaS con sede in Spagna. Il malware del gruppo ha il semplice nome “reverse-shell”. Una reverse shell fa si che macchina dell’attaccante funge da server e la macchina della vittima funge da client avviando una connessione al server in ascolto, che è la macchina dell’attaccante.

E’ stato scoperto che il programma è molto più di una semplice shell inversa. Il programma è in grado di rubare le seguenti informazioni:

“L’infostealer ha un basso grado di offuscamento e sembra un bot Discord che esegue comandi sulla macchina infetta. Il malware può estrarre cookie, acquisire schermate, eseguire comandi shell, rubare la cronologia di navigazione e inviare tutti questi dati al server Discord dell’attaccante.”

Inoltre, le funzioni del programma includono le opzioni “Clona un repository GitHub ed esegui un file”, “Sostituisci con l’URL del repository GitHub” e “Il percorso in cui vuoi clonare il repository”. Le opzioni indicano che il programma funziona secondo il modello MaaS.

Gli esperti ritengono che una pubblicazione così aperta in un archivio pubblico possa essere un modo per il gruppo di attirare deliberatamente l’attenzione sul proprio prodotto. Inoltre, l’hosting di file dannosi su PyPI offre agli aggressori un maggiore controllo su di essi: gli hacker hanno la possibilità di eliminare, aggiornare o persino controllare le versioni del payload.

Tra gli altri vantaggi, l’hosting su PyPI consente una distribuzione molto più ampia del malware e può confondere molti programmi antivirus che utilizzano firme comuni, come byte effettivi, per determinare se un file è dannoso o meno.

In altre parole, invece di pre-consegnare il malware che gli scanner antivirus possono rilevare rapidamente, gli hacker possono semplicemente collegarsi al loro codice dannoso. Fornendo un collegamento a GitHub, gli aggressori possono aggirare questo controllo.