La banda criminale di MedusaLocker, oggi rivendica un attacco ransomware alle infrastrutture della Fonderia Boccacci, la prima vittima in italia da parte di questa gang.

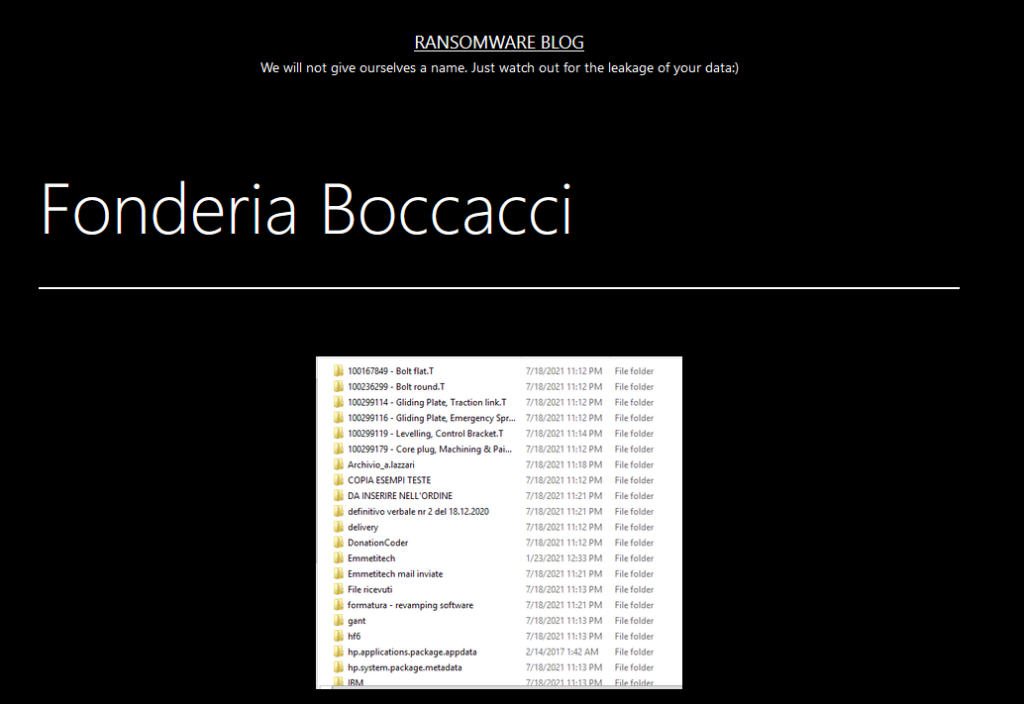

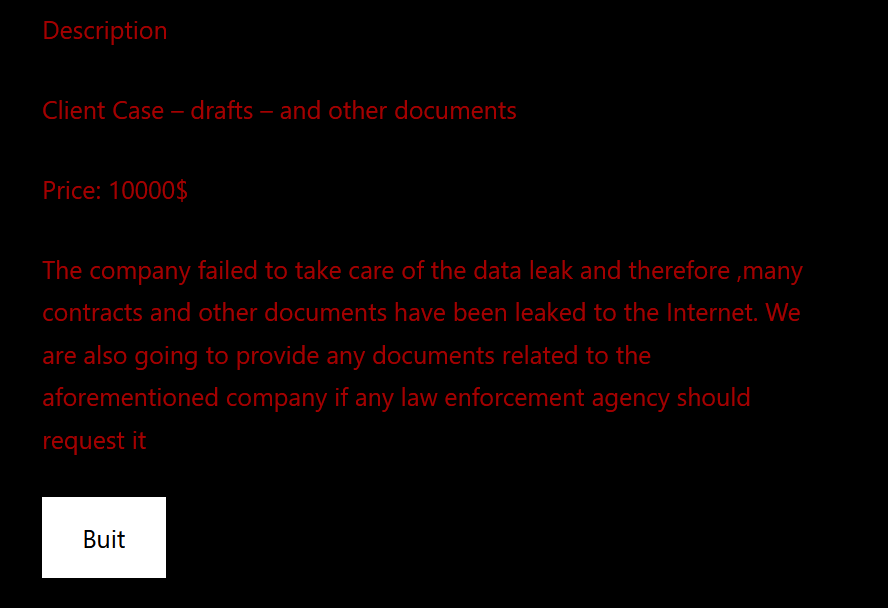

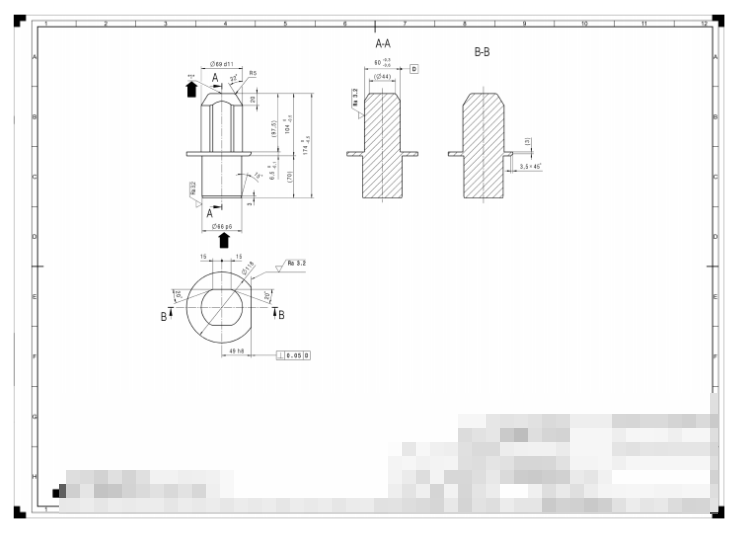

Pubblica anche alcuni samples di dati esfiltrati dalle infrastrutture IT dell’azienda, come riportato di seguito, per aumentare la pressione verso l’organizzazione e quindi indurla a pagare il riscatto.

Il riscatto richiesto è pari a 10.000 dollari, anche se non risulta chiaro l’ammontare di files esfiltrati dalle infrastrutture IT dell’azienda.

Sul sito della Fonderia Boccacci è scritto quanto segue:

Siamo sempre stati leader nella tutela della salute e della sicurezza dei nostri dipendenti e dell’ambiente. Fonderia Boccacci è stata fra le prime aziende del settore ad adottare sistemi certificati di gestione volontaria degli aspetti ambientiali, di sicurezza ed energia.

Tutte le fasi della produzione, dal caricamento dei forni al raffreddamento delle staffe vengono svolte in ambiente controllato adottando tecnologie di captazione ed abbattimento di odori e inquinanti che vanno ben oltre alle BAT (best available techniques ) di settore. L’azienda, che crede fermamente nella salvaguardia dell’ambiente e nella prevenzione degli infortuni, investe continuamente in ore di formazione dei propri dipendenti al fine di sensibilizzarli al massimo su entrambe le tematiche.

Siamo un’azienda all’avanguardia per la sostenibilità ambientale del nostro processo produttivo come riconosciuto anche con l' assegnazione del premio "IO VIVO SOSTENIBILE" del 2016.

Siamo partner del progetto “LIFE EFFIGE” – finanziato dalla Commissione Europea e realizzato con il supporto di Assofond e della Scuola Sant’Anna di Pisa – per misurare l’impronta ambientale dei getti in ghisa con il metodo PEF (Product Environmental Footprint).Nel mentre attendiamo un comunicato ufficiale dell’azienda, RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Gli attori del ransomware MedusaLocker molto spesso ottengono l’accesso ai dispositivi delle vittime attraverso configurazioni RDP (Remote Desktop Protocol) vulnerabili. Gli attori utilizzano spesso anche campagne e-mail di phishing e spam, allegando direttamente il ransomware all’e-mail, come vettori iniziali di intrusione.

MedusaLocker ransomware utilizza un file batch per eseguire lo script PowerShell invoke-ReflectivePEInjection. Questo script propaga MedusaLocker in tutta la rete modificando il valore EnableLinkedConnections all’interno del registro della macchina infetta, che quindi consente alla macchina di rilevare host e reti collegati tramite ICMP (Internet Control Message Protocol) e di rilevare l’archiviazione condivisa tramite il protocollo Server Message Block (SMB) .

MedusaLocker quindi:

LanmanWorkstation, che consente di rendere effettive le modifiche al registro; svhost.exe o svhostt.exe);%APPDATA%\Roaming viene programmata un’attività per eseguire il ransomware ogni 15 minuti;Gli attori di MedusaLocker inseriscono una richiesta di riscatto in ogni cartella contenente un file con i dati crittografati della vittima.

La nota delinea come comunicare con gli attori di MedusaLocker, in genere fornendo alle vittime uno o più indirizzi e-mail a cui gli attori possono essere raggiunti. La dimensione delle richieste di riscatto di MedusaLocker sembra variare a seconda della situazione finanziaria della vittima percepita dagli attori.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.