Venerdì, LockBit ha riferito che un gruppo di hacker aveva compromesso la rete di Taiwan Semiconductor Manufacturing Company (TSMC), il più grande produttore di chip al mondo.

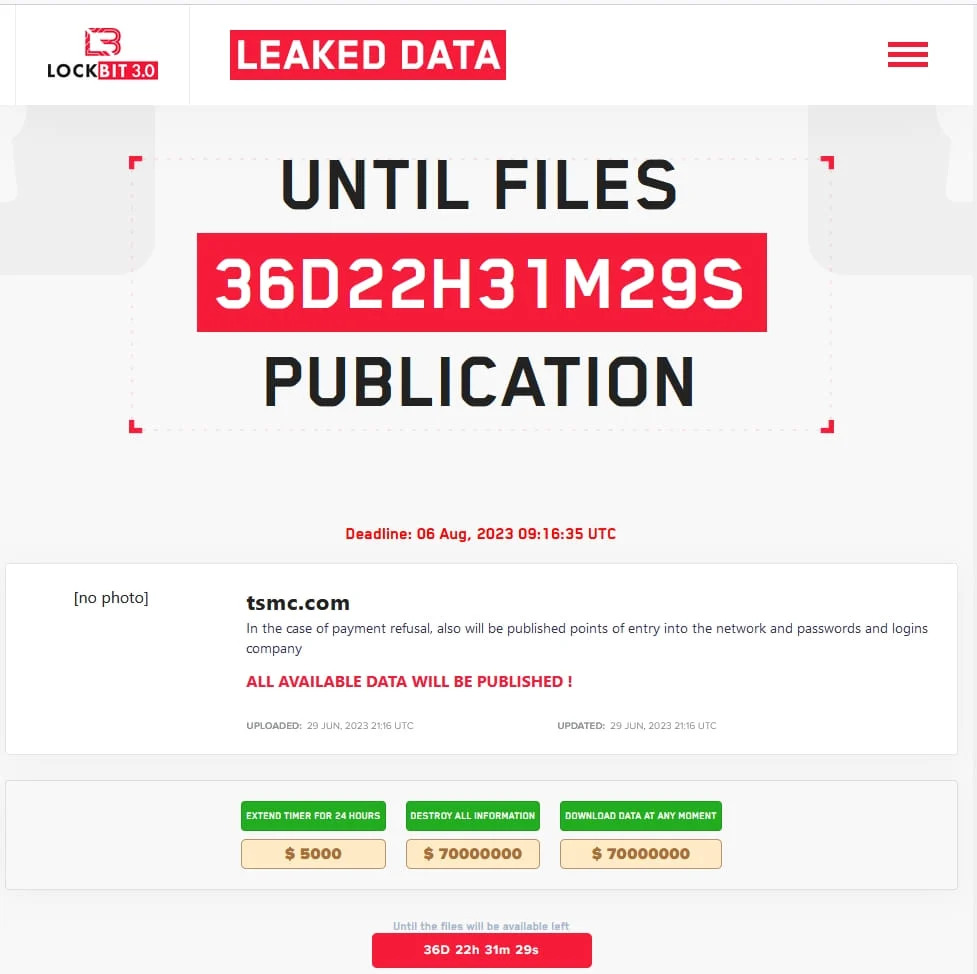

Gli aggressori promettono di pubblicare i dati riservati dell’azienda se l’azienda non paga 70 milioni di dollari per decrittografare i file. LockBit afferma inoltre di avere accesso a 10 terabyte di informazioni TSMC.

LockBit è uno dei ransomware più attivi, i cui sviluppatori utilizzano una doppia tattica: crittografano i file e minacciano di divulgare le informazioni rubate. Gli affiliati ricevono fino a ¾ dell’importo del riscatto.

Mercoledì, uno affiliato di LockBit con lo pseudonimo di Basstelord ha twittato uno screenshot con informazioni che chiaramente non erano destinate a occhi indiscreti. Gli screenshot mostrano indirizzi e-mail, app e credenziali di vari sistemi presumibilmente appartenenti a TSMC.

Il post è stato successivamente rimosso e il gruppo LockBit ha creato un post sul proprio sito Web chiedendo un riscatto di 70 milioni di dollari. “In caso di rifiuto del pagamento, verranno pubblicati anche i punti di accesso alla rete, le password e gli accessi”, affermano nel post.

Tuttavia, un portavoce di TSMC ha affermato che la società non ha subito alcun incidente di sicurezza informatica e che tutte le sue operazioni di produzione funzionano normalmente. Ha anche aggiunto che TSMC controlla regolarmente la propria rete per scovare vulnerabilità e adotta tutte le misure necessarie per proteggere i dati.

La società in seguito ha ammesso che, sebbene non sia stata violata, i sistemi di uno dei loro fornitori di apparecchiature IT, Kinmax Technology, sono stati violati.

“Uno dei nostri fornitori di apparecchiature IT ha subito un incidente informatico che ha provocato una fuga di informazioni”, ha spiegato il portavoce e ha aggiunto: “In seguito all’incidente, TSMC ha immediatamente interrotto la comunicazione con questo provider in conformità con i protocolli di sicurezza. TSMC continua a compiere sforzi per aumentare la consapevolezza della sicurezza tra i suoi partner”.

L’attacco LockBit potrebbe far parte di una campagna più ampia contro i produttori di chip. L’anno scorso, il gruppo REvil ha affermato di aver violato Quanta Computer, che produce laptop per Apple. Per la restituzione dei disegni rubati erano stati richiesti 50 milioni di dollari.

Tuttavia, Apple ha rifiutato di pagare il riscatto e ha affermato di fare affidamento sul proprio sistema di sicurezza. Sembra che TSMC stia seguendo l’esempio di Apple e non cederà alle minacce.