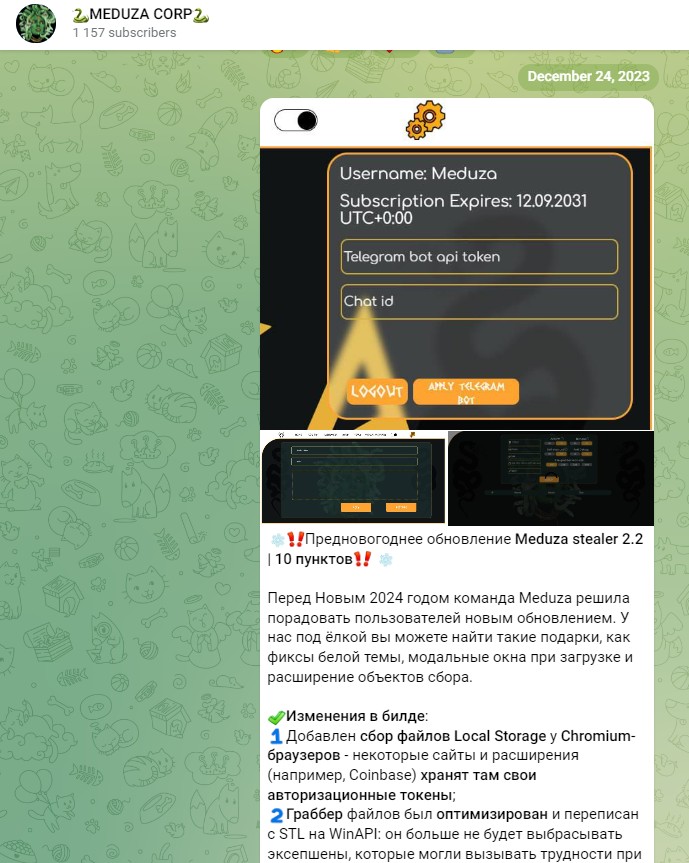

Resecurity ha rilevato un nuovo rilascio di una versione (2.2) del malware Meduza Stealer all’interno dei mercati underground. Questo aggiornamento include il supporto per più programmi client, un modulo migliorato per il furto dei dati delle carte di credito, nonché meccanismi avanzati per l’estrazione di credenziali e token su varie piattaforme.

Meduza Stealer sta diventando un serio concorrente di malware come Azorult, Redline, Racoon e Vidar Stealer, che vengono utilizzati dai criminali informatici per impossessarsi di conti, rubare dati bancari online e svolgere frodi finanziarie.

Gli autori di Meduza hanno inviato un avviso della nuova versione a diverse comunità clandestine e gruppi Telegram, annunciando miglioramenti significativi dell’interfaccia, finestre modali durante il caricamento e oggetti di raccolta dati ampliati.

Meduza Stealer è apparso per la prima volta sul forum in lingua russa XSS e ha ricevuto recensioni positive in altre comunità, tra cui il noto Exploit. Il programma attualmente supporta Windows Server 2012/2016/2019/2022 e Windows 10/11, dimostrando un corretto funzionamento su tutte queste piattaforme.

Meduza Stealer è in grado di intercettare dati da una varietà di programmi popolari, tra cui:

L’elenco dei programmi supportati continua e anche l’escalation di Meduza all’interno delle comunità underground.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…