Una campagna di phishing sofisticata che ha colpito oltre 70 organizzazioni sfruttando la funzione Direct Send di Microsoft 365. La campagna, iniziata a maggio 2025 e che ha mostrato un’attività costante negli ultimi due mesi, colpisce principalmente organizzazioni con sede negli Stati Uniti in diversi settori e luoghi.

Questo nuovo metodo di attacco, riportano i ricercatori di Varonis, consente agli attori delle minacce di impersonare utenti interni e consegnare email di phishing senza dover compromettere un account, aggirando i controlli di sicurezza email tradizionali che in genere esaminano le comunicazioni esterne. Ciò che rende questo attacco particolarmente preoccupante è lo sfruttamento di una funzione di Microsoft 365 poco conosciuta, progettata per comunicazioni interne legittime ma priva di adeguate protezioni di autenticazione.

In questi attacchi, gli attori delle minacce utilizzano la funzionalità Direct Send di M365 per colpire singole organizzazioni con messaggi di phishing che ricevono un esame molto meno rigoroso rispetto alla normale email in entrata. Direct Send è una funzione in Exchange Online progettata per consentire ai dispositivi interni come stampanti e applicazioni di inviare email all’interno di un tenant Microsoft 365 senza richiedere autenticazione. La funzione utilizza un host intelligente con un formato prevedibile: tenantname.mail.protection.outlook.com.

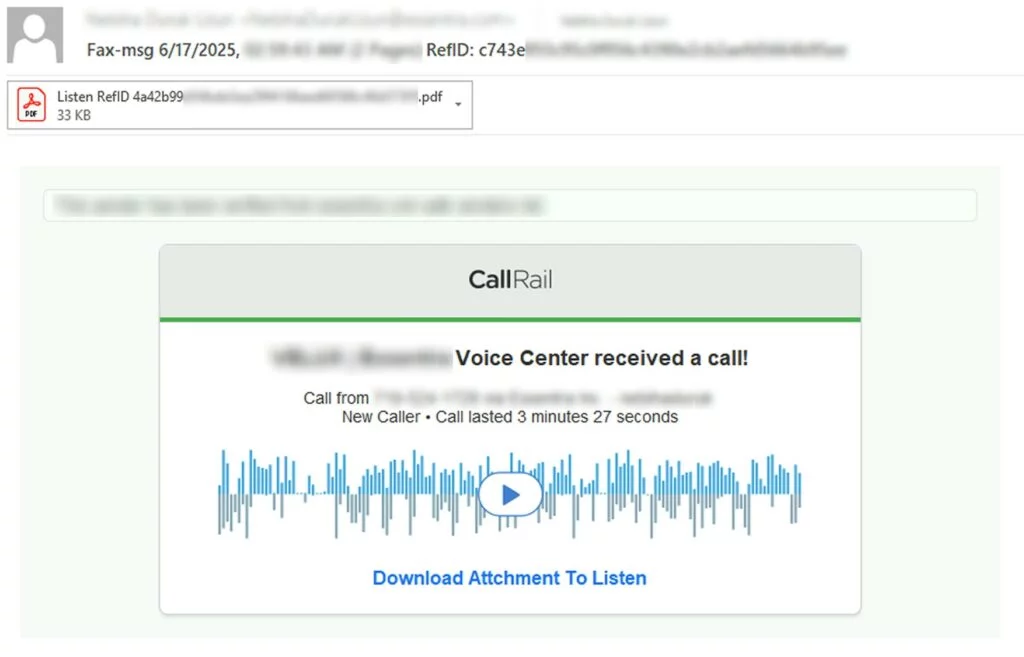

La falla di sicurezza critica risiede nell’assenza totale di requisiti di autenticazione. Gli aggressori hanno bisogno solo di pochi dettagli disponibili pubblicamente per eseguire le loro campagne: il dominio dell’organizzazione bersaglio e indirizzi di destinatari validi. La squadra di forensics di Varonis ha osservato gli aggressori utilizzare comandi PowerShell per inviare email truccate tramite l’host intelligente. Queste email sembrano provenire da indirizzi interni legittimi nonostante siano inviate da attori esterni non autenticati.

Il processo di attacco è notevolmente semplice. Una volta che gli attori delle minacce identificano il dominio e i destinatari validi, possono inviare email truccate che sembrano provenire dall’interno dell’organizzazione senza mai accedere o entrare nel tenant. Questa semplicità rende Direct Send un vettore attraente e a basso sforzo per campagne di phishing sofisticate.