Gli utenti hanno notato che la scorsa settimana gli sviluppatori Microsoft hanno disattivato il metodo di attivazione offline per Windows 11 e 10 tramite KMS38, utilizzato da anni dai pirati informatici in tutto il mondo. Tuttavia, le note di rilascio ufficiali non menzionano queste modifiche.

KMS38 è stato sviluppato dagli appassionati del progetto Massgrave (MAS, Microsoft Activation Scripts), noto per il suo archivio di strumenti non ufficiali per l’attivazione di Windows e Office.

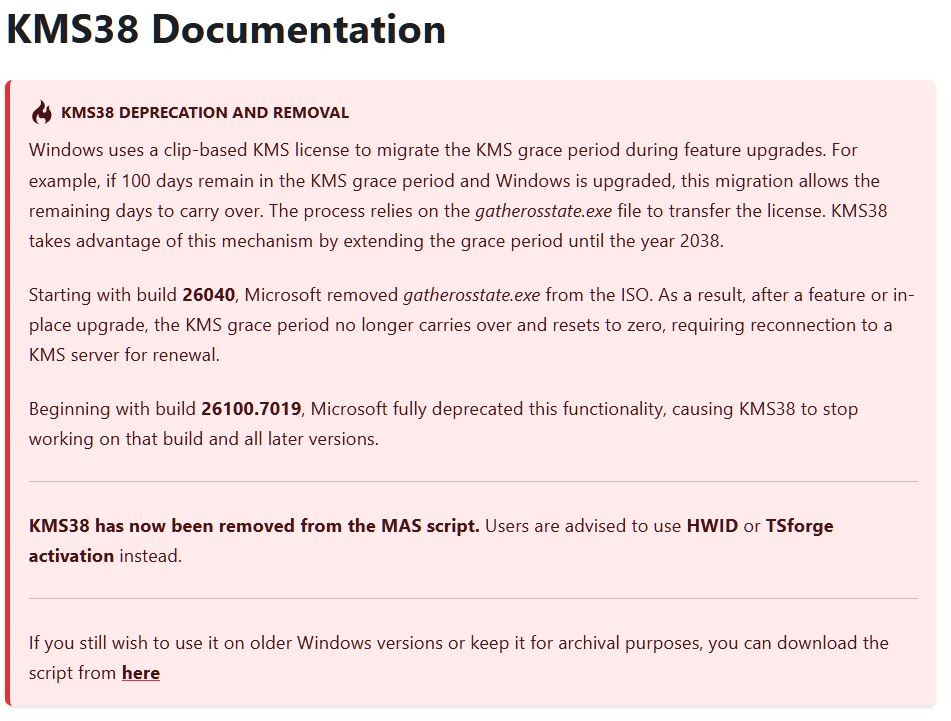

L’essenza di questo metodo di attivazione era quella di ingannare il file di sistema GatherOSstate.exe (un’utilità che determina se il sistema corrente è adatto a un aggiornamento), estendendo il periodo di attivazione del KMS (Key Management Service) dai soliti 180 giorni al 19 gennaio 2038.

L’impostazione di una data più lontana era impedita dal problema dell’anno 2038 (Y2K38).

La lotta contro KMS38 è iniziata quasi due anni fa.

I primi segnali sono comparsi da gennaio 2024, quando gatherosstate.exe è scomparso dall’immagine di installazione di Windows 26040. Questo significava che durante gli aggiornamenti e le reinstallazioni più importanti, il sistema azzerava il periodo di grazia di attivazione, costringendo l’utente a riconnettersi al server KMS.

Tuttavia, il colpo finale a KMS38 è arrivato con l’aggiornamento facoltativo di Windows 11 KB5067036, rilasciato nell’ottobre 2025. In questo aggiornamento, Microsoft ha rimosso completamente la funzionalità GatherOSstate e, dopo il Patch Tuesday di novembre (KB5068861 e KB5067112), KMS38 ha finalmente smesso di funzionare.

Gli sviluppatori di Massgrave hanno confermato che questo metodo non funziona più. Nell’ultima versione di MAS 3.8, il supporto KMS38 è stato completamente rimosso.

Massgrave consiglia agli utenti di utilizzare metodi alternativi: HWID (ID hardware) e TSforge, che funzionano comunque.

Vale la pena notare che nel 2023 è emerso che gli stessi tecnici del supporto Microsoft a volte ricorrono alle soluzioni di attivazione Windows di Massgrave.

Inoltre, è stato ripetutamente sottolineato che gli strumenti di Massgrave sono open source e che i file di progetto sono da tempo disponibili su GitHub , di proprietà di Microsoft. Tuttavia, l’azienda non intraprende alcuna azione contro i cracker.