Gli specialisti di Guardio Labs hanno condiviso i dettagli su un bug già risolto nel browser Microsoft Edge. Il problema potrebbe essere utilizzato per installare estensioni arbitrarie sui sistemi degli utenti ed eseguire azioni dannose.

“Questa falla ha consentito a un utente malintenzionato di sfruttare un’API privata, originariamente destinata a scopi di marketing, per installare di nascosto estensioni aggiuntive con ampi privilegi e all’insaputa dell’utente”, affermano gli esperti.

Il problema è stato identificato come CVE-2024-21388 (punteggio CVSS 6,5) ed è stato risolto da Microsoft nella versione stabile di Edge 121.0.2277.83, rilasciata il 25 gennaio 2024. Quindi il produttore ha ringraziato gli specialisti di Guardio Labs per aver scoperto la vulnerabilità.

Microsoft ha riferito che a causa di questa vulnerabilità, un utente malintenzionato potrebbe ottenere i privilegi necessari per installare estensioni e potrebbe anche sfuggire alla sandbox del browser. L’azienda ha definito questa falla un problema di escalation dei privilegi, sottolineando che per sfruttare con successo il bug, un utente malintenzionato dovrebbe “adottare ulteriori misure prima dello sfruttamento per preparare l’ambiente di destinazione”.

Come scrivono ora gli esperti di Guardio Labs, il CVE-2024-21388 consente a un utente malintenzionato in grado di eseguire JavaScript sulle pagine bing.com o microsoft.com di installare qualsiasi estensione dallo store dei componenti aggiuntivi Edge senza richiedere il consenso o la partecipazione dell’utente. Ciò è possibile grazie al fatto che il browser ha accesso privilegiato ad alcune API private, che consentono di installare l’estensione, se presa dallo store ufficiale del produttore.

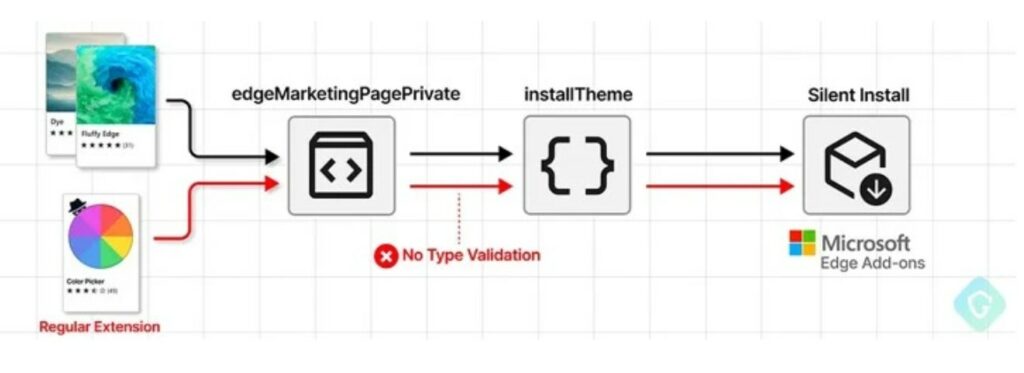

Una di queste API nel browser Edge è edgeMarketingPagePrivate, disponibile per una serie di siti specifici di proprietà di Microsoft, tra cui bing.com, microsoft.com, microsoftedgewelcome.microsoft.com, microsoftedgetips.microsoft.com e così via.

Questa API include anche un metodo installTheme() che, come suggerisce il nome, installa i temi dall’archivio dei componenti aggiuntivi Edge passando come input l’identificatore univoco del tema (themeId) e il relativo file manifest.

Il bug scoperto dai ricercatori era un caso di convalida insufficiente, che ha consentito a un utente malintenzionato di specificare qualsiasi ID di estensione dallo store (anziché il themeId) e di installarlo silenziosamente.

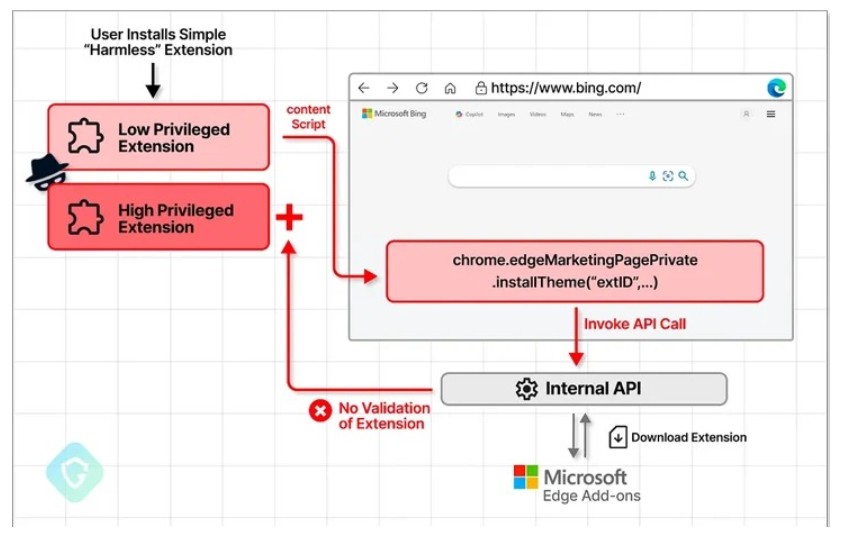

“Come ulteriore vantaggio, poiché l’installazione dell’estensione non avviene esattamente come previsto originariamente, non è richiesta alcuna partecipazione o consenso da parte dell’utente”, affermano gli specialisti. In un ipotetico scenario di attacco utilizzando CVE-2024-21388, un utente malintenzionato potrebbe pubblicare un’estensione apparentemente innocua nell’Edge Store e utilizzarla per inserire codice JavaScript dannoso in bing.com (o qualsiasi altro sito a cui è consentito l’accesso API), quindi installa un’estensione arbitraria di tua scelta sul computer della vittima.

“Gli aggressori possono facilmente indurre un utente a installare un’estensione apparentemente innocua, senza che la persona si renda conto che funge da fase iniziale di un attacco più complesso”, osserva Guardio Labs.