Microsoft incoraggia i propri clienti ad aggiornare i loro server Exchange e a implementare misure di sicurezza come la protezione estesa di Windows e la firma basata su certificato per i payload di serializzazione di PowerShell.

Microsoft ha anche sottolineato che le mitigazioni emesse dalla società sono solo una soluzione provvisoria e che possono “diventare insufficienti per proteggere da tutte le varianti di un attacco”. Pertanto richiedendo agli utenti di installare gli aggiornamenti di sicurezza necessari per proteggere i server.

“Gli aggressori che cercano di sfruttare i server Exchange senza patch non se ne andranno. Ci sono troppi aspetti degli ambienti Exchange on-premise senza patch che sono preziosi per i malintenzionati che cercano di esfiltrare dati o commettere altri atti dannosi”.

Advertising

ha detto in un post il team Exchange del colosso tecnologico.

Exchange Server ha dimostrato di essere un vettore di attacco redditizio negli ultimi anni, con una serie di falle di sicurezza nel software utilizzato come zero-day per hackerare i sistemi.

Solo negli ultimi due anni, sono stati scoperti diversi set di vulnerabilità in Exchange Server, tra cui

e un bypass di mitigazione ProxyNotShell noto come OWASSRF , alcuni dei quali sono stati ampiamente sfruttati in natura.

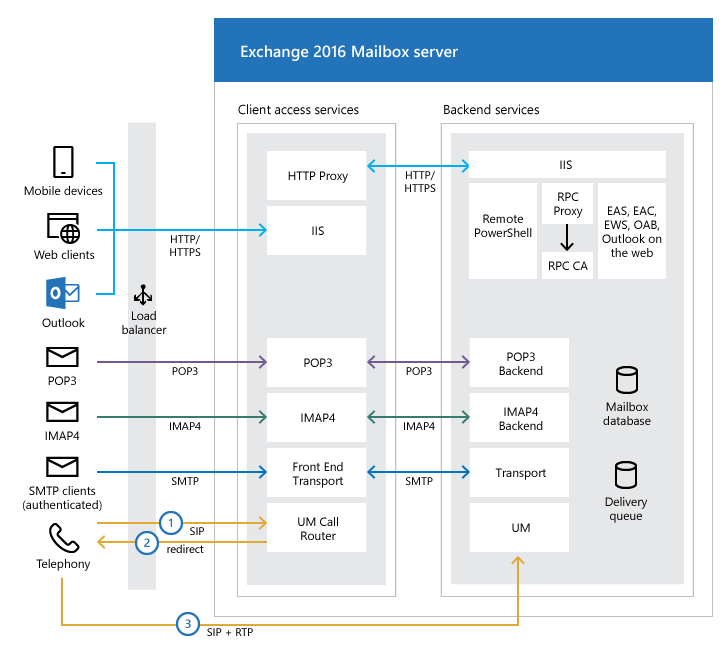

Un altro motivo è il fatto che più servizi back-end vengono eseguiti come Exchange Server stesso, dotato di privilegi SYSTEM, e che gli exploit potrebbero concedere all’attaccante l’accesso non autorizzato al servizio PowerShell remoto, spianando di fatto la strada all’esecuzione di comandi dannosi.

A tal fine, gli attacchi che sfruttano come arma le falle ProxyNotShell e OWASSRF hanno preso di mira le industrie dell’arte e dell’intrattenimento, della consulenza, del diritto, della produzione, del settore immobiliare e del commercio all’ingrosso situate in Austria, Kuwait, Polonia, Turchia e Stati Uniti