Gli analisti di Google Threat Analysis Group (TAG) hanno collegato la società spagnola Variston IT allo sviluppo di spyware e framework che sfruttano vulnerabilità già corrette in Chrome, Firefox e Microsoft Defender.

Secondo il sito Web ufficiale, Variston IT si posiziona come fornitore di soluzioni di sicurezza personalizzate, inclusi integratori SCADA e IoT, patch personalizzate per sistemi proprietari, strumenti di rilevamento dei dati e offre anche formazione sulla sicurezza e sviluppa protocolli di sicurezza per dispositivi embedded.

Tuttavia, gli esperti di TAG scrivono che Variston IT vende un prodotto non menzionato sul sito che fornisce ai clienti tutto il necessario per installare malware su dispositivi target che devono essere monitorati.

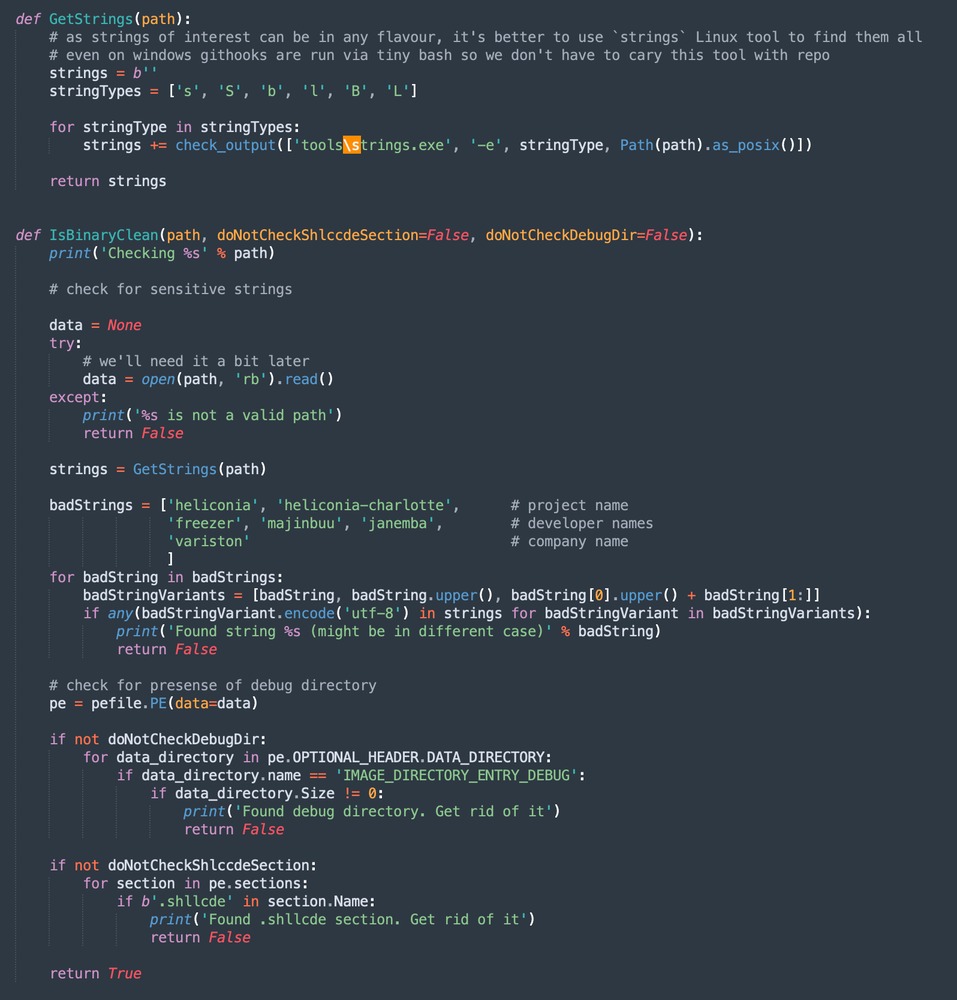

“La loro piattaforma Heliconia sfrutta le vulnerabilità 0day su Chrome, Firefox e Microsoft Defender e fornisce tutti gli strumenti necessari per distribuire i payload sui dispositivi di destinazione”

si legge nel rapporto TAG.

Secondo i ricercatori, i framework dell’azienda sono costituiti da diversi componenti, ognuno dei quali mira a specifiche vulnerabilità sui dispositivi di destinazione:

Infine, Heliconia Noise e Heliconia Soft distribuiscono l’agent “agent_simple” sul sistema di destinazione.

Il framework di esempio studiato da Google conteneva solo un agent fittizio che si avviava e si chiude immediatamente senza eseguire alcun codice dannoso. I ricercatori ritengono che gli utenti del framework utilizzino i propri agent, o tutto questo fa parte di un altro progetto a cui gli specialisti non hanno avuto accesso.

Google TAG afferma di aver scoperto Heliconia dopo aver ricevuto segnalazioni anonime tramite il programma di segnalazione dei bug di Chrome. Gli esperti ritengono che l’azienda abbia sfruttato i problemi menzionati anche prima del rilascio delle patch, quando i bug erano ancora vulnerabilità zero-day.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…