Da oltre tre anni il gruppo ransomware NoName cerca di costruirsi una reputazione prendendo di mira le piccole e medie imprese di tutto il mondo con il suo ransomware. Gli specialisti di ESET hanno suggerito che NoName sta ora lavorando con RansomHub come partner.

Gli hacker utilizzano strumenti personalizzati che fanno parte della famiglia di malware Spacecolon. Per penetrare nella rete, i criminali informatici utilizzano attacchi di forza bruta e sfruttano anche vecchie vulnerabilità. Recentemente, NoName ha aggiunto un nuovo ransomware al suo arsenale: ScRansom, che ha sostituito Scarab.

I ricercatori seguono le attività del gruppo dal 2023, dandogli il nome in codice CosmicBeetle. ESET sottolinea che, nonostante la minore complessità di ScRansom rispetto ad altre minacce conosciute, questo ransomware continua ad evolversi e rappresenta una minaccia.

ScRansom supporta la crittografia parziale con diverse modalità di velocità, offrendo flessibilità agli aggressori. Il programma sostituisce inoltre il contenuto dei file con un valore permanente, rendendone impossibile il recupero. Il crittografo è in grado di funzionare con tutti i tipi di media: locali, remoti e rimovibili. Prima dell’avvio della crittografia, ScRansom disabilita i processi e i servizi chiave di Windows, tra cui Windows Defender, le copie shadow e i processi relativi alla virtualizzazione.

La crittografia ScRansom utilizza uno schema complesso, che combina gli algoritmi AES-CTR-128 e RSA-1024. Tuttavia, il processo di crittografia in più fasi a volte porta a errori che possono impedire la decrittografia anche se sono disponibili le chiavi corrette. In un caso, la vittima ha ricevuto 31 chiavi di decrittazione, ma non è stata in grado di recuperare tutti i file.

ScRansom continua ad evolversi. Il virus stesso è scritto in Delphi, come altri strumenti CosmicBeetle. È interessante notare che la crittografia richiede l’intervento umano per essere attivata, rendendo difficile il rilevamento nei sandbox automatizzati. Le ultime versioni del virus sono automatizzate e richiedono un intervento minimo. ScRansom attacca i file su tutte le unità e utilizza diverse modalità di crittografia, una delle quali distrugge completamente i dati, rendendone impossibile il ripristino.

Oltre agli attacchi di forza bruta, NoName sfrutta attivamente le vulnerabilità che si trovano più spesso nell’infrastruttura delle piccole e medie imprese. Tra questi ci sono le vulnerabilità CVE-2017-0144 (EternalBlue), CVE-2020-1472 (ZeroLogon), FortiOS SSL-VPN (CVE-2022-42475), nonché vulnerabilità in Veeam e Active Directory. Gli attacchi NoName sfruttano anche la vulnerabilità CVE-2017-0290 attraverso uno script speciale che disabilita le funzionalità di sicurezza di Windows.

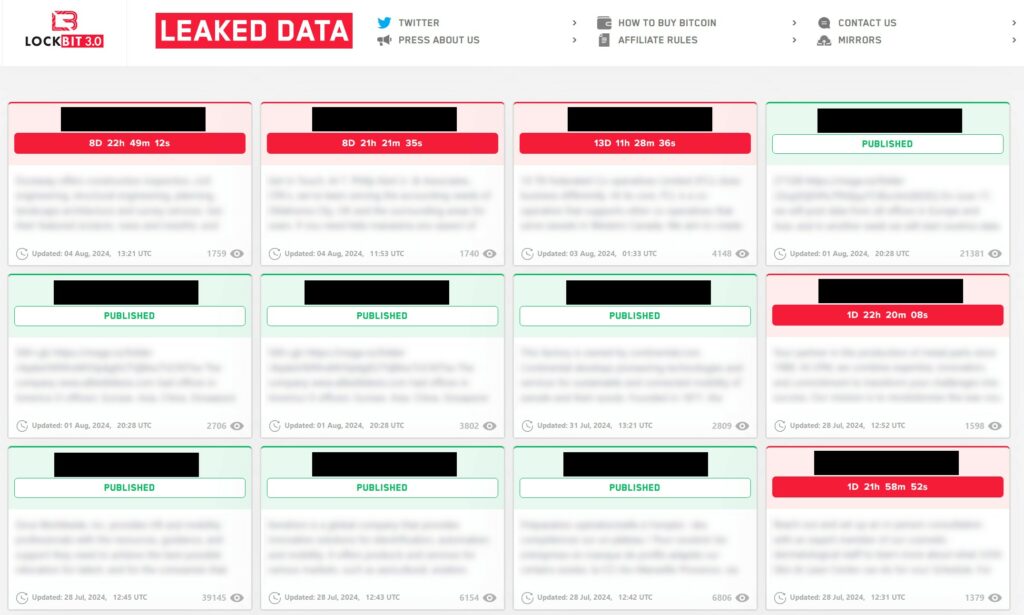

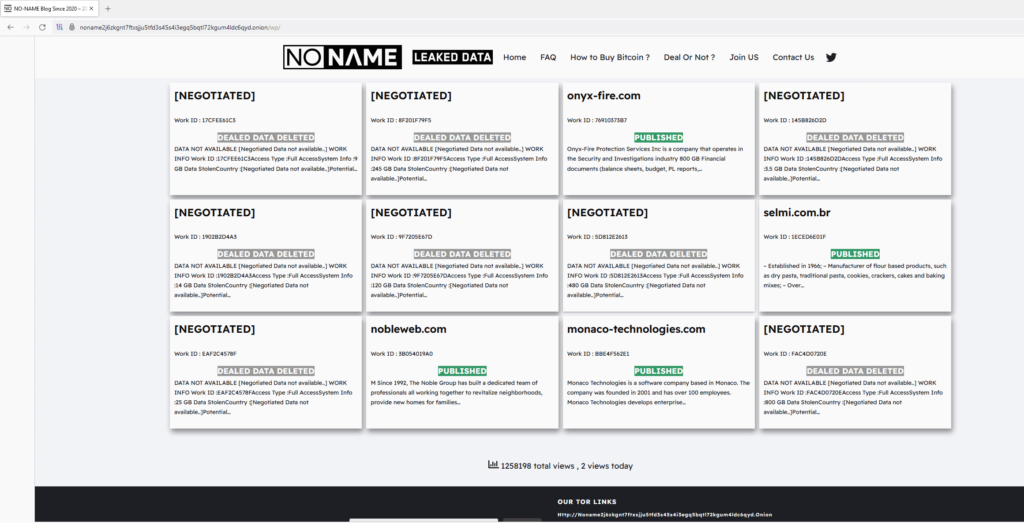

I tentativi del gruppo di farsi conoscere non si limitano all’introduzione di nuovi ransomware. I ricercatori hanno notato che CosmicBeetle ha iniziato a utilizzare il codice sorgente del virus LockBit trapelato online per imitare un noto gruppo criminale sia nelle richieste di riscatto che del Data leak Site (DLS). Ciò aiuta a convincere le vittime a pagare il riscatto, pensando di avere a che fare con aggressori più esperti.

Nel settembre 2023, CosmicBeetle ha creato un sito che era una copia del sito LockBit, dove pubblicava i dati delle vittime colpite non solo da NoName, ma anche da LockBit stesso. A novembre gli aggressori sono andati oltre registrando il dominio lockbitblog[.]info e utilizzando il marchio LockBit per ulteriori attacchi.

Data leak Site di NoName

L’utilizzo di strumenti di crittografia trapelati, come LockBit, è una pratica comune per i gruppi di ransomware inesperti. Ciò li aiuta non solo a trarre vantaggio da un marchio riconoscibile, ma anche a ottenere un campione di ransomware funzionante in modo affidabile. In un incidente iniziato con un tentativo fallito di implementare ScRansom, gli hacker hanno utilizzato gli strumenti RansomHub pochi giorni dopo, consentendo ai ricercatori di suggerire una possibile partnership tra NoName e questo gruppo.

Sebbene non vi siano prove definitive di collaborazione, lo sviluppo attivo di ScRansom e il passaggio all’utilizzo degli strumenti LockBit indicano che NoName non ha intenzione di interrompere le proprie attività.