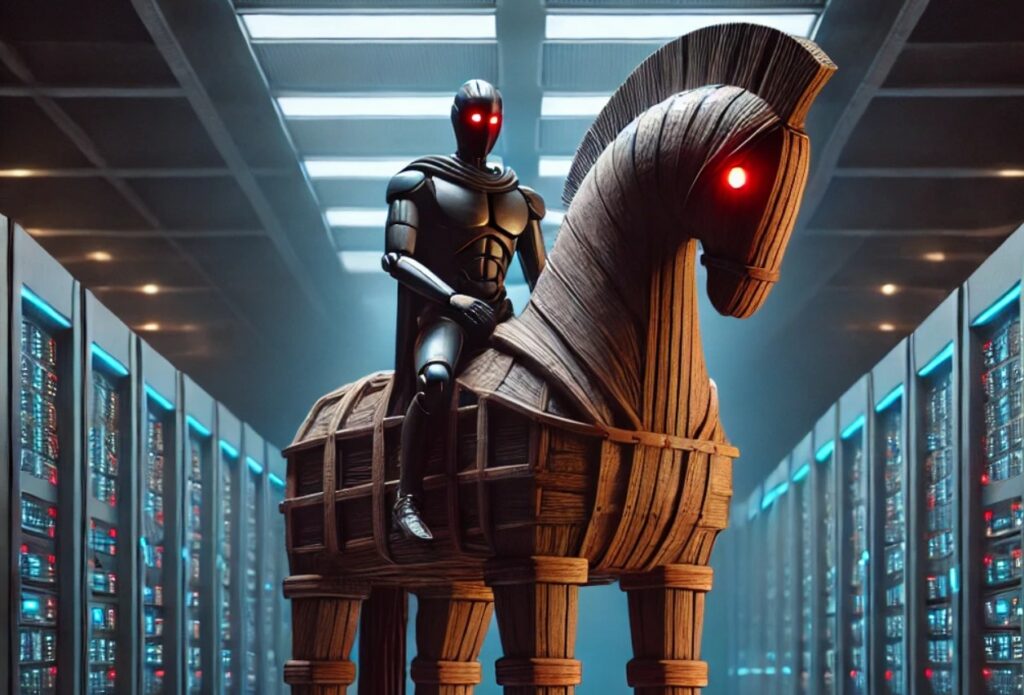

Le nuove versioni di Android hanno aumentato significativamente la sicurezza del sistema, impedendo la modifica delle partizioni di sistema anche con diritti di superutente. Ciò ha portato a un risultato inaspettato: il malware preinstallato nel firmware del dispositivo è diventato quasi impossibile da rimuovere. I criminali informatici hanno sfruttato questa situazione inserendo i trojan direttamente nelle applicazioni di sistema.

Secondo un rapporto di Kaspersky Lab, ecco come si è evoluto il programma Triada, precedentemente noto per il loader Dwphon. Nel marzo 2025, gli esperti hanno scoperto una nuova versione di Triada incorporata nel firmware di smartphone contraffatti venduti tramite piattaforme online. Il Trojan ha infettato il processo Zygote, il processo padre di tutte le applicazioni Android, garantendo la completa compromissione del sistema.

Il Trojan Triada utilizza ora un’architettura complessa a più stadi. I suoi componenti vengono iniettati in ogni processo tramite una libreria di sistema binder.so modificata, incorporata nel file boot-framework.oat. Questa libreria si collega al processo Zygote ed esegue tre moduli: un modulo helper, la backdoor principale mms-core.jar e un modulo focalizzato sul furto di criptovaluta o sull’installazione di malware aggiuntivo.

Il modulo helper registra un intercettore di chiamata di metodo nei processi dell’applicazione, facilitando il successivo caricamento di funzioni dannose. La backdoor principale consente di scaricare nuovi moduli dannosi dai server di controllo in base alle caratteristiche del dispositivo e alle applicazioni installate.

Particolare attenzione viene rivolta agli attacchi alle applicazioni di criptovaluta. I moduli dannosi sostituiscono gli indirizzi dei portafogli crittografici nei campi di testo e nei codici QR, intercettano il contenuto degli appunti e possono anche installare APK dannosi senza l’intervento dell’utente.

Triada attacca attivamente le applicazioni più diffuse: Telegram, WhatsApp, Instagram, browser, Skype, LINE, TikTok e altre. Ogni applicazione ha i suoi moduli maligni unici che estraggono token di sessione, cookie, dati utente e sono persino in grado di intercettare ed eliminare i messaggi.

I moduli per Telegram, ad esempio, estraggono i token degli utenti ed eliminano i messaggi in base a schemi specifici. I moduli di WhatsApp possono inviare messaggi per conto della vittima ed eliminare i dati inviati. Su Instagram vengono rubati i file con i cookie delle sessioni attive e nei browser i link aperti vengono sostituiti con risorse pubblicitarie o di phishing.

Triada può anche trasformare uno smartphone infetto in un server proxy per reindirizzare il traffico degli aggressori o in un mezzo per inviare segretamente messaggi SMS per abbonarsi a servizi a pagamento. In alcuni casi, il modulo modifica la politica di invio degli SMS premium per aggirare le restrizioni del sistema.

Particolare attenzione va prestata al modulo Clipper, integrato nell’applicazione Google Play, che controlla la clipboard ogni due secondi alla ricerca di indirizzi di criptovaluta per sostituirli con quelli controllati dall’aggressore.

Un’analisi dei server C2 di Triada ha rivelato che gli aggressori sono riusciti a rubare oltre 264.000 dollari in criptovaluta negli ultimi mesi utilizzando lo spoofing degli indirizzi e il furto di credenziali. Secondo i dati di telemetria, sono oltre 4.500 i dispositivi infetti e la maggior parte delle infezioni è stata registrata nel Regno Unito, nei Paesi Bassi, in Germania, in Brasile e in altri Paesi.

Triada dimostra un elevato livello di formazione per sviluppatori; il codice del modulo contiene commenti in cinese. Sono state notate anche somiglianze con l’infrastruttura di un altro progetto dannoso, Vo1d, il che indica una possibile connessione tra i gruppi. La distribuzione di dispositivi infetti è associata alla fornitura di smartphone contraffatti, riconoscibili dalle impronte digitali del firmware falso. È possibile che i produttori dei dispositivi non fossero a conoscenza della minaccia.

Per ridurre al minimo le conseguenze dell’infezione, si consiglia di aggiornare il dispositivo con un firmware ufficiale, evitare di utilizzare programmi di messaggistica istantanea e portafogli elettronici finché il dispositivo non sarà pulito e installare una soluzione antivirus affidabile per prevenire attacchi simili in futuro.