Sono stati scoperti aggiornamenti importanti nella piattaforma di phishing Tycoon2FA, nota per la sua capacità di aggirare l’autenticazione a due fattori in Microsoft 365 e Gmail.

Gli sviluppatori di questo strumento dannoso, che opera secondo il modello “phishing as a service” (PhaaS), hanno migliorato i meccanismi per mascherare ed eludere i sistemi di sicurezza.

L’esistenza di Tycoon2FA è stata rivelata per la prima volta nell’ottobre 2023 dagli esperti Aziende Sekoia. Da allora, la piattaforma si è evoluta notevolmente, diventando più sofisticata ed efficiente. Ora gli analisti di Trustwave hanno delineato diversi miglioramenti importanti che rendono molto più difficile per i sistemi di sicurezza degli endpoint rilevare attività dannose.

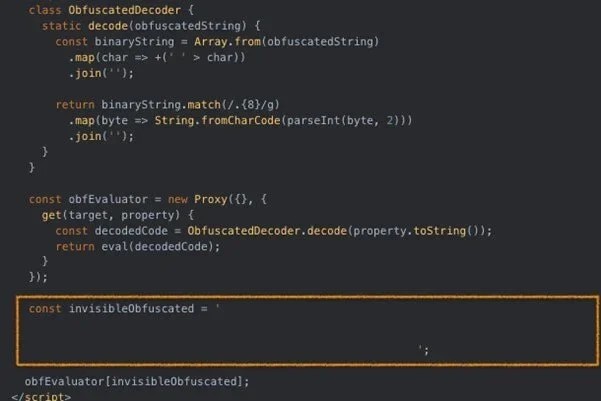

Una delle innovazioni principali è l’uso di caratteri Unicode invisibili per nascondere i dati binari nel codice JavaScript. La tecnica, descritta per la prima volta dai ricercatori di Juniper Threat Labs a febbraio, consente al codice dannoso di decifrare con successo ed essere eseguito all’avvio, senza essere rilevabile né dall’analisi automatizzata né dalla revisione umana.

I creatori della piattaforma hanno anche un abbandonato al servizio Turnstile di Cloudflare, sostituendolo con il proprio CAPTCHA basato su HTML5 canvas con elementi generati casualmente.

Secondo gli analisti, lo scopo del trucco è impedire ai sistemi di reputazione del dominio di identificare siti dannosi e offrire agli aggressori più opzioni per perfezionare il contenuto delle pagine di phishing.

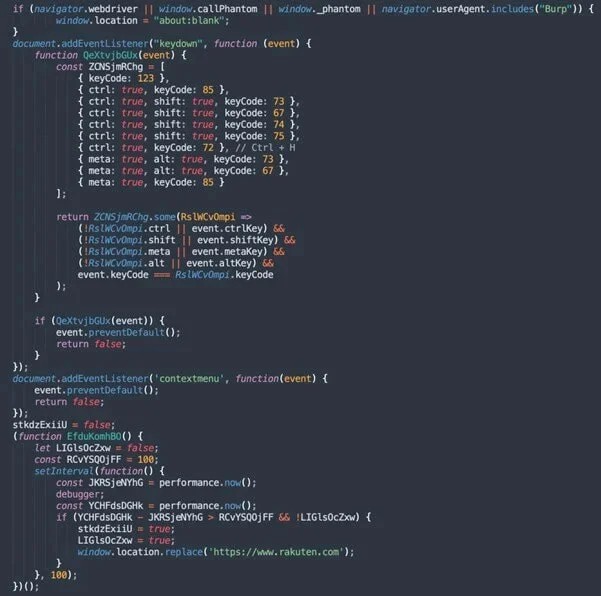

Il terzo importante aggiornamento è l’introduzione di meccanismi anti-debug JavaScript. La piattaforma ha imparato a riconoscere strumenti di automazione del browser come PhantomJS e Burp Suite, bloccando le azioni correlate all’analisi di codice dannoso. Se viene rilevata un’attività sospetta o il CAPTCHA non viene completato correttamente (il che potrebbe indicare l’intervento di bot di sicurezza), l’utente viene automaticamente reindirizzato a una pagina esca o a un sito legittimo, come rakuten.com.

Trustwave sottolinea :Sebbene questi metodi di mascheramento non siano nuovi presi singolarmente, la loro combinazione rende molto più difficile rilevare e analizzare l’infrastruttura di phishing. Pertanto, bloccare e prevenire gli attacchi diventa un compito arduo.

Contemporaneamente, gli specialisti dell’azienda hanno registrato un aumento senza precedenti degli attacchi di phishing tramite file SVG. Questa tattica è stata adottata da diverse piattaforme di phishing: Tycoon2FA, Mamba2FA e Sneaky2FA. Tra aprile 2024 e marzo 2025, il numero di tali incidenti è aumentato di un incredibile 1.800%.

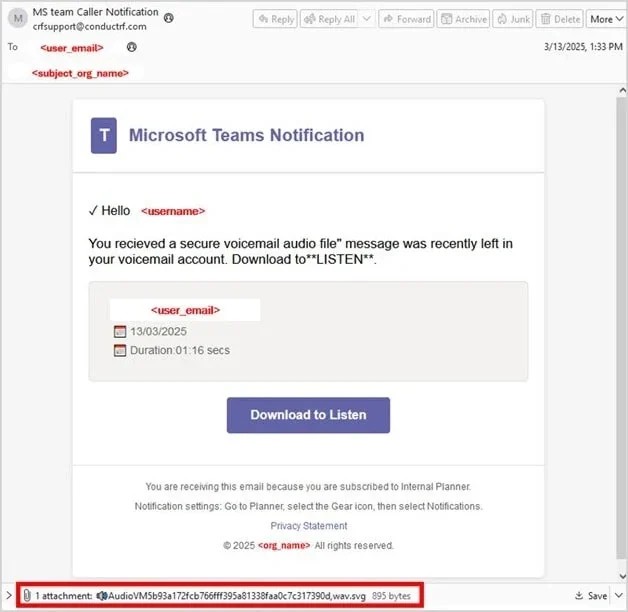

Gli aggressori mascherano i file SVG come messaggi vocali, loghi o icone di documenti cloud. La caratteristica unica del formato SVG (Scalable Vector Graphics) è che consente di incorporare codice JavaScript che viene eseguito automaticamente quando l’immagine viene aperta in un browser. Per evitare di essere scoperto, il codice dannoso viene crittografato utilizzando più metodi contemporaneamente: codifica base64, algoritmo ROT13, crittografia XOR e viene anche mascherato introducendo istruzioni inutili.

Lo scopo principale di questo codice è reindirizzare i destinatari dei messaggi a pagine di accesso false di Microsoft 365 per rubare le credenziali. A titolo di esempio, i ricercatori citano un’e-mail di phishing contenente una falsa notifica di Microsoft Teams relativa a un messaggio vocale. Quando si apre il file SVG allegato, camuffato da registrazione audio, nel browser viene eseguito il codice JavaScript, che reindirizza la vittima a una falsa pagina di accesso a Office 365.

A causa della crescente popolarità delle piattaforme di phishing e degli attacchi basati su SVG, si invitano gli utenti a prestare particolare attenzione quando verificano l’autenticità dei mittenti delle e-mail. Alcune delle misure di sicurezza più efficaci includono la configurazione di gateway di posta elettronica per bloccare o segnalare allegati SVG sospetti e l’utilizzo di metodi di autenticazione multifattoriale resistenti al phishing, come i dispositivi FIDO-2.