Cobalt Strike è un prodotto creato per i red team (penetration test), ma così tanto flessibile e funzionale che è divenuto un prodotto utilizzato da molte cybergang ransomware. Ma questa volta è risultato lui stesso vulnerabile ad un bug di sicurezza.

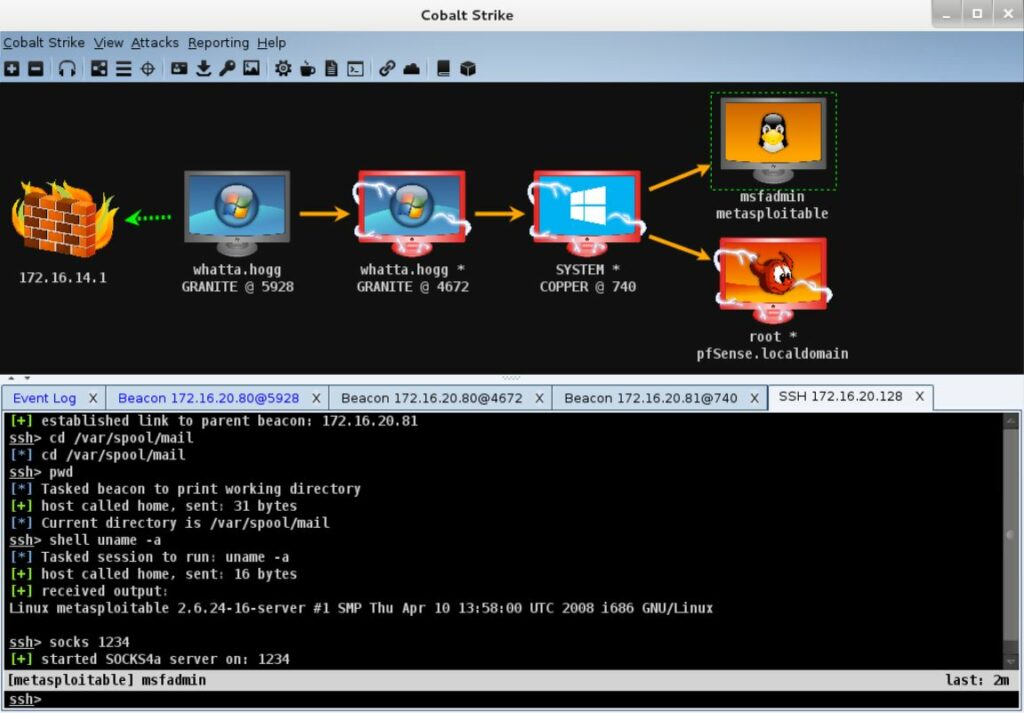

Cobalt Strike consente a un utente malintenzionato di schierare un agente chiamato “Beacon” sulla macchina target. I beacon includono una vasta gamma di funzionalità per l’attaccante, come esecuzione di comandi, registrazione delle chiavi, trasferimento di file, proxy SOCKS, escalation dei privilegi, mimikatz, scansione delle porte e movimento laterale e molto altro ancora.

Lo sviluppatore dello strumento Cobalt Strike HelpSystems ha rilasciato un aggiornamento di sicurezza non programmato per risolvere una vulnerabilità RCE che potrebbe consentire a un utente malintenzionato di assumere il controllo dei sistemi presi di mira.

CVE-2022-42948 interessa Cobalt Strike versione 4.7.1 ed è correlato a una patch incompleta rilasciata il 20 settembre 2022 per risolvere una vulnerabilità di cross-site scripting (XSS). Da notare che sono molto rare le XSS che portano ad una Remote Code Execution.

Il difetto può portare all’esecuzione di codice in modalità remota. I ricercatori IBM X-Force hanno affermato che la vulnerabilità XSS potrebbe essere causata dalla manipolazione di alcuni campi di input dell’interfaccia utente sul lato client, dallo spoofing della registrazione di un impianto Cobalt Strike o dal collegamento di un impianto Cobalt Strike in esecuzione sull’host.

Tuttavia, è stato scoperto che l’esecuzione di codice da remoto può essere eseguita in alcuni casi utilizzando Java Swing Environment, un toolkit GUI utilizzato per sviluppare Cobalt Strike. Alcuni componenti di Java Swing interpreteranno automaticamente qualsiasi testo come contenuto HTML se inizia con il tag “html”. La disabilitazione dell’analisi automatica dei tag “html” nel client è sufficiente per evitare questo comportamento.

Ciò significa che un criminale informatico può utilizzare il tag HTML “<object>” per scaricare un payload ospitato su un server remoto e incorporarlo nel campo delle note, nonché nella GUI di Esplora file in Cobalt Strike.

Secondo i ricercatori IBM, questo può essere utilizzato per creare un payload multipiattaforma completamente funzionale che sarà in grado di eseguire codice sulla macchina di un utente, indipendentemente dal sistema operativo o dall’architettura.