I criminali informatici utilizzano server Microsoft SQL (MS-SQL) vulnerabili per diffondere il ransomware. Lo riferiscono i ricercatori di Securonix, che hanno dato a questa campagna dannosa il nome in codice “DB#Jammer”.

Secondo gli esperti, gli aggressori ottengono prima l’accesso a un server vulnerabile semplicemente inserendo password attraverso la forza bruta, quindi la utilizzano per raccogliere informazioni sulla rete della vittima e installare malware. Successivamente, disabilitano il firewall e si connettono a risorse remote per scaricare strumenti aggiuntivi come Cobalt Strike.

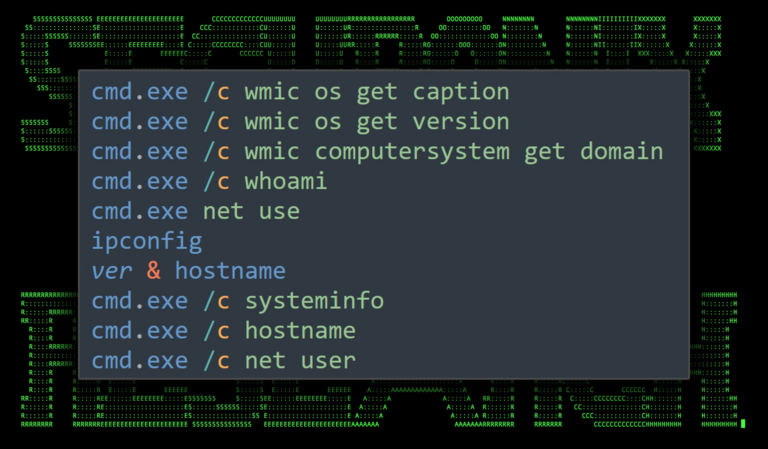

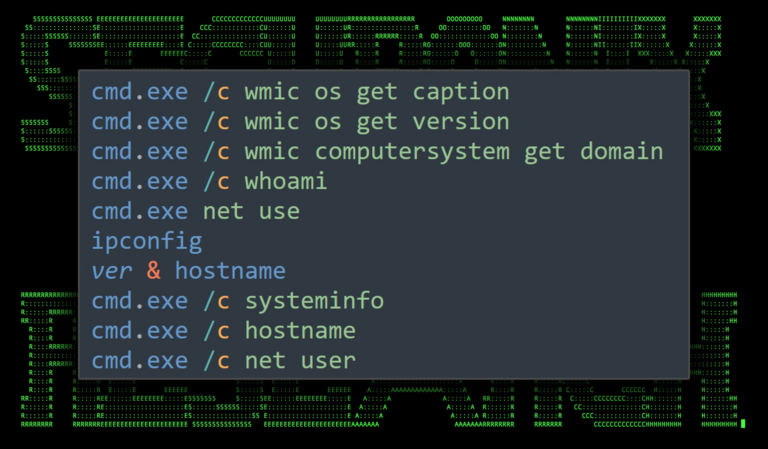

L’enumerazione è stata eseguita utilizzando alcuni comandi di base. La maggior parte di questi includeva wmic.exe, net.exe e ipconfig.exe. Ciascuno è stato eseguito tramite MSSQL xp_cmdshell:

Gli hacker attraversano movimenti laterali installano il software legittimo di accesso remoto AnyDesk e il ransomware FreeWorld sugli host compromessi. È stato inoltre riferito che gli aggressori hanno tentato di impostare la persistenza dell’accesso remoto utilizzando il servizio Ngrok, ma senza alcun risultato.

Gli esperti raccomandano alle organizzazioni di adottare misure per rafforzare la sicurezza informatica al fine di ridurre al minimo i rischi di tali attacchi. In particolare, è necessario utilizzare password complesse, aggiornare regolarmente il software, effettuare copie di backup dei dati e formare i dipendenti sulle basi dell’igiene informatica.

È inoltre importante installare strumenti antimalware aggiornati e installare tempestivamente eventuali patch di vulnerabilità.

Un approccio globale alla sicurezza delle informazioni è la chiave per la protezione contro ransomware e altre minacce informatiche.