Il Servizio di sicurezza ucraino (SSU) ha rivelato ieri le vere identità di cinque membri del gruppo di spionaggio informatico Gamaredon, collegando i suoi membri al ramo di Crimea del Servizio di sicurezza federale russo (FSB).

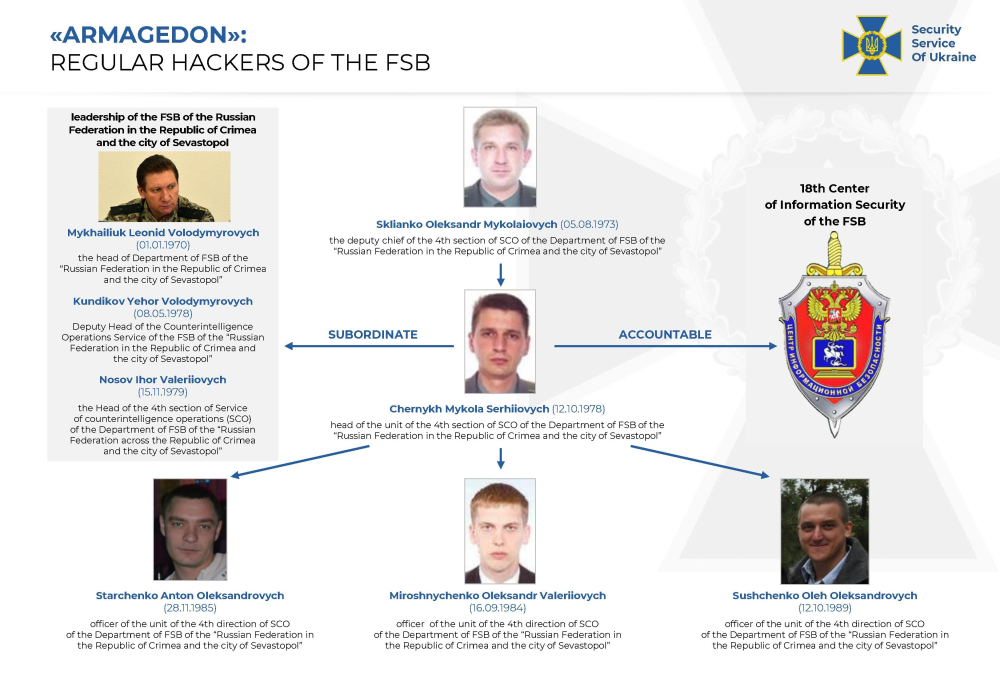

I funzionari hanno affermato che il gruppo – che la SSU rintraccia internamente come Armageddon ma è più ampiamente conosciuto nei circoli della sicurezza informatica come Gamaredon – operava dalla città di Sebastopoli, in Crimea, ma ha agito su ordine del Centro FSB per la sicurezza delle informazioni (noto anche come “Centro 18”) a Mosca, un noto hub per le operazioni informatiche dell’FSB.

Cinque membri sono stati identificati per nome e posizione e la SSU ha affermato di aver inviato loro “avvisi di alto tradimento”:

“Erano ufficiali dell’FSB di Crimea, oltre ad essere traditori che si sono schierati con il nemico durante l’occupazione della penisola nel 2014”

ha detto ieri la SSU in un comunicato stampa .

Per supportare parti delle sue affermazioni, la SSU ha anche pubblicato conversazioni telefoniche intercettate tra due membri di Gamaredon in merito agli attacchi che stavano effettuando e ai reclami che avevano con i loro stipendi dell’FSB.

Molti rapporti di società di sicurezza informatica avevano collegato il gruppo a una sospetta entità governativa russa, il comunicato stampa di oggi della SSU segna la prima volta che il gruppo Gamaredon è stato collegato all’FSB.

Conosciuto come:

Il gruppo ha iniziato le operazioni nel giugno 2013, pochi mesi prima che la Russia annettesse con forza la penisola di Crimea dall’Ucraina.

Da quel momento, la SSU afferma che il gruppo ha effettuato più di 5.000 attacchi informatici contro più di 1.500 sistemi governativi ucraini.

“Lo scopo principale della attività è condurre operazioni mirate di intelligence informatica contro gli organi statali dell’Ucraina, principalmente agenzie di sicurezza, difesa e forze dell’ordine, al fine di ottenere informazioni di intelligence”

ha affermato la SSU in un rapporto tecnico di 35 pagine [ PDF ] che ha accompagnato il suo comunicato stampa.

Il rapporto della SSU descrive i passati attacchi di Gamaredon con termini come “invadenza e audacia” e suggerisce che il gruppo non si è concentrato sul rimanere “segreto per molto tempo”.