Gli specialisti Doctor Web hanno trovato nel Google Play Store diverse applicazioni dannose che complessivamente sono state installate più di due milioni di volte. Questi malware mostrano pubblicità intrusive agli utenti nascondendo la loro presenza sui dispositivi infetti.

Nel loro rapporto mensile sulle minacce mobili, gli analisti Doctor Web hanno parlato della scoperta nel Google Play Store di trojan appartenenti alle famiglie di malware come FakeApp, Joker e HiddenAds.

In particolare, il malware HiddenAds si mascherava da diversi giochi presenti nello store ufficiale:

I ricercatori affermano che dopo essere stati installati sui dispositivi Android, questi trojan hanno cercato di nascondersi dagli utenti. Per fare ciò, hanno sostituito le loro icone situate nella schermata principale con una versione trasparente e hanno sostituito i loro nomi con nomi vuoti. Inoltre, potrebbero fingere di essere il browser Google Chrome, sostituendo le icone con una copia corrispondente.

Quando gli utenti cliccavano su tale icona, il malware avviava il browser per visualizzare annunci pubblicitari e continuava a funzionare in background. Ciò ha consentito ai trojan di diventare meno visibili e di ridurre la probabilità che venissero rimossi prematuramente. Inoltre, se il malware viene interrotto, gli utenti lo riavvierebbero, pensando di avviare un browser.

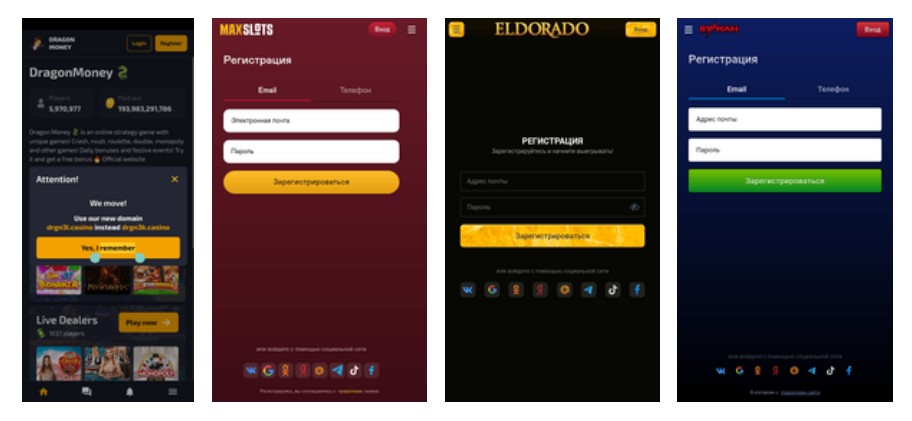

Gli analisti dell’azienda hanno inoltre identificato diverse applicazioni della famiglia FakeApp che reindirizzano gli utenti verso siti fraudolenti legati ad una serie di investimenti.

Questo malware è stato distribuito con il pretesto dei programmi finanziari. Ad esempio, applicazioni per il commercio di azioni, libri di consultazione e manuali di formazione sugli investimenti, contabilità domestica e così via. L’obiettivo principale di questi malware, è scaricare siti fraudolenti che invitavano le potenziali vittime a diventare “investitori”.

In altri casi, il malware si mascherava da app di gaming caricando siti di casinò online sospetti, violando le regole di Google Play. Anche queste applicazioni sono riuscite a ottenere molti download:

Inoltre, gli analisti hanno scoperto su Google Play due applicazioni appartenenti alla famiglia del malware Joker che iscrivevano gli utenti a servizi a pagamento:

L’azienda sottolinea che tutte queste minacce sono state ora rimosse dal Google Play Store. I ricercatori hanno pubblicato gli hash di tutte le applicazioni dannose sul loro GitHub .

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…