Gli specialisti di Kaspersky Lab hanno scoperto una nuova ondata dell’operazione chiave del gruppo di hacker Lazarus: DreamJob. Gli aggressori infettano le infrastrutture delle aziende attraverso archivi di file, che vengono distribuiti sotto forma di test per valutare le competenze dei candidati per posizioni IT. Tra i nuovi bersagli degli hacker ci sono le imprese dell’industria nucleare.

La campagna DreamJob è stata scoperta nel 2019. Lazarus si è rivolto alle aziende di tutto il mondo associate alle criptovalute. Nel 2024, tra gli obiettivi figurano le aziende IT e della difesa in Europa, America Latina, Corea del Sud e Africa.

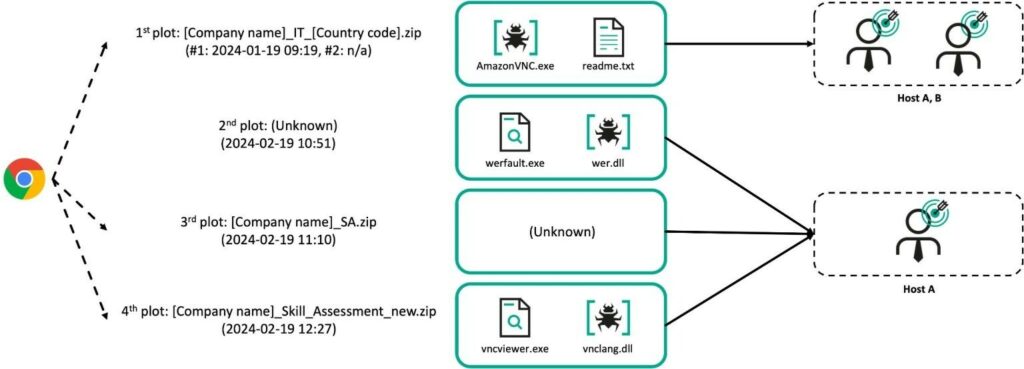

Ora è stata scoperta una nuova ondata di attacchi contro i lavoratori del settore nucleare in Brasile. Le potenziali vittime hanno ricevuto archivi di file sotto forma di test per valutare le competenze dei candidati a posizioni IT. Si ritiene che gli aggressori abbiano utilizzato una popolare piattaforma di ricerca di lavoro per distribuire le istruzioni iniziali e ottenere l’accesso ai sistemi presi di mira.

Va osservato che Lazarus sta sviluppando i propri metodi di distribuzione del malware. Pertanto, il nuovo attacco in più fasi includeva un trojan VNC, un visualizzatore di desktop remoto per Windows e uno strumento legittimo di distribuzione di malware VNC.

Nella prima fase, il trojan AmazonVNC.exe decodificava e lanciava Ranid Downloader per estrarre le risorse interne del file eseguibile VNC. Il secondo archivio conteneva un file vnclang.dll dannoso che scaricava il malware MISTPEN, che a sua volta scaricava altro malware, tra cui RollMid e una nuova variante di LPEClient.

Inoltre gli hacker hanno utilizzato una backdoor finora sconosciuta, chiamata dagli esperti CookiePlus. È stato distribuito con il pretesto di un plugin legittimo per l’editor di testo Notepad++.

CookiePlus raccoglie informazioni di sistema, inclusi nome del computer, ID di processo, percorsi di file e fa sì che il modulo principale entri in modalità di sospensione per un periodo di tempo. Configura inoltre la pianificazione per l’esecuzione delle azioni richieste dagli aggressori modificando il file di configurazione.

“Questa campagna di spionaggio informatico è molto pericolosa. La capacità del malware di ritardare le proprie azioni gli consente di eludere il rilevamento quando entra in un sistema e di rimanervi più a lungo dentro. Inoltre, il malware può manipolare i processi del sistema, rendendolo difficile da rilevare e può portare a ulteriori danni o allo sfruttamento dannoso del sistema”, commenta Vasily Berdnikov, massimo esperto di Kaspersky GReAT.