I ricercatori hanno scoperto circa 45.000 server Jenkins sulla rete che sono vulnerabili al CVE-2023-23897. Per tale bug sono già stati creati diversi exploit PoC disponibili al pubblico.

La settimana scorsa, gli sviluppatori Jenkins hanno introdotto le versioni 2.442 e LTS 2.426.3, che risolvono le vulnerabilità. In determinate condizioni, tali falle consentono agli aggressori di accedere ai dati su server vulnerabili ed eseguire comandi CLI arbitrari.

In particolare, il bug critico CVE-2024-23897 consente agli aggressori non autenticati con diritti generali/di lettura di leggere dati da file arbitrari sul server Jenkins. Gli aggressori possono leggere le prime righe dei file e il numero di righe dipende dai comandi CLI disponibili.

Il bug è legato al comportamento predefinito del parser args4j in Jenkins, che espande automaticamente il contenuto dei file in argomenti di comando se l’argomento inizia con un carattere “@”, consentendo la lettura di file arbitrari.

Come riportato dal fornitore, la vulnerabilità CVE-2024-23897 espone le versioni senza patch di Jenkins a potenziali attacchi, inclusa l’esecuzione remota di codice arbitrario (manipolando l’URL radice della risorsa), il cookie “Ricordami” o aggirando la protezione CSRF.

In precedenza, i ricercatori di sicurezza avevano avvertito che per questo problema erano apparsi diversi exploit disponibili pubblicamente e che gli honeypot stavano già registrando azioni sospette simili ai tentativi di sfruttamento del CVE-2024-23897.

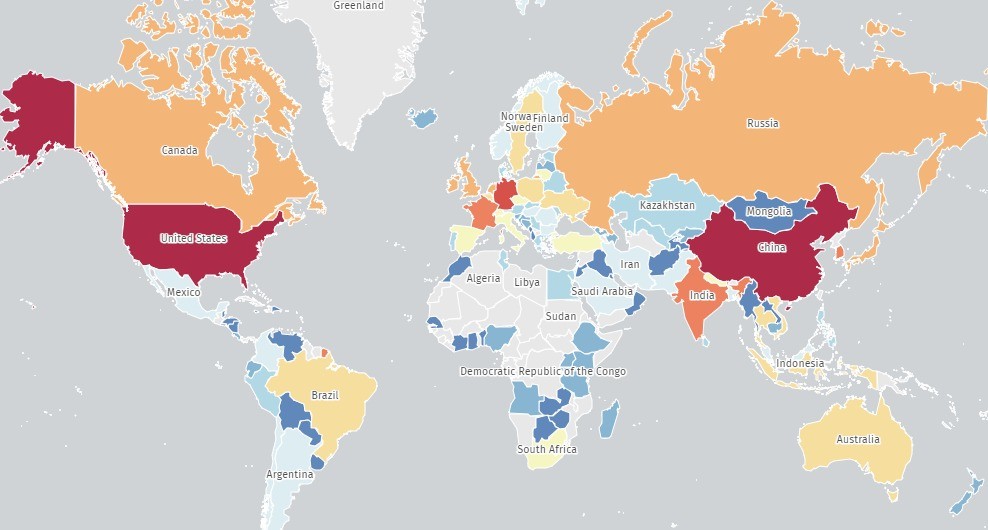

Come hanno ora avvertito gli specialisti di Shadowserver, sono stati in grado di rilevare circa 45.000 istanze Jenkins prive di patch su Internet. La maggior parte si trova in Cina (12.000) e Stati Uniti (11.830), seguiti da Germania (3.060), India (2.681), Francia (1.431) e Regno Unito (1.029).

Gli esperti consigliano a tutti coloro che non hanno ancora installato le patch di farlo. Inoltre hanno consigliato di leggere il bollettino sulla sicurezza di Jenkins, che elenca consigli e possibili modi per risolverlo.