La storia di SoopSocks è quella che, purtroppo, conosciamo bene: un pacchetto PyPI che promette utilità — un proxy SOCKS5 — ma in realtà introduce un impianto malevolo ben orchestrato.

Non stiamo parlando del solito script improvvisato; dietro SoopSocks c’è una catena di azioni pensata per ottenere persistenza, ridurre il rumore e stabilire un canale di comando/controllo stabile. Il pacchetto è stato pubblicato su PyPI (Python Package Index), il registro ufficiale dei pacchetti Python.

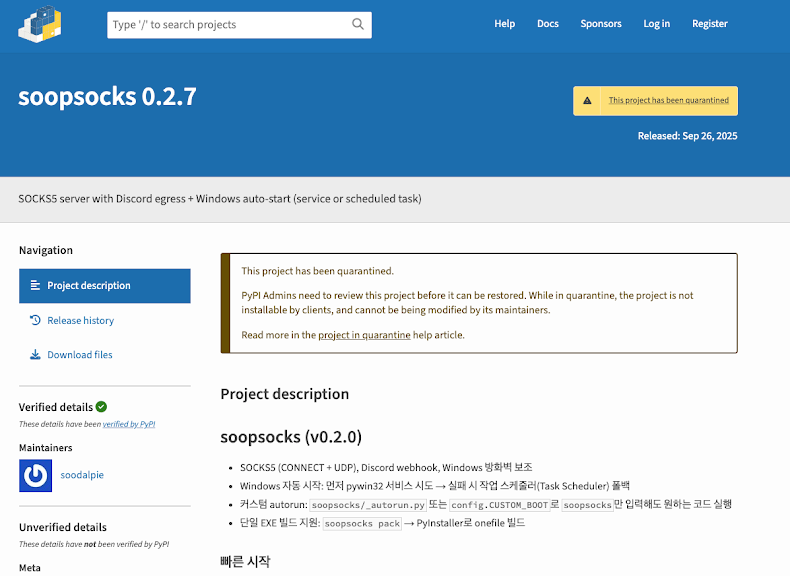

Il pacchetto ingannevole, denominato “soopsocks“, ha totalizzato 2.653 download prima di essere rimosso. È stato caricato per la prima volta da un utente di nome “soodalpie” il 26 settembre 2025, la stessa data di creazione dell’account.

Questa combinazione è pensata per massimizzare la percentuale di successo: componenti compilati per l’esecuzione, script per l’integrazione e meccanismi nativi per la persistenza. Il risultato è un pacchetto che funziona come “utility” e nello stesso tempo costruisce un punto di appoggio remoto.

SoopSocks si presentava come una libreria Python, riportano i ricercatori di sicurezza, per offrire un proxy SOCKS5. In realtà, su Windows metteva in piedi un piccolo impianto di backdoor persistente: si installava come servizio, apriva la porta giusta sul firewall, rimaneva attivo ai riavvii e inviava periodicamente informazioni all’esterno.

Come entra e si installa: dopo l’installazione, il pacchetto non si limitava ai moduli Python. In alcune versioni depositava un eseguibile compilato (scritto in Go) e uno o più script di orchestrazione (PowerShell/VBScript). Questi componenti servivano per:

Ufficialmente esponeva un proxy SOCKS5 (tipicamente sulla porta 1080). Dietro le quinte:

Molte azioni passavano per strumenti legittimi di Windows (PowerShell, Task Scheduler, gestione firewall). Agli occhi di un monitoraggio basato solo su firme, queste operazioni possono sembrare normali attività amministrative. Inoltre, offrendo davvero un SOCKS5 “funzionante”, il pacchetto abbassava la soglia di sospetto: chi lo provava vedeva che “fa il suo dovere” e raramente andava a controllare i componenti extra.

SoopSocks univa funzionalità utile (il proxy) e meccaniche di intrusione/persistenza ben note. Questo mix trasformava una libreria apparentemente innocua in un punto d’appoggio remoto: un host che l’attaccante può usare come proxy controllabile e da cui raccogliere dati, con un profilo di “rumore” di rete volutamente basso.

Questa strategia dimostra una conoscenza pratica di come operano team di difesa aziendali: gli attaccanti progettano le loro tecniche per apparire «normali» rispetto al profilo operativo quotidiano. L’utilizzo di ambienti di sviluppo, come punto di diffusione, permette di creare punti di persistenza per movimenti laterali. Inoltre l’utilizzo i repository interni/locali possono conservare versioni malevoli anche dopo che sono state rimosse online, perché restano in cache.

Senza regole di verifica e pulizia periodica, i team di sviluppo rischiano di continuare a usarle senza accorgersene.

SoopSocks non ha rivoluzionato il panorama delle minacce, ma ha mostrato come la combinazione di componenti legittimi e tecniche già collaudate possa trasformare una libreria in un serio vettore di compromissione. Per le organizzazioni la sfida non è solo tecnica, ma soprattutto processuale: difendere la filiera software richiede controlli e procedure