All’inizio del 2025, i ricercatori di Kaspersky Lab hanno scoperto il trojan SparkCat nell’Apple App Store e nel Google Play Store, progettato per rubare dati. Ora, gli esperti segnalano che un nuovo malware si è infiltrato negli app store. Si ritiene che prenda di mira anche le criptovalute delle vittime ed è correlato a SparkCat, da cui il nome SparkKitty.

Il nuovo malware viene distribuito tramite App Store, Google Play e siti fraudolenti e di terze parti, come parte di una versione non ufficiale e modificata di TikTok e sotto le mentite spoglie di app legate alle criptovalute e al gioco d’azzardo. Il trojan trasmette agli aggressori immagini dalla galleria del telefono infetto e informazioni sul dispositivo. Gli esperti suggeriscono che l’obiettivo principale degli aggressori sia rubare criptovalute ai residenti del Sud-est asiatico e della Cina.

In iOS, il payload dannoso si presenta sotto forma di framework (per lo più mascherati da AFNetworking.framework o Alamofire.framework) e librerie offuscate che imitano libswiftDarwin.dylib, oppure direttamente incorporate nelle applicazioni. Sull’App Store, SparkKitty si spacciava per un’app per monitorare i tassi di cambio delle criptovalute e ricevere segnali di trading. Su pagine false che imitavano l’app store ufficiale per iPhone, il malware veniva distribuito come parte di modifiche a TikTok e di app legate al gioco d’azzardo.

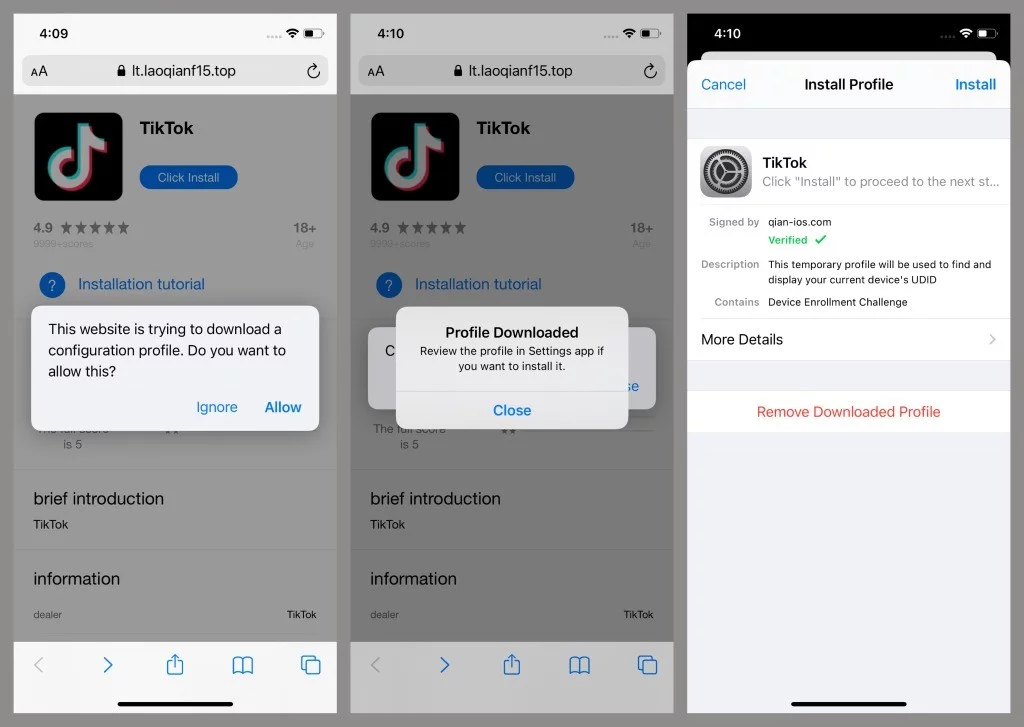

“Uno dei vettori di distribuzione del Trojan si è rivelato essere costituito da siti web falsi, attraverso i quali gli aggressori hanno cercato di infettare gli iPhone delle vittime. iOS offre diversi metodi legittimi per installare programmi non provenienti dall’App Store. In questa campagna dannosa, gli aggressori ne hanno utilizzato uno: strumenti speciali per la distribuzione di applicazioni aziendali”, spiega Sergey Puzan, esperto di sicurezza informatica di Kaspersky Lab. “È importante notare che nella versione infetta di TikTok, al momento dell’autorizzazione, il malware, oltre a rubare foto dalla galleria dello smartphone, ha inserito link a uno store sospetto nella finestra del profilo dell’utente, che accetta solo pagamenti in criptovaluta.”

L’azienda ha spiegato che Apple fornisce agli sviluppatori che partecipano al programma Apple Developer i cosiddetti profili di provisioning. Questi consentono di scaricare certificati per sviluppatori sul dispositivo dell’utente, che iOS utilizza per verificare la firma digitale dell’applicazione e determinare se può essere avviata.

Oltre al certificato stesso, i profili di provisioning contengono la data di scadenza, le autorizzazioni concesse all’applicazione e altri dati sullo sviluppatore e sul programma. Quando un profilo viene installato su un dispositivo, il certificato diventa attendibile e l’applicazione da esso firmata diventa disponibile per l’avvio.

Sebbene la partecipazione al programma Apple Developer sia a pagamento e richieda la verifica dello sviluppatore da parte di Apple, tali profili Enterprise vengono spesso utilizzati sia dagli sviluppatori di programmi non adatti alla distribuzione sull’App Store (ad esempio, casinò online, crack, cheat o modifiche piratate di programmi popolari) sia dagli autori di malware.

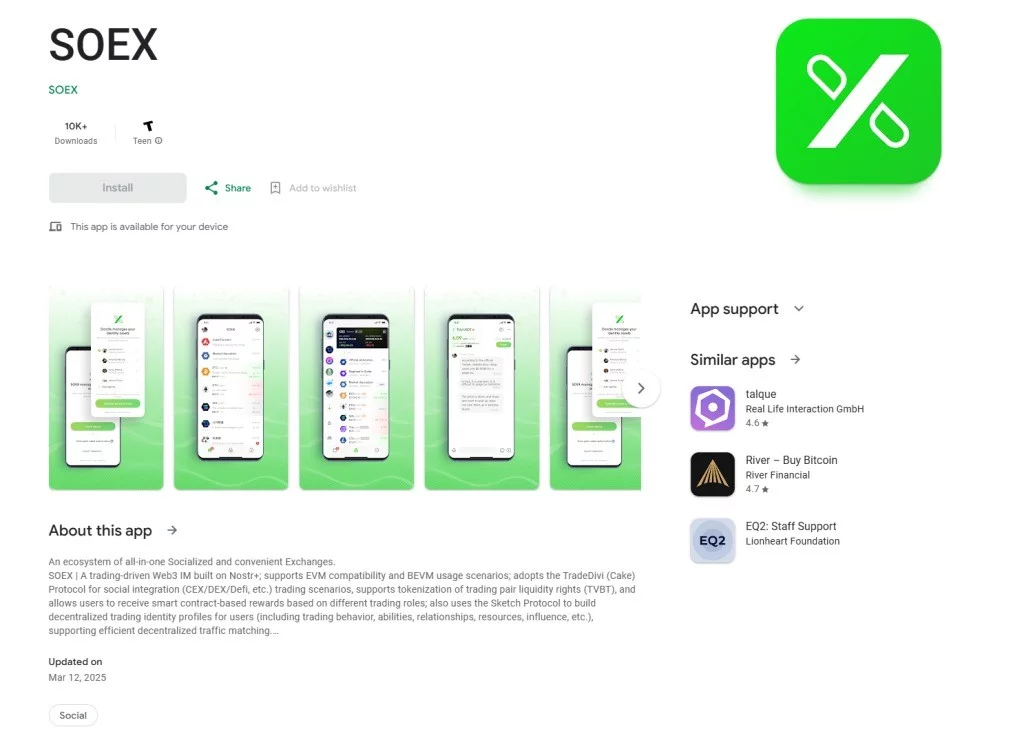

Nel caso della versione Android, il malware esiste in varianti scritte in Java e Kotlin, con la versione Kotlin che è un modulo Xposed dannoso. Gli aggressori hanno attaccato gli utenti sia su risorse non ufficiali che su Google Play, spacciando il malware per vari servizi di criptovaluta. Ad esempio, solo una delle applicazioni infette, un’app di messaggistica con funzione di scambio di criptovalute, è stata scaricata dallo store ufficiale più di 10.000 volte.

I ricercatori ritengono che questa campagna dannosa sia attiva almeno da febbraio 2024. Si segnala che il malware rilevato è stato ora rimosso dal Google Play Store. Secondo gli esperti, i seguenti segnali indicano una connessione tra SparkKitty e SparkCat:

I ricercatori avvertono che SparkKitty non è molto selettivo nel selezionare le foto dalla galleria della vittima, ma l’obiettivo principale degli aggressori è trovare screenshot con frasi di recupero per l’accesso ai wallet di criptovalute. Inoltre, le immagini rubate potrebbero contenere altri dati sensibili.