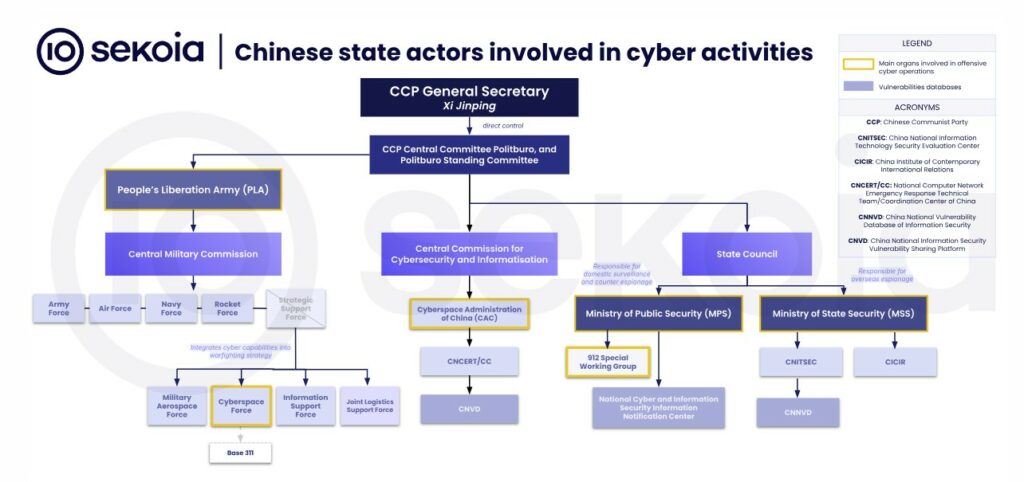

Secondo Sekoia, tre importanti agenzie governative svolgono un ruolo chiave nelle attività informatiche della Cina e sono: Esercito Popolare di Liberazione (PLA), il Ministero della Sicurezza dello Stato (MSS) e il Ministero della Pubblica Sicurezza (MPS). Dall’inizio del 2021, le operazioni attribuite alla Cina sono state sempre più associate ad agenzie governative.

Gruppi affiliati all’esercito come BlackTech, Naikon, Tonto Team e Tick sono diventati meno attivi. Sono stati sostituiti da gruppi squali APT10, APT31, APT40, APT41, Mustang Panda e Lucky Mouse. Secondo lo studio vengono condotte operazioni di influenza anche nei paesi del sud-est asiatico. È stato riferito che per tali compiti il dipartimento può ricevere aiuto da una delle più grandi società cinesi di sicurezza informatica: QiAnXin.

È interessante notare che le sezioni regionali del MSS e dell’MPS hanno una grande libertà d’azione. Reclutano attivamente aziende private per sferrare attacchi e raccogliere dati, il che consente loro di agire di nascosto ed evitare l’attribuzione diretta alle agenzie governative.

Oltre alle agenzie governative, una volta partecipavano a tali operazioni anche cittadini comuni, i cosiddetti hacker patriottici. In precedenza avevano effettuato attacchi in risposta a conflitti internazionali, ma col tempo le loro attività sono diventate parte delle operazioni governative. Dalla metà degli anni 2000, questi hacker hanno smesso di agire da soli e hanno iniziato a lavorare in aziende private, continuando a partecipare ad attacchi informatici a livello professionale.

Il rapporto si concentra in particolare su come gli hacker patriottici abbiano contribuito a creare malware come PlugX e ShadowPad , che ora vengono utilizzati attivamente dai gruppi APT cinesi. Tutto ciò è diventato possibile grazie alle politiche di Xi Jinping, che nel 2015 ha ufficialmente unito gli sforzi di specialisti militari e civili per le operazioni informatiche.

Recenti indiscrezioni provenienti dalla società informatica cinese I-SOON hanno rivelato importanti dettagli su come la Cina orchestra gli attacchi informatici. Le agenzie governative coinvolgono sempre più aziende private a livello provinciale e cittadino per svolgere operazioni informatiche. Ciò consente di nascondere le vere fonti degli attacchi e di renderli difficili da rintracciare.

L’MPS raccoglie attivamente dati sulle nuove vulnerabilità, ricevendoli da ricercatori e aziende, per poi utilizzare negli attacchi. Il rapporto rileva inoltre che aziende come I-SOON e altre aziende tecnologiche ora forniscono i propri servizi non solo a grandi agenzie governative, ma anche per singole attività.

Il rapporto suggerisce che i moderni gruppi APT cinesi sono un ibrido di hacker privati e governativi che collaborano per eseguire attacchi complessi, anziché limitarsi a una struttura specifica. Ciò complica il processo di attribuzione ed evidenzia l’attenzione strategica della Cina sull’utilizzo di una varietà di risorse per lo spionaggio informatico e le operazioni di informazione.