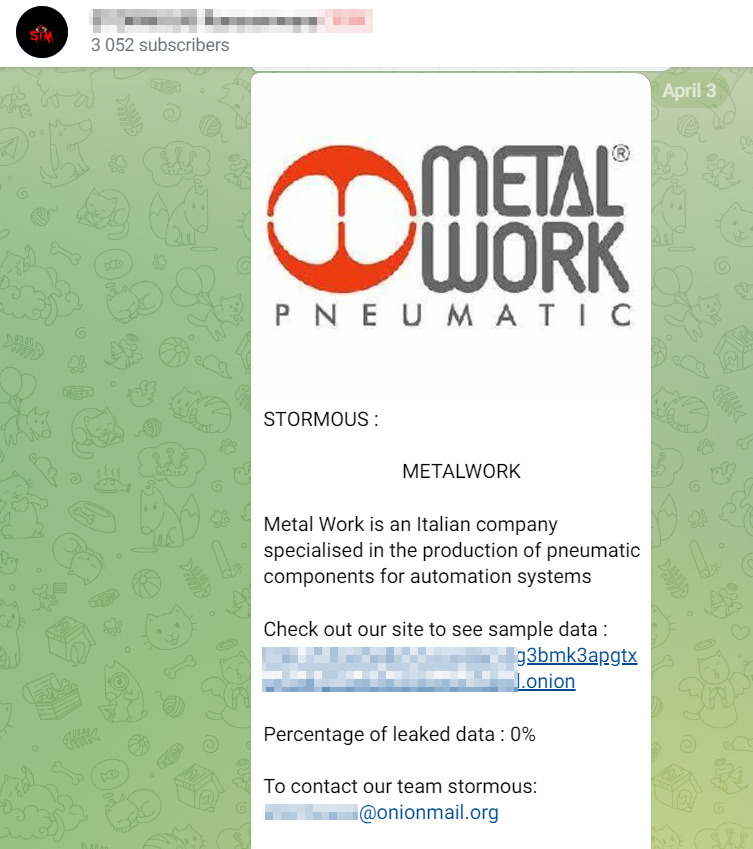

Con un post pubblicato sul canale Telegram da parte della cybergang Stormous, viene rivendicata la violazione delle infrastrutture IT dell’azienda italiana Metal Work.

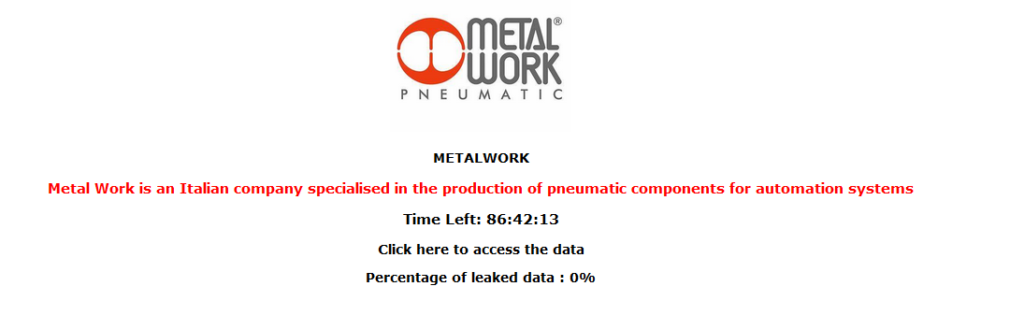

Andando sul data leak site (DLS) di Sormous (che di fatto non sempre pienamente funzionante), la cybergang ha attivo un countdown fissato ad 86 ore, data della presunta pubblicazione dei dati sul sito.

Al momento la percentuale di pubblicazione è pari al 0%, pertanto non sono stati ancora stati pubblicati samples o altro che attestino la violazione dell’azienda italiana.

L’azienda Metalwork si occupa della produzione di componenti pneumatici per sistemi di automazione e ha sede a Concesio (BS) e ha in forze 500 dipendenti e ulteriori 800 nella rete di vendita italiana e mondiale

Sul suo sito nella sezione dedicata alla sua storia viene riportato quanto segue:

Metal Work è un'azienda italiana specializzata nella produzione di componenti pneumatici per sistemi di automazione. Nata nel 1967, Metal Work nasce come piccola officina produttrice di raccordi automatici per impianti ad aria compressa.

Da allora l'azienda ha progressivamente ampliato la propria struttura e gamma produttiva fino a diventare leader di mercato nella componentistica pneumatica per sistemi di automazione.

Attualmente commercializziamo cinque diverse gamme di prodotti: attuatori, valvole, unità FRL, raccordi e componenti di movimentazione, tutti presenti nel nostro catalogo di 1700 pagine.

La sede produttiva principale si trova a Concesio, in provincia di Brescia, con una forza lavoro complessiva di oltre 500 persone e ulteriori 800 dipendenti nella rete di vendita italiana e mondiale.

Metal Work ha ottenuto la certificazione di qualità ISO 9001 nel 1992, a cui è seguita nel 2000 la certificazione ambientale secondo ISO 14001. Per garantire un sistema di gestione della salute e sicurezza sul lavoro, nel 2007 Metal Work ha applicato loro lo standard britannico OHSAS 18001, e successivamente è passata alla ISO 45001 nel 2019.

Tutte queste certificazioni sono state rilasciate dall'ente di certificazione tedesco accreditato Dakks DEKRA.

Dal 2016 Metal Work è certificata Elite, il progetto di Borsa Italiana realizzato in collaborazione con Ministero dell'Economia e delle Finanze, Confindustria e ABI, pensato per accompagnare e sostenere la crescita delle PMI.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’università voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione in relazione alle fonti pubbliche rilevate nelle underground.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

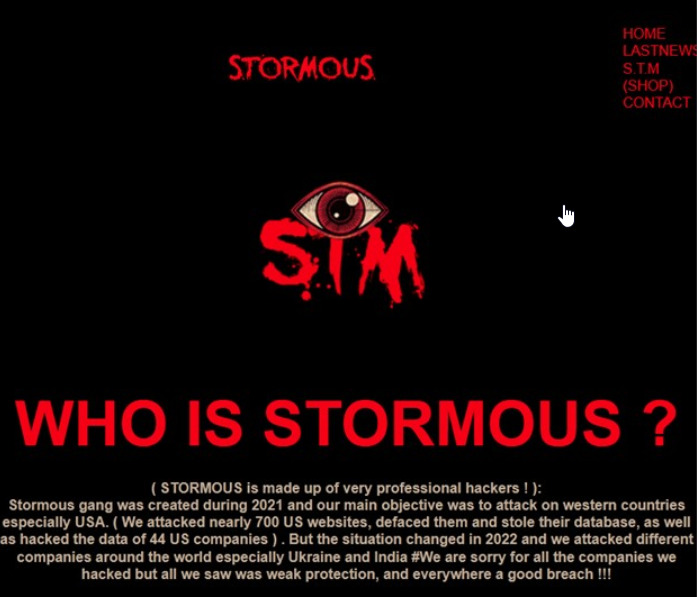

Stormous è una cyber gang che potrebbe aver iniziato ad operare già a metà del 2021. Pubblicò una dichiarazione di intenti in cui affermava che il suo obiettivo era attaccare obiettivi negli Stati Uniti e in altre nazioni occidentali.

Il gruppo comunica attraverso un canale Telegram. Sebbene il gruppo si identifichi come un gruppo ransomware, non opera come Ransomware-as-a-Service (RaaS) e non è noto quale tipo di ransomware possa utilizzare nelle loro campagne. Il gruppo STORMOUS è venuto alla ribalta con l’attacco alla Epic Games e alla Coca Cola.