Nell’ambito del costante miglioramento della sicurezza e della facilità di amministrazione, Microsoft aggiungerà la funzionalità “sudo” di Linux a Windows. La nota funzione “sudo” consente di eseguire comandi con diritti elevati senza dover passare all’account superutente.

Questa innovazione fornirà agli amministratori di Windows una gestione dei diritti più flessibile e conveniente. Consentirà loro di eseguire comandi individuali con privilegi elevati, mentre il lavoro principale si svolgerà con account con diritti limitati.

I test preliminari della nuova funzionalità hanno avuto luogo sulla versione di Windows Server 2025, che è stata presentata ai partecipanti al programma di anteprima. Va notato che l’innovazione è in una fase iniziale di sviluppo, poiché il comando “sudo” non funziona ancora direttamente dalla riga di comando.

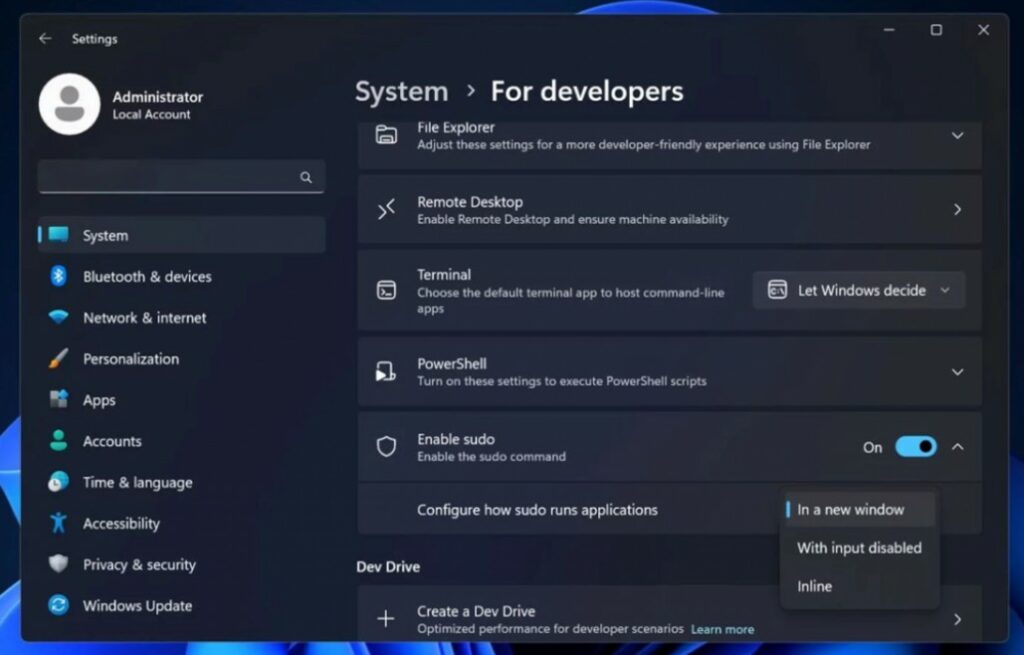

Una caratteristica dell’implementazione “sudo” in Windows sarà la capacità di personalizzare in modo flessibile il suo comportamento di avvio. Sono disponibili 3 opzioni di comportamento tra cui scegliere: “In una nuova finestra”, “Con input disabilitato” e “In linea”.

Sebbene Windows offra già la possibilità di elevare automaticamente i programmi tramite i prompt dell’interfaccia utente, facendo sì che i programmi vengano eseguiti con privilegi elevati nella propria finestra, alcuni strumenti amministrativi, come bcdedit e reagentc, richiedono che l’account abbia inizialmente diritti di amministratore. Adesso tutto diventerà molto più conveniente.

Nonostante questa funzionalità sia stata finora vista solo in Windows Server 2025, è possibile che in futuro Microsoft aggiungerà il supporto “sudo” al normale Windows 11.

Va notato che non tutte le funzionalità testate nelle build di anteprima arrivano alle versioni finali. Tuttavia, l’integrazione di “sudo” in Windows Server 2025 verrà rilasciata, poiché è di notevole interesse e rappresenterà un passo importante nello sviluppo delle funzionalità di amministrazione per i sistemi basati su Windows.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…