Nel 2021 il Security Operation Center di Swascan, tramite la piattaforma proprietaria di Cyber Threat Intelligence, ha identificato oltre 95mila dispositivi infetti (zombie o bot) facenti parte di botnet. Parliamo di malware che potenzialmente hanno anche funzionalità di spyware: copiano e rubano tutto quello che l’utente digita sulla tastiera.

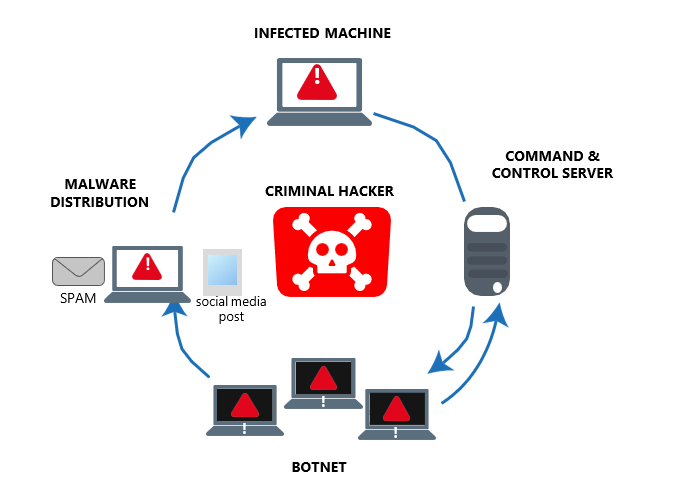

Per comprendere i rischi associati a questi dati, dobbiamo fare un passo indietro e comprendere come opera una botnet.

Una botnet (abbreviazione di “rete di robot”) è una rete di dispositivi – pc, notebook, cellulari, tablet, apparati IOT quali gli elettrodomestici di ultima generazione – infettati da malware. Tutti questi bot sono sotto il controllo di un unico aggressore che può controllarli ed eseguire dei comandi a totale insaputa del legittimo proprietario. Ogni singola macchina sotto il controllo dei criminali informatici prende il nome di bot.

Da un’unica interfaccia, l’attaccante può comandare ogni dispositivo della sua botnet per eseguire simultaneamente un’azione criminale coordinata.La dimensione di una botnet (molte sono composte da milioni di bot) permette all’attaccante di eseguire azioni su larga scala. Poiché le botnet rimangono sotto il controllo di un aggressore remoto, le macchine infettate possono essere spente, avviate,riavviate, ricevere aggiornamenti e cambiare il loro comportamento in pochi istanti.

I malware che trasformano il computer in un bot sono come qualsiasi altro malware;

Una volta che il destinatario apre il file dannoso sul suo computer o comunque viene infettato, il bot “fa rapporto” al server di comando e controllo dove il bot-herder può dettare i comandi ai computer infetti o estrapolarne dati sensibili a suo piacimento, dati che includono spesso e volentieri le credenziali.

Come accennato uno dei compiti delle botnet è quello di raccogliere le credenziali degli utenti: nickname, nomi utenti, password, pin code e quant’altro viene usato per accedere ai propri profili social, alle proprie mail sia aziendali che private, alla VPN aziendale per lavorare da remoto, al proprio conto corrente bancario e alla propria carta di credito.Ma anche se spesso sentiamo parlare di credenziali compromesse, il rischio che scaturisce dal furto di credenziali tramite Botnet è più alto, non solo per gli account di singoli privati,ma anche per gli account aziendali. Questo perché sono i nostri dispositivi ad essere stati compromessi da un malware. È una minaccia completamente endogena al nostro device.

Swascan ha osservato e identificato numerose botnet all’opera sul territorio del nostro Paese.Durante l’analisi sono stati identificati 95.991 dispositivi italiani compromessiche si sono connesse al social più diffuso del mondo.I dati fanno riferimento, in particolare, ai dispositivi che – mentre erano sotto il controllo di botnet – si erano connessi a “it-it.facebook.com”.Questo è un indicatore importante: Il livello di diffusione di utenti del popolare social network permette infatti di contestualizzare il numero di dispositivi “infetti” associati e dunque anche le relative credenziali, potenzialmente compromesse. Siamo di fronte, quindi, ad oltre 95mila utenti che – inconsciamente – hanno potenzialmente utilizzato il proprio device per inserire credenziali, mentre erano sotto osservazione. Facebook è stato, in un certo senso, il canarino nella miniera…

Ovviamente nessuna responsabilità è ascrivibile a Facebook, che è stata usata semplicemente come indicatore. Piuttosto, le responsabilità ricadono sui singoli utenti. Ed infatti,le conseguenze di rendere disponibili a livello pubblico e semi pubblico credenziali di accesso ai social espone ogni utente ad attacchi informatici di diverso tipo:

Non dobbiamo dimenticare che, nel caso specifico, parliamo di dispositivi infettati da un malware che copia tutto e che permette all’attaccante di poter avere accesso a ogni dato e a ogni comando digitato.

Di conseguenza non parliamo solo delle credenziali di Facebook, ma potenzialmente di qualsiasi credenziale abbiamo usato per altri sociali o per altri servizi, quali l’home banking; inoltre oltre le credenziali, anche i nostri documenti, le foto, le nostre immagini e i nostri video salvati sul dispositivo, o magari su un nostro cloud, possono essere evidentemente sotto il totale controllo del criminale.

dispositivi infettati sono anche quelli che usiamo spesso per lavoro. Quindi possono essere a disposizione degli attaccanti anche le credenziali di accesso ai sistemi web-mail, ai sistemi di connessione remota e anche a documenti riservati, esponendo le aziende per le quali operiamo a rischi di:

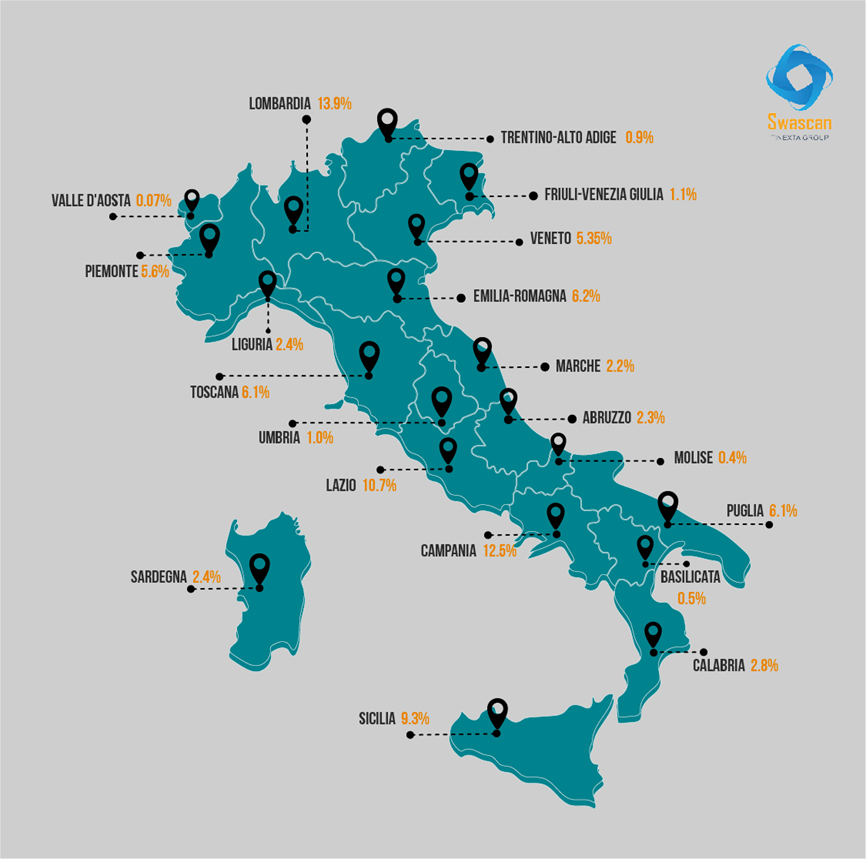

Dagli oltre 95mila device,Il SOC Swascan ha isolato e analizzato il 24% degli IP che sono

stati suddivisi per area geografica:

Logicamente, maggiore sarà il numero di abitanti della regione, maggiore sarà la diffusionedelle botnet.

Il risultato della ricerca conferma un rischio altissimo per numerosi utenti privati che – a loro in- saputa– stanno esponendo la propria identità digitale, ma allo stesso tempo un rischio concreto per le aziende. Le botnet – reti di computer infettati da un malware e controllate dai criminali informatici – tra le varie funzioni, sono in grado di registrare tutto quello che digita un utente sul proprio dispositivo.Questa situazione potrebbe tradursi concretamente in un elevato rischio di attacchi ransomware. Le botnet fanno leva su vulnerabilità molto conosciute e sul social engineering per attaccare i singoli utenti.

Utilizzare dove possibile l’autenticazione a due fattori è un’ottima prima misura.

Altre best practice da non dimenticare sono:

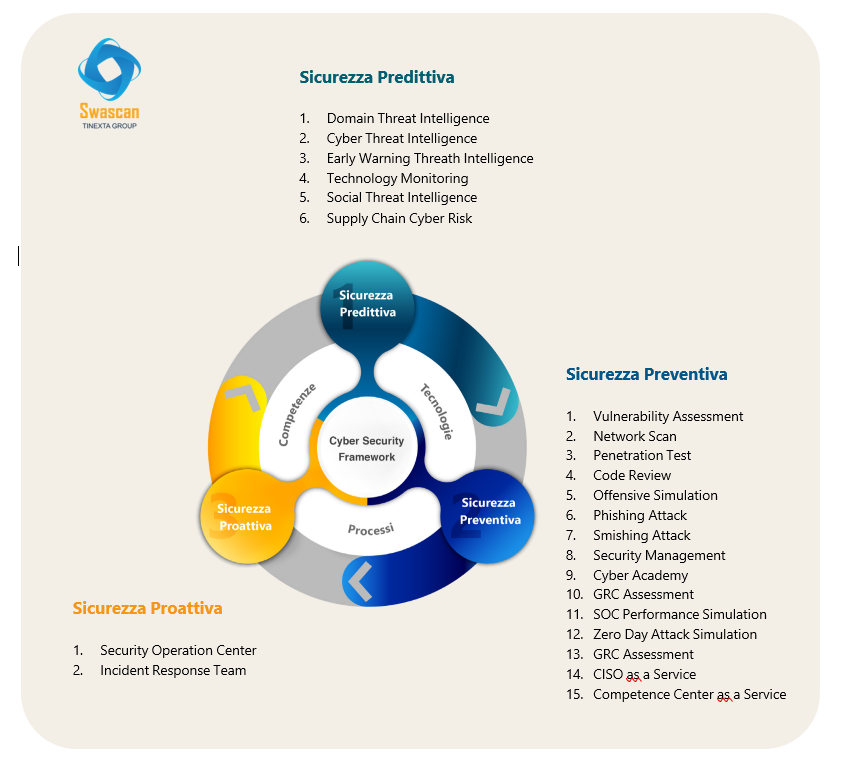

L’approccio migliore per aumentare la resilienza del perimetro passa per i tre pilastri della Cyber:

La ricerca svolta da Swascan si è basata su siti contenenti dati e numeriche fonti di ricerche OSINT e CLOSINT tramite Threat Intelligence. Questa pubblicazione non rappresenta necessariamente lo stato dell’arte – data la natura transitoria delle fonti – e Swascan si riserva la prerogativa di aggiornamento periodico.