15 Deface in poche ore di siti italiani! Gli hacker: “Godermi la vita prima che la morte venga a prendermi”

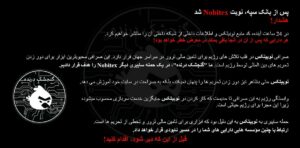

Nelle ultime ore, un’ondata massiccia di defacement ha preso di mira almeno una quindicina di siti web italiani. L’attacco è stato rivendicato dal threat actor xNot_RespondinGx (team xnot_respondingx), che ha lasciato un messaggio in un file readme.txt presente su ciascun dominio compromesso. Tra i siti sfregiati figurano realtà di vario tipo: agenzie di servizi, istituzioni private e-commerce e portali tecnici, di seguito gli obiettivi colpiti dal defacement da parte degli hacker di xNot_RespondinGx. Tutti quanti i siti rispondono con lo stesso messaggio di errore. La frase “menikmati sisa hidup sebelum ajal menjemputku”. In lingua indonesiana e può essere tradotta in italiano come: