Con la sua base utenti che supera il miliardo di persone, in particolare in Russia e Ucraina, Telegram è un obiettivo di grande valore per gli attori legati allo Stato. Gli esperti di sicurezza, notano da tempo che la crittografia di Telegram è in ritardo rispetto a Signal e WhatsApp.

Ad esempio le chat predefinite non hanno protezione end-to-end di default e utilizzano protocolli non verificati.

I meccanismi di crittografia e gestione dei file di Telegram sono stati sottoposti a ripetuti controlli:

Fonti del settore suggeriscono che questi prezzi potrebbero essere inferiori a quelli di mercato, poiché i broker spesso rivendono gli exploit ai governi a costi di acquisizione pari a 2-3 volte superiori.

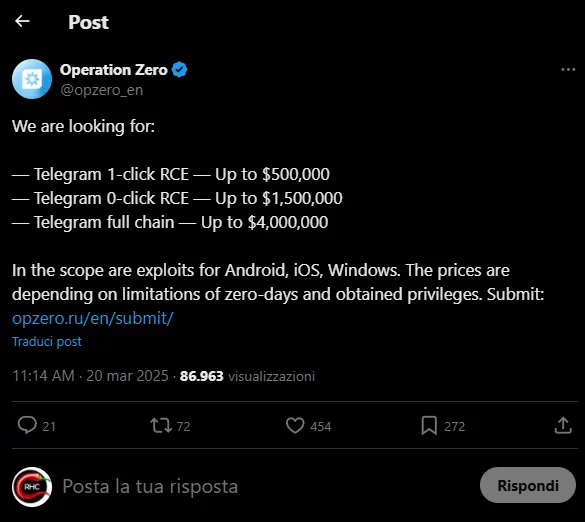

Una società russa di intermediazione di exploit (broker zeroday), di nome Operation Zero, ha annunciato pubblicamente ricompense fino a 4 milioni di dollari per le vulnerabilità zero-day in Telegram, a dimostrazione del crescente interesse da parte degli Stati nel compromettere la popolare app di messaggistica.

Il modello del bug bounty program di Operation Zero include:

La categoria “full-chain” si riferisce agli exploit multifase che garantiscono l’accesso al sistema operativo di un dispositivo dopo la compromissione iniziale di Telegram.

L’azienda, che serve esclusivamente il governo russo e le entità locali, sta cercando exploit di esecuzione di codice remoto (RCE) nelle versioni Android, iOS e Windows di Telegram. I pagamenti sono scalabili in base alla sofisticatezza dell’exploit.

I broker zero-day sono intermediari specializzati nell’acquisto e nella vendita di exploit per vulnerabilità informatiche sconosciute ai vendor del software. Queste falle, dette “zero-day” perché non ancora corrette, vengono scoperte da ricercatori indipendenti, hacker o gruppi di sicurezza e possono valere milioni di dollari a seconda della loro criticità. I broker operano come mercati paralleli della cybersicurezza, offrendo exploit sia a governi e agenzie di intelligence che a gruppi criminali e aziende di sicurezza privata.

Il mercato degli zero-day è diviso in due categorie principali: il “mercato bianco”, dove aziende di cybersecurity come Zerodium o Trend Micro acquistano vulnerabilità per scopi di ricerca e protezione, e il “mercato grigio/nero”, in cui broker più riservati, come Operation Zero, vendono exploit a governi o enti che potrebbero usarli per attività di sorveglianza, attacchi mirati o cyber warfare. L’anonimato e la segretezza sono fondamentali in questo settore, poiché la divulgazione di un exploit riduce immediatamente il suo valore.