I ricercatori di sicurezza di Fortinet hanno scoperto una nuova campagna di phishing rivolta agli utenti in Germania che sta distribuendo in massa il malware MrAnon Stealer.

Kara Lin, ricercatrice presso FortiGuard Labs, ha spiegato che MrAnon Stealer è un infostealer basato su Python compresso con cx-Freeze per aggirare il rilevamento. Il programma ruba credenziali, informazioni di sistema, intercetta sessioni del browser e dati dalle estensioni di criptovaluta.

Le informazioni ricevute dagli esperti indicano che l’obiettivo principale di questo attacco, a partire da novembre 2023, è la Germania.

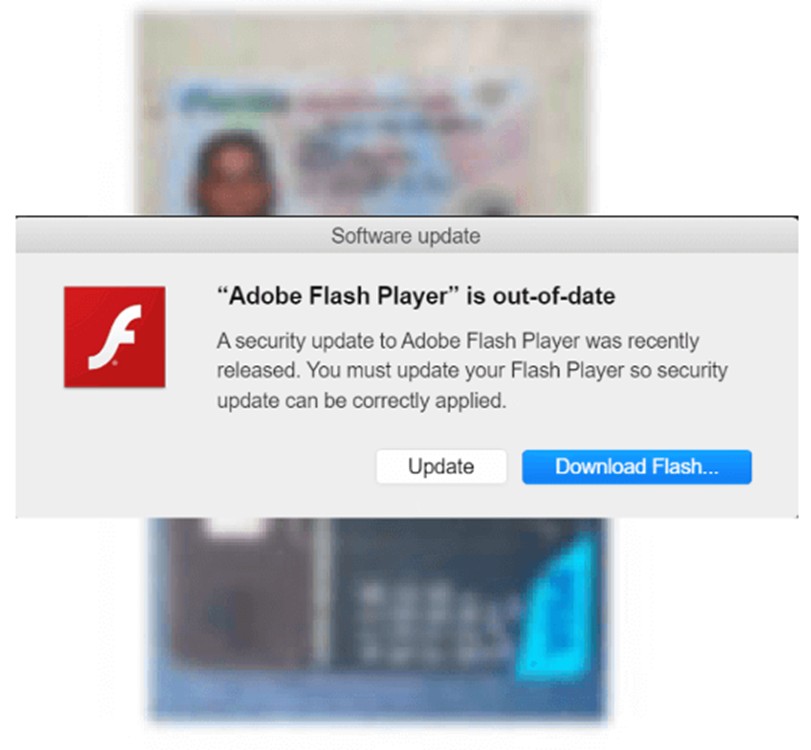

Le e-mail di phishing si mascherano da richieste di prenotazione di camere d’albergo e, una volta aperto, il file PDF allegato invita il destinatario a scaricare una versione presumibilmente aggiornata di Flash Player. Questo è piuttosto divertente, poiché il supporto per questo software è stato ufficialmente interrotto dalla stessa Adobe da parecchi anni.

Il consenso porta al download e all’esecuzione di file eseguibili .NET e script PowerShell, che alla fine avviano MrAnon Stealer. L’infostealer raccoglie dati da varie applicazioni e li trasmette agli aggressori.

Il malware può anche intercettare informazioni da programmi di messaggistica istantanea e client VPN e caricare file con determinate estensioni. Per tale funzionalità, l’autore dell’infostealer che lo distribuisce apertamente sui forum di criminalità informatica, chiede 500 dollari al mese. Il prezzo può variare a seconda della scelta del cliente di opzioni aggiuntive come un bootloader nascosto o un ransomware.

La campagna dannosa è stata avviata tra luglio e agosto, per poi passare a distribuire MrAnon Stealer in ottobre e novembre, hanno affermato i ricercatori. Ciò dimostra un approccio strategico che include l’adattamento all’attuale ambiente software di sicurezza informatica. Tuttavia, il canale di distribuzione del malware rimane lo stesso: le e-mail di phishing.

La ricerca di Fortinet dimostra ancora una volta l’importanza di essere vigili contro gli attacchi di phishing e malware, oltre ad avere una conoscenza di base dell’attuale panorama del software. Dopotutto, se le vittime avessero saputo che semplicemente non sarebbe potuto esserci alcun aggiornamento di Flash Player nel 2023, non avrebbero premuto il pulsante sfortunato e tenuto i propri dati al sicuro.

Per proteggerti da tali minacce, devi fare attenzione quando apri allegati e collegamenti da fonti discutibili. La soluzione migliore sarebbe non aprirli affatto. E l’uso di software antivirus affidabili, nonché aggiornamenti regolari, contribuiranno ad aumentare ulteriormente le possibilità di sicurezza dei dati.