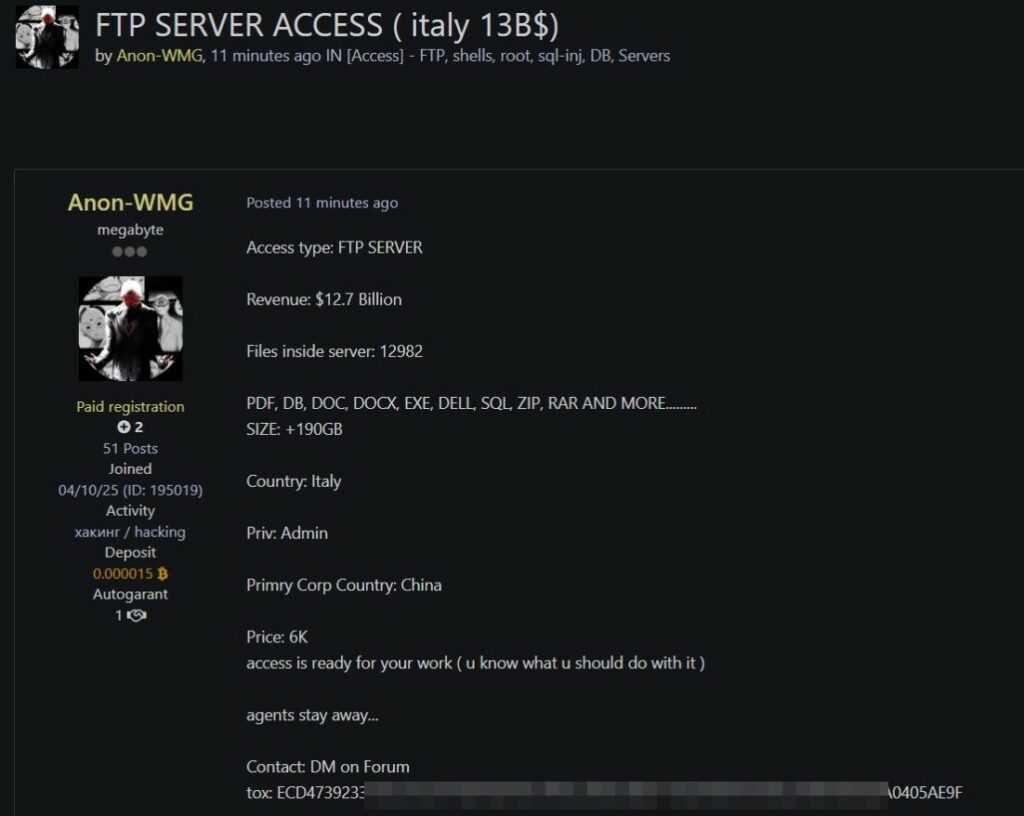

Una nuova inserzione apparsa su Exploit pochi minuti fa mostra quanto sia cruciale la Cyber Threat Intelligence per prevenire le minacce informatiche. Su uno dei principali forum underground del dark web, Exploit, è comparsa una nuova inserzione pubblicata da un utente che si firma Anon-WMG.

Il post propone per 6000 dollari l’accesso a un server FTP di una azienda non specificata situato in Italia, con un fatturato dichiarato pari a 12,7 miliardi di dollari e oltre 12.000 file archiviati nel sistema, tra cui documenti PDF, database, file eseguibili e archivi compressi per un totale di circa 190 GB di dati.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Al momento non è ancora noto il nome dell’azienda coinvolta, ma la cifra indicata come “revenue” potrebbe fornire agli analisti di Cyber Threat Intelligence (CTI) un importante punto di partenza per identificare il potenziale target e agire in modo preventivo.

In particolare, i team di sicurezza potranno tentare di individuare la società a rischio e intervenire tempestivamente, modificando le credenziali di accesso e sanando la breccia prima che l’accesso venga acquistato da un attore malintenzionato.

I broker di accesso (Access Brokers) sono figure chiave all’interno dell’ecosistema criminale del dark web. Il loro compito è ottenere e rivendere accessi a infrastrutture compromesse – come server FTP, VPN, RDP o account amministrativi – fornendo così una base d’ingresso ad altri gruppi criminali, spesso specializzati in ransomware o data exfiltration.

Questi broker operano come veri e propri intermediari: non conducono direttamente gli attacchi, ma alimentano il mercato clandestino delle intrusioni.

Il valore di un accesso dipende da molte variabili:

La Cyber Threat Intelligence (CTI) nasce proprio per anticipare e contrastare minacce di questo tipo.

Attraverso il monitoraggio costante dei forum, dei marketplace e dei canali Telegram frequentati dai cyber criminali, gli analisti CTI possono rilevare precocemente la vendita di accessi compromessi, identificare i potenziali bersagli e notificare le aziende coinvolte.

L’obiettivo è intervenire prima che tali credenziali vengono acquistate da altri criminali informatici, i quali potranno finalizzare l’attacco verso il target, scatenando ad esempio un attacco ransomware, un furto di dati o un sabotaggio.

Questo approccio proattivo trasforma la difesa informatica da reattiva a predittiva, riducendo sensibilmente l’impatto delle minacce.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…