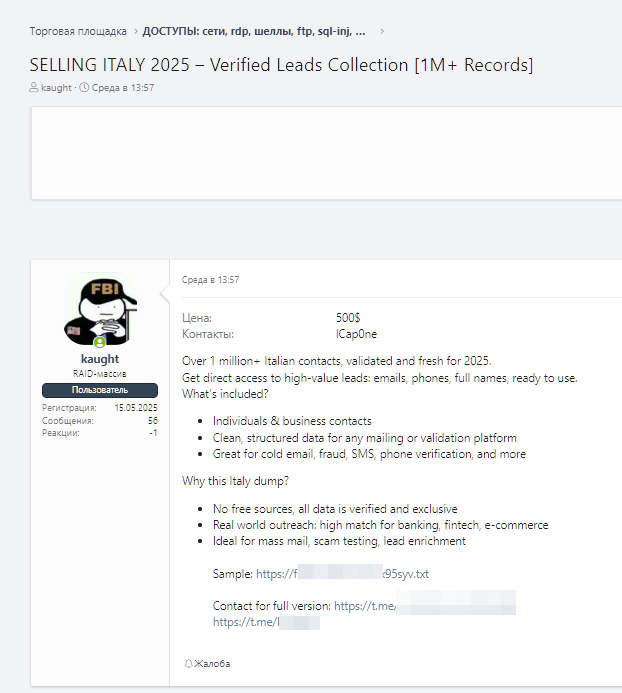

Sul forum underground russo XSS è apparso un post che offre una “Collection di Lead Verificati Italia 2025” con oltre 1 milione di record. Questo tipo di inserzioni evidenzia la continua mercificazione dei dati personali e aziendali nel sottobosco criminale online.

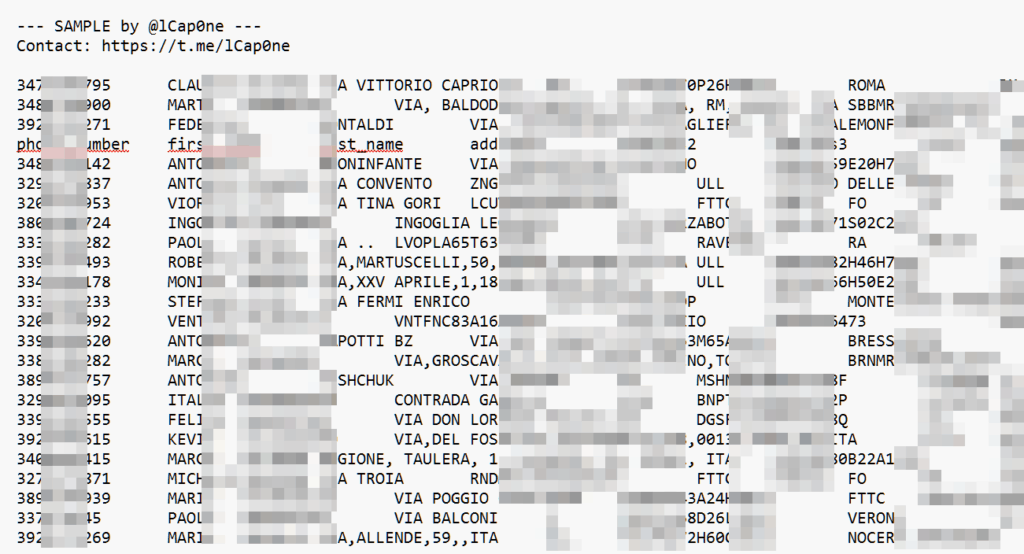

Nel mondo della criminalità informatica, una “collection strutturata di dati” si riferisce a un database organizzato contenente informazioni dettagliate su individui e aziende. Come descritto nel post, queste collezioni sono “pulite, strutturate per qualsiasi piattaforma di mailing o validazione” e includono contatti per privati e imprese.

La loro natura “strutturata” li rende immediatamente utilizzabili per attività su larga scala, come l’invio massivo di email o la verifica telefonica.

pesso, queste collezioni di dati provengono da “data breach” freschi, ovvero violazioni di sicurezza che espongono informazioni sensibili. I cybercriminali compromettono database, siti web o sistemi aziendali per estrarre grandi quantità di dati, che vengono poi aggregati, validati e venduti su mercati neri come i forum underground.

Lo scopo principale di queste collezioni è facilitare attività illecite, tra cui:

È importante distinguere tra la vendita di collezioni di dati e il ruolo degli Initial Access Brokers (IAB). Sebbene il post in questione venda una collezione di dati di contatto, il termine “IAB” si riferisce a criminali informatici specializzati nell’ottenere e vendere accessi non autorizzati a reti e sistemi informatici.

Gli IAB agiscono come un anello cruciale nella catena del cybercrime, fornendo ad altri gruppi (come quelli che implementano ransomware) la “porta d’ingresso” a un’organizzazione. Questo accesso può essere ottenuto tramite phishing, sfruttamento di vulnerabilità o altre tecniche. Sebbene la vendita di dati e l’attività degli IAB siano entrambe prevalenti su forum come XSS, il post qui analizzato rientra nella categoria della vendita di database di contatti, piuttosto che di accessi a sistemi.

La presenza di offerte come questa sul forum XSS sottolinea la costante minaccia rappresentata dal mercato sotterraneo dei dati.

La disponibilità di collezioni di “lead” strutturate e verificate abbassa la soglia per i criminali meno esperti, consentendo loro di lanciare attacchi più efficaci. È fondamentale che individui e organizzazioni adottino misure di sicurezza robuste, come l’autenticazione a due fattori, l’aggiornamento costante dei sistemi e la formazione sulla consapevolezza del rischio, per difendersi da queste minacce persistenti.