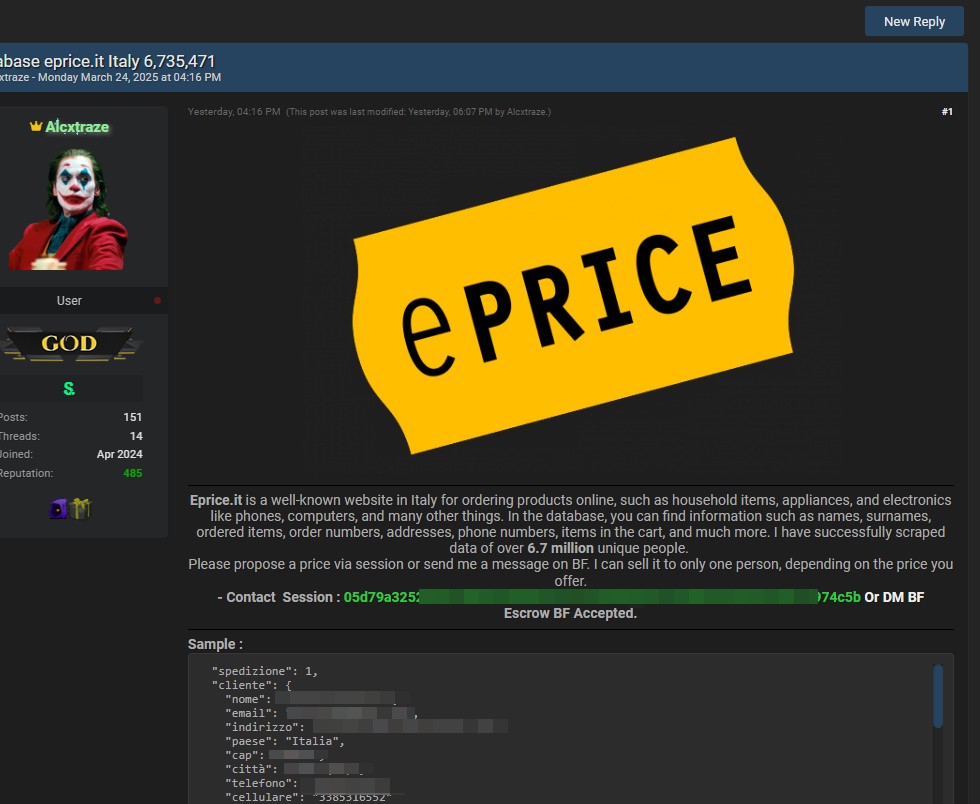

Nella giornata di ieri, nel noto forum del dark web BreachForum, l’utente dallo pseudonimo Alcxtraze sostiene di aver trafugato un database del noto sito italiano di e-commerce eprice.it. La quantità dei dati esfiltrati/trafugati da quanto riportato nel forum underground sembra essere molto importate, circa 6,8 milioni di record.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Da un’analisi del post pubblicato nell’underground, osservando i sample “offerti” dal criminale informatico, sembra trattarsi di un database contenente gli ordini effettuati sul sito.

I dati, almeno quelli presenti nei sample, appaiono piuttosto datati (ndr: le date risalgono al 2008), il che ci porta a ipotizzare che anche i dati esfiltrati siano molto vecchi. Non risultano presenti informazioni sensibili come dettagli di pagamento o numeri di carte di credito, né credenziali di accesso (login e password). Tuttavia, sono visibili in chiaro i dati personali dei clienti, inclusi gli indirizzi utilizzati per la spedizione degli ordini.

Il prezzo di vendita non è stato fissato: l’autore del post invita gli interessati a presentare un’offerta. È inoltre specificato che il database verrà venduto a un solo acquirente. Non è possibile stabilire con certezza se l’utente che ha messo in vendita il database sia anche il threat actor responsabile dell’attacco e dell’esfiltrazione. Quel che è certo è che Alcxtraze gode di un’ottima reputazione su BreachForum e, nelle ultime ore, ha pubblicato in vendita diversi database relativi ad altri siti esteri.

Di seguito l’email inviata da eprice ai clienti

Gentile Cliente,

vogliamo informarti di una pubblicazione non autorizzata di dati che ha coinvolto ePrice.it. Comprendiamo la gravità di questa situazione e ci scusiamo sinceramente per l'eventuale disagio. La sicurezza dei tuoi dati è la nostra massima priorità, e stiamo facendo tutto il possibile per gestire questa situazione con la massima trasparenza e professionalità.

Cos’è successo?

In data 25 marzo 2025 l’Agenzia per la Cybersicurezza Nazionale ci ha informato della pubblicazione di dati dei nostri clienti su un noto forum del Dark Web. Da quel momento, stiamo lavorando con la massima urgenza per determinare la natura e la portata di questo evento, e se questi dati siano effettivamente riconducibili ai nostri sistemi.

Quali dati sono stati coinvolti?

Sulla base delle informazioni raccolte, i dati potenzialmente esposti potrebbero includere nome, cognome, indirizzo e-mail, dettagli degli ordini e qualora forniti indirizzi e numeri di telefono. Non ci risultano compromessi dati finanziari e relativi alle modalità di pagamento.

Cosa stiamo facendo?

● Abbiamo immediatamente attivato il nostro team di risposta agli incidenti e ingaggiato esperti di sicurezza informatica di alto livello. Questi specialisti stanno conducendo un'indagine approfondita per analizzare gli eventi e valutare la validità dei dati pubblicati.

● La priorità assoluta è accertare l'autenticità dei dati pubblicati e capire come sono stati ottenuti. Stiamo lavorando per contenere la situazione e prevenire ulteriori danni.

● Stiamo collaborando strettamente con le autorità competenti e seguendo tutte le procedure legali necessarie.

● Abbiamo implementato misure di sicurezza aggiuntive per rafforzare le nostre difese e proteggere i dati dei nostri clienti.

Cosa puoi fare?

Per una tua maggior sicurezza, ti consigliamo di:

● Nonostante le credenziali di accesso non risultino coinvolte, suggeriamo in via del tutto precauzionale di modificare la password di eprice.it e degli eventuali account di altri servizi dove questa è stata riutilizzata.

● Prestare particolare attenzione a email di phishing, messaggi e chiamate sospetti o altre richieste di informazioni personali.

Per qualsiasi informazione puoi contattarci all’indirizzo mail [email protected] oppure tramite il nostro DPO all’indirizzo mail [email protected].

Ci scusiamo sinceramente per l’accaduto e, laddove necessario, sarà nostra premura aggiornarti sull’esito delle nostre indagini.

Grazie per la tua fiducia.

ePrice.it

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.