Una ricercatrice di bug di sicurezza, ha recentemente scoperto una nuova RCE su Windows che ha il potenziale per rivaleggiare con EternalBlue.

EternalBlue è il nome di un altro difetto di sicurezza di Windows utilizzato per diffondere WannaCry, il ransomware che ha bloccato le reti dei computer in tutto il mondo nel 2017.

Come EternalBlue, la CVE-2022-37958 è una RCE su Windows e consente agli aggressori di eseguire codice dannoso senza richiedere l’autenticazione. Inoltre, come EternalBlue, era wormable, il che significa che un singolo exploit può innescare una reazione a catena di exploit successivi autoreplicanti su altri sistemi vulnerabili.

La wormability di EternalBlue ha permesso a WannaCry di diffondersi in tutto il mondo in pochi minuti senza che fosse richiesta alcuna interazione da parte dell’utente.

Ma a differenza di EternalBlue, che potrebbe essere sfruttato utilizzando solo SMB, o server message block (un protocollo per la condivisione di file e stampanti e attività di rete simili) quest’ultima vulnerabilità è presente in una gamma molto più ampia di protocolli di rete, offrendo agli aggressori maggiore flessibilità rispetto a quanto offerto da EternalBlue.

“Un utente malintenzionato può attivare la vulnerabilità tramite qualsiasi protocollo di applicazione Windows che si autentica”

ha dichiarato in un’intervista Valentina Palmiotti, la ricercatrice di sicurezza della IBM che ha scoperto la vulnerabilità dell’esecuzione di codice.

“Ad esempio, la vulnerabilità può essere attivata tentando di connettersi a una condivisione SMB o tramite Desktop remoto. Alcuni altri esempi includono server Microsoft IIS esposti a Internet e server SMTP con l’autenticazione di Windows abilitata. Naturalmente, possono anche essere sfruttati su reti interne se lasciati senza patch.”

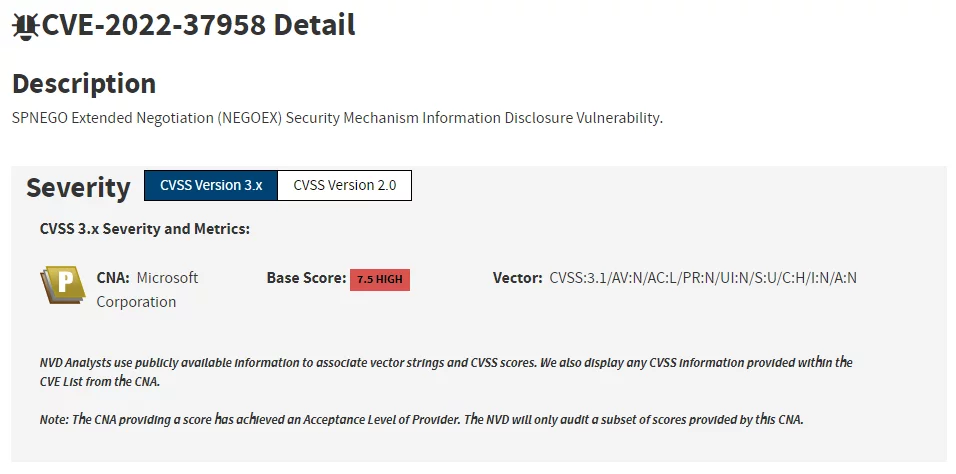

Microsoft ha corretto CVE-2022-37958 a settembre durante l’implementazione mensile delle correzioni di sicurezza del Patch Tuesday. All’epoca, tuttavia, i ricercatori Microsoft ritenevano che la vulnerabilità consentisse solo nella divulgazione di informazioni potenzialmente sensibili.

Pertanto, Microsoft ha assegnato alla vulnerabilità una severity high. Nel corso delle routine dell’analisi delle vulnerabilità dopo che sono state patchate, Palmiotti ha scoperto che consentiva l’esecuzione di codice remoto in modo molto simile a EternalBlue. La scorsa settimana, Microsoft ha rivisto la designazione in critical e gli ha assegnato un punteggio di gravità di 8.1, lo stesso assegnato a EternalBlue.

CVE-2022-37958 risiede in SPNEGO Extended Negotiation, un meccanismo di sicurezza abbreviato in NEGOEX che consente a un client e un server di negoziare i mezzi di autenticazione. Quando due macchine si connettono utilizzando Desktop remoto, ad esempio, SPNEGO consente loro di negoziare l’uso di protocolli di autenticazione come NTLM o Kerberos.

La CVE-2022-37958 consente agli aggressori di eseguire codice remoto accedendo al protocollo NEGOEX mentre un servizio utilizza un protocollo di autenticazione. Oltre a SMB e RDP, l’elenco dei protocolli interessati può includere anche Simple Message Transport Protocol (SMTP) e Hyper Text Transfer Protocol (HTTP) se la negoziazione SPNEGO è abilitata.

Palmiotti ha detto che c’è motivo di ottimismo in questo: “Mentre EternalBlue era uno 0day, fortunatamente questo non è uno 0day, ma ha una patch rilasciata da 3 mesii” e ha aggiunto: “Come abbiamo visto con altre importanti vulnerabilità nel corso degli anni, come MS17-010 che è stato sfruttato con EternalBlue, alcune organizzazioni hanno implementato le patch lentamente per i mesi successivi”.