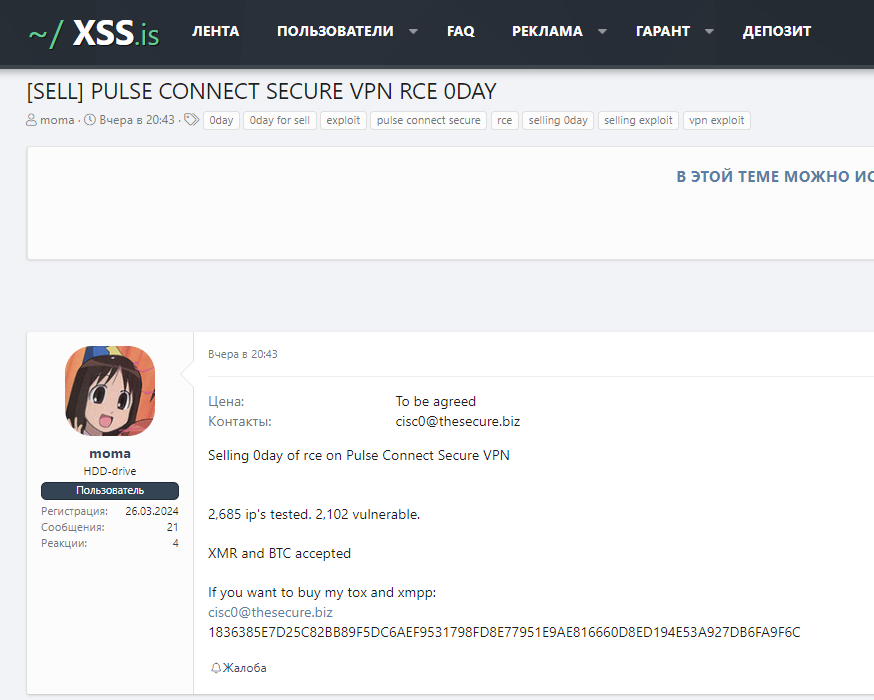

Recentemente, è emerso all’interno del noto forum underground XSS, la messa in vendita di uno zero-day RCE. Tale bug di sicurezza di tipo Remote Code Execution (RCE) affligge gli apparati Pulse Connect Secure VPN, di Ivanti.

Questo evento ha sollevato nuove preoccupazioni sulla sicurezza dei prodotti software di Ivanti, in quanto negli ultimi mesi soso apparsi numerosi bug di sicurezza sui loro prodotti.

Tutto questo accende i riflettori sul mondo oscuro degli attacchi informatici e sulla rivendita underground e sul mercato degli 0day.

Inoltre il criminale informatico riporta all’interno del post che ha provato tale vulnerabilità su 2600 host circa e di questi 2100 risultano vulnerabili.

Pertanto si prefigge come una vulnerabilità di alto livello che non richiede particolari prerequisiti per poter funzionare e quindi si configura come molto critica.

Come al solito non sappiamo quando vengono pubblicati post di questo tipo se si tratti di reali vulnerabilità messe in vendita da criminali informatici oppure di frodi.

Gli zero-day rappresentano una delle minacce più insidiose nel mondo della sicurezza informatica. Si tratta di vulnerabilità software sconosciute agli sviluppatori e agli utenti, poiché non sono ancora state scoperte o rivelate pubblicamente.

Queste vulnerabilità permettono agli hacker di sfruttare debolezze sconosciute nei sistemi software. Questi bug possono essere utilizzati per condurre attacchi malevoli senza che ci sia una soluzione o un’aggiornamento di sicurezza disponibile.

Il termine “zero-day” deriva dal fatto che gli sviluppatori di software hanno “zero giorni” per risolvere la minaccia. Questo poiché l’attacco può avvenire nel momento stesso in cui la vulnerabilità viene scoperta dagli hacker. Questo mette gli utenti, i vendor dei prodotti e le organizzazioni sotto una pressione immediata per proteggere i propri sistemi e i propri dati.

Le vulnerabilità zero-day possono essere sfruttate in vari modi, tra cui l’esecuzione di codice malevolo, il furto di dati sensibili. Inoltre possono essere sfruttati per l’installazione di malware e il controllo remoto dei dispositivi compromessi. Gli attacchi zero-day possono essere devastanti, poiché spesso non ci sono segni evidenti di attività sospette e le contromisure di sicurezza tradizionali. Spesso le protezioni non sono in grado di rilevarli o prevenire tali attacchi.

Chi è interessato alla compravendita degli 0day.

Gli zero-day sono ricercati dai criminali informatici, agenzie di intelligence, gruppi di hacker e altri attori malintenzionati. Tali entità li utilizzano per scopi illegali, come il furto di informazioni, il danneggiamento dei sistemi o il ricatto. Le vulnerabilità zero-day possono anche essere vendute sul mercato nero a prezzi elevati. Questo rende il business degli zero-day un’attività molto lucrativa per chi è disposto a sfruttare le vulnerabilità a fini illegali.

Gli zero-day rappresentano quindi una seria minaccia per la sicurezza informatica. Permettono agli aggressori di sfruttare debolezze nei software senza che ci sia alcuna protezione immediata disponibile. La continua ricerca, la collaborazione e l’adozione di pratiche di sicurezza robuste sono essenziali per mitigare i rischi associati agli attacchi zero-day e proteggere l’integrità dei sistemi informatici

Il mercato degli zero-day è un’economia clandestina che ruota attorno alla compravendita di vulnerabilità software non divulgate e non corrette. Questo mercato è alimentato dalla domanda di hacker, agenzie governative, aziende di sicurezza informatica che operano nella “zona grigia” e altre entità interessate a sfruttare le vulnerabilità per scopi diversi, inclusi attacchi informatici, sorveglianza, intelligence e difesa.

Esistono diversi segmenti nel mercato degli zero-day:

1. Coordinated Vulnerability Disclosure e Bug Bounty Programs: In questo modello, le vulnerabilità vengono segnalate agli sviluppatori dei software affinché possano essere corrette. Le aziende spesso offrono ricompense finanziarie, note come bug bounty, ai ricercatori che trovano e segnalano vulnerabilità. Questo approccio mira a migliorare la sicurezza del software attraverso la collaborazione e l’ottimizzazione del processo di risoluzione delle vulnerabilità;

2. Broker di Zero-Day: I broker di zero-day sono intermediari che acquistano e vendono vulnerabilità agli acquirenti interessati, come agenzie governative, aziende di sicurezza informatica che sviluppano spyware e hacker criminali. Questi broker operano sul mercato nero e possono fare profitti considerevoli mediando le transazioni tra venditori e acquirenti ed effettuando delle aste tra entità diverse. Zerodium è uno dei broker di zero-day più noti e controversi, noto per pagare cifre elevate per vulnerabilità di alto valore, generalmente più dei rispettivi vendor;

3. Mercato Nero: Il mercato nero degli zero-day è un ambiente oscuro e clandestino dove le vulnerabilità vengono acquistate e vendute per scopi illegali. Qui, le vulnerabilità possono essere utilizzate per condurre attacchi informatici da profitto, spionaggio, estorsioni o altre attività illegali. Gli acquirenti nel mercato nero sono criminali informatici, gruppi di hacker nationa-state, agenzie di intelligence o altri attori malintenzionati.

La compravendita di zero-day è un’attività controversa che solleva diverse preoccupazioni etiche e di sicurezza. Come visto, la divulgazione coordinata delle vulnerabilità (CVD) e i programmi di bug bounty mirano a migliorare la sicurezza del software. Altresì il mercato nero degli zero-day può mettere a rischio la sicurezza degli utenti e dei sistemi informatici e la stessa sicurezza nazionale. Questo mercato consente agli aggressori di sfruttare vulnerabilità per fini malevoli.

In conclusione, il mercato degli zero-day è un ecosistema complesso e sfaccettato che influenza la sicurezza informatica a livello globale. La sua esistenza solleva importanti questioni ri