Come abbiamo riportato qualche giorno fa, la cyber-gang snatch si è intrufolata nelle infrastrutture IT della Volvo, e ha pubblicato sul suo DLS un file zip dal nome Volvo-1D50 dal peso di 36 MB contenente moltissimi documenti aziendali riservati.

Ancora più importante, relativamente a questi dati, è che Volvo produce anche molti veicoli militari utilizzati da molti governi nel mondo e che è di proprietà dell’azienda cinese Zhejiang Geely Holding Group Co., Ltd.

RHC ha analizzato i dati pubblicati nel darkweb, e ha rilevato la presenza di directory contenenti interessanti informazioni sui nuovi progetti che ha avviato la nota casa automobilistica svedese.

Si tratta di circa 100 MB decompressi che contengono molto codice sorgente, e di questo molte informazioni che probabilmente appartengono a progetti sulla guida autonoma che sta svolgendo Volvo.

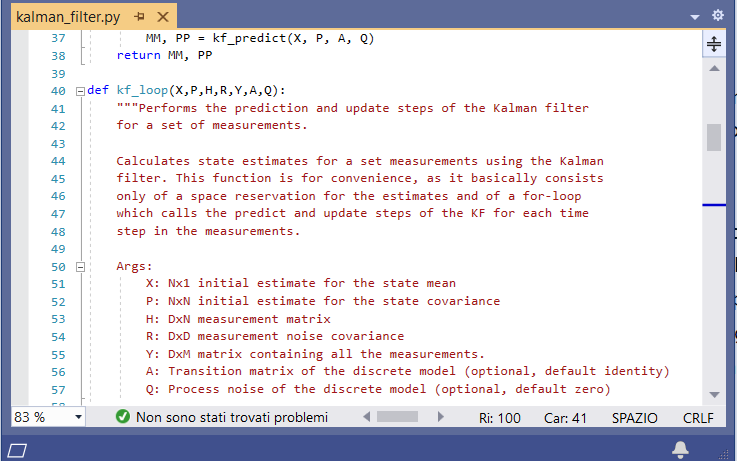

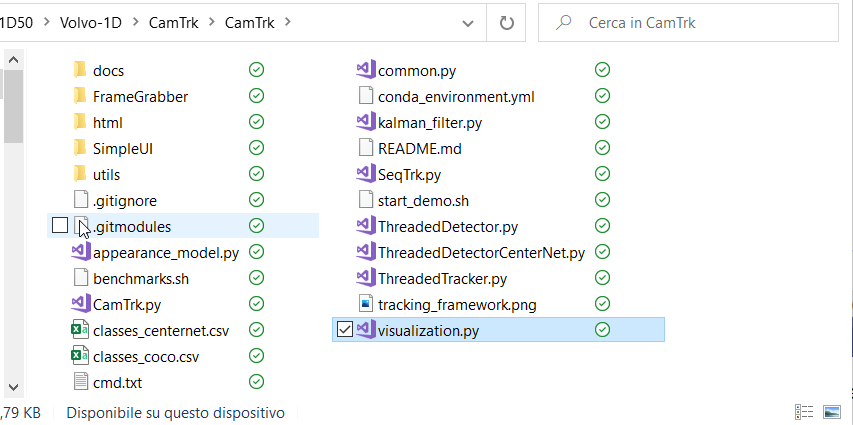

Andando ad analizzare il codice, abbiamo trovato in una cartella chiamata “CamTrk”, dei file per la gestione dei Kalman FIlter, noto anche come stima quadratica lineare (LQE). Si tratta di un algoritmo che utilizza una serie di misurazioni osservate nel tempo che ha numerose applicazioni tecnologiche. Un’applicazione comune è per la guida, la navigazione e il controllo di veicoli, in particolare aerei, veicoli spaziali e navi posizionati dinamicamente.

Inoltre sono presenti molti file scritti in linguaggio Python, relativi alla gestione delle videocamere CamTrk.py, visualization.py, ecc..)

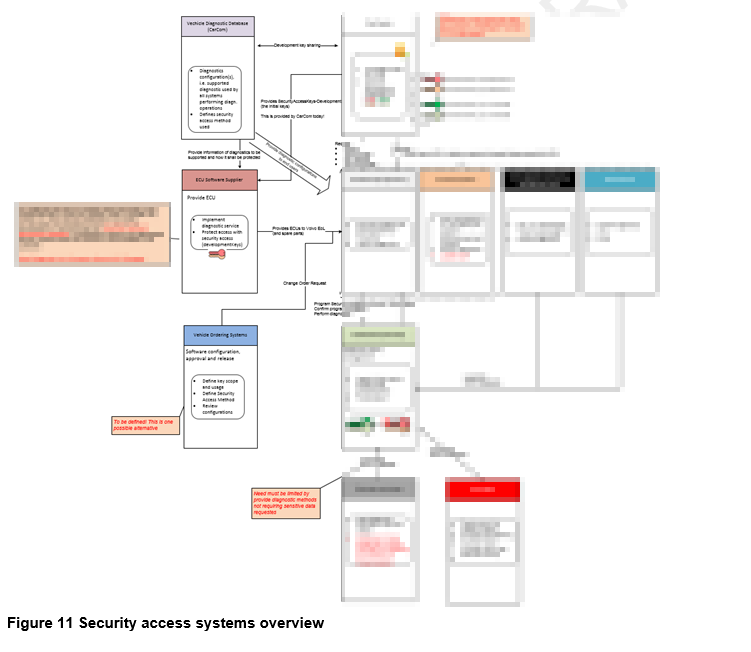

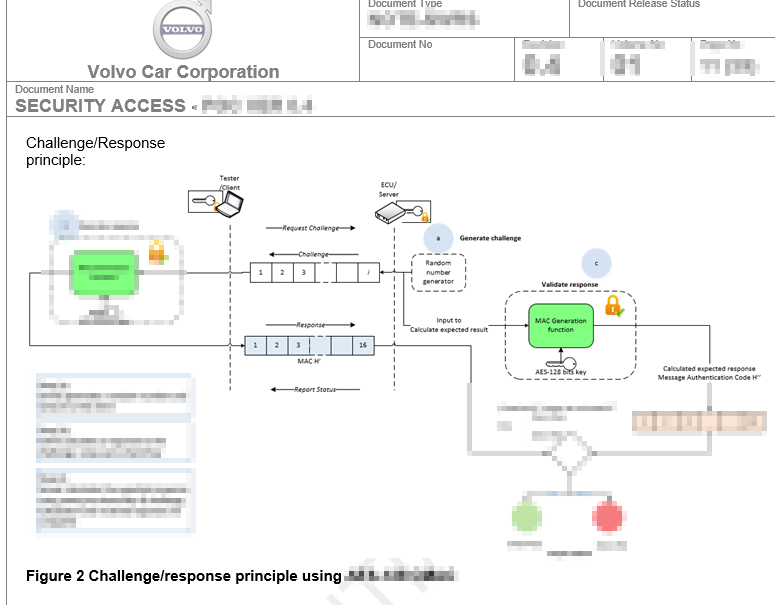

Inoltre, sembra vengano riportati all’interno della cartella “sa_client_Server”, importanti informazioni sull’implementazione di riferimento del Security Access di nuova generazione o Security Access generazione 2.

Nel progetto è possibile eseguire un client e un server per stabilire e testare comportamenti di comunicazione e protocollo. Lo scopo è verificare il nuovo protocollo e allo stesso tempo fornire esempi di fonti funzionanti per altri progetti imminenti.

Sembrerebbe un vero colpo per chi del campo riesca a comprendere queste informazioni, effettuando il reverse engineering del codice sorgente. D’altra parte l’evoluzione del ransomware è anche il ricatto per la pubblicazione della proprietà intellettuale, come in questo caso che può dare un vantaggio ad altre aziende che stanno svolgendo analoghe attività di ricerca e sviluppo.

Sembrerebbe che questo sia un sample e non tutti i file esfiltrati, pertanto è plausibile che Volvo sia ancora in trattative con la cyber gang Snatch.