Recentemente un criminale informatico su un forum underground ha messo in vendita una vulnerabilità 0-day che coinvolge IntelX, un potente motore di ricerca utilizzato da investigatori, giornalisti e professionisti della sicurezza per recuperare informazioni da fonti pubbliche e private su internet.

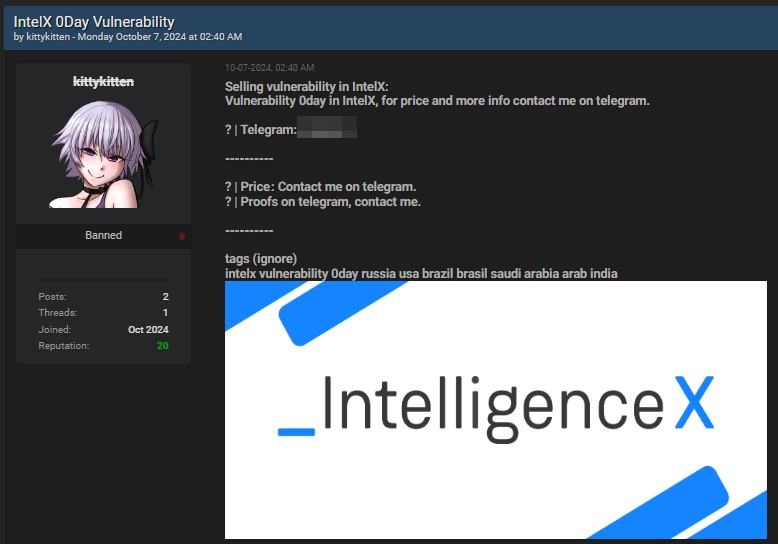

L’utente con il nome “kittykitten”, offre la vulnerabilità in cambio di un pagamento, indicando Telegram come metodo di contatto per ulteriori dettagli e prove.

IntelX è noto per la sua capacità di accedere a informazioni difficilmente reperibili, come documenti eliminati o nascosti, archivi di dati, metadati e fonti web deep e dark.

È uno strumento particolarmente utile per investigazioni digitali, ma anche estremamente delicato, dato che la compromissione del sistema potrebbe esporre dati sensibili o favorire accessi non autorizzati a informazioni private.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

L’offerta della vulnerabilità è stata pubblicata il 7 ottobre 2024, alle 02:40 AM, con il titolo “IntelX 0Day Vulnerability”. Il venditore afferma di essere in possesso di una vulnerabilità che coinvolge IntelX e invita potenziali acquirenti a contattarlo tramite Telegram per ulteriori dettagli. Non vengono condivise ulteriori informazioni specifiche sulla vulnerabilità direttamente nel post, il che è comune in questi casi per evitare che altri possano sfruttare la vulnerabilità senza acquistarla.

Nel post si leggono anche riferimenti a parole chiave come “intelx vulnerability 0day russia usa brazil brasil saudi arabia arab india”, suggerendo che il venditore potrebbe voler attirare l’attenzione di un pubblico internazionale, incluso quello di stati o gruppi cybercriminali in diverse parti del mondo. Questi attori potrebbero essere interessati a ottenere accesso a informazioni riservate per fini di spionaggio o altre attività cibernetiche.

Il venditore offre ulteriori prove della vulnerabilità via Telegram, un’app spesso utilizzata per comunicazioni private e sicure, rendendo difficile rintracciare l’identità o il luogo dell’offerente.

L’offerta di una vulnerabilità 0-day relativa a IntelX in un forum underground evidenzia la fragilità anche delle piattaforme più sofisticate e importanti. Il fatto che l’offerta sia stata rivolta a un pubblico globale, con menzioni specifiche a Paesi come Russia, USA, Brasile e Arabia Saudita, lascia intendere che questo tipo di vulnerabilità potrebbe finire nelle mani di gruppi di spionaggio o altre organizzazioni malintenzionate.

La vendita di questa vulnerabilità su IntelX rappresenta solo uno dei tanti episodi che mostrano quanto sia importante non abbassare la guardia nel campo della sicurezza digitale.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.