E’ stata individuata dagli analisti di Sophos, una complessa operazione di malware da parte di esperti in sicurezza, che utilizza il noto servizio di messaggistica WhatsApp come mezzo per diffondere trojan bancari, puntando a istituti di credito brasiliani ed a piattaforme di scambio di criptovalute.

Un malware autoreplicante, emerso il 29 settembre 2025, è dotato di avanzate tecniche evasive e di complesse catene di infezione multiphase, finalizzate a superare le attuali protezioni di sicurezza. La campagna di attacco ha avuto un impatto esteso, coinvolgendo più di 1.000 endpoint in oltre 400 ambienti clienti, dimostrando l’efficacia e la vasta portata della minaccia.

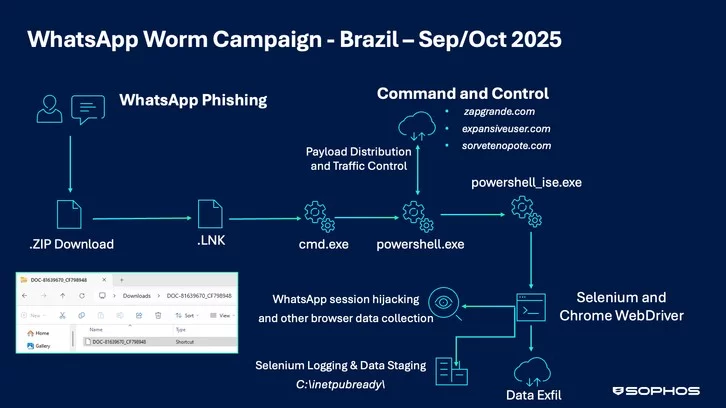

L’attacco scatta quando le vittime scaricano un archivio ZIP nocivo tramite WhatsApp Web da un contatto già infettato in precedenza. La componente di ingegneria sociale risulta essere particolarmente astuta in quanto il messaggio dichiara che il contenuto allegato può essere visionato esclusivamente su un computer, inducendo in tal modo i destinatari a scaricare ed eseguire il malware su sistemi desktop invece che su dispositivi mobili.

Durante le indagini su vari incidenti in Brasile, gli analisti di Sophos hanno rilevato il complesso meccanismo di infezione utilizzato dal malware. Tale approccio tattico consente al malware di funzionare in un contesto che ne permette la stabilità e l’attivazione completa delle funzionalità di payload.

L’esecuzione del malware inizia con un file LNK di Windows dannoso nascosto all’interno dell’archivio ZIP. Una volta eseguito, il file LNK contiene un comando Windows offuscato che crea ed esegue un comando PowerShell codificato in Base64.

I commenti in lingua portoghese incorporati nel codice di PowerShell rivelano l’intenzione dell’autore di “aggiungere un’esclusione in Microsoft Defender” e “disabilitare UAC” (controllo dell’account utente). Queste modifiche creano un ambiente permissivo in cui il malware può operare senza attivare avvisi di sicurezza o richiedere l’interazione dell’utente per operazioni privilegiate.

Questo script PowerShell di prima fase avvia segretamente un processo Explorer che scarica il payload di fase successiva dai server di comando e controllo, tra cui hxxps[:]//www.zapgrande[.]com, expansiveuser[.]com e sorvetenopote[.]com.

Gli artefici della minaccia mostrano una notevole familiarità con l’architettura di sicurezza di Windows e con le caratteristiche di PowerShell, utilizzando metodi di offuscamento che permettono al malware di funzionare indisturbato per tempi prolungati.

La campagna distribuisce due payload distinti a seconda delle caratteristiche del sistema infetto: uno strumento di automazione del browser Selenium legittimo con ChromeDriver corrispondente e un trojan bancario denominato Maverick.

La funzionalità del payload Selenium permette ai malintenzionati di gestire le sessioni del browser attualmente attive, rendendo più semplice l’intercettazione delle sessioni web di WhatsApp e l’attivazione del processo di auto-propagazione del worm.