La capacità di analizzare il traffico di rete diventa cruciale per proteggere i nostri sistemi e i nostri dati. In questa lotta per la sicurezza, Wireshark emerge come un’arma potente e indispensabile.

L’analisi del traffico di rete è il processo di esaminare attentamente i dati che viaggiano attraverso una rete informatica. Questa pratica fornisce informazioni preziose sulla salute e sullo stato della rete, nonché sull’attività dei dispositivi e degli utenti che la utilizzano. Attraverso l’analisi del traffico di rete, è possibile individuare anomalie, identificare potenziali minacce alla sicurezza e prendere misure preventive per proteggere la rete e i suoi dati.

L’importanza dell’analisi del traffico di rete non può essere sottovalutata. Essa permette di:

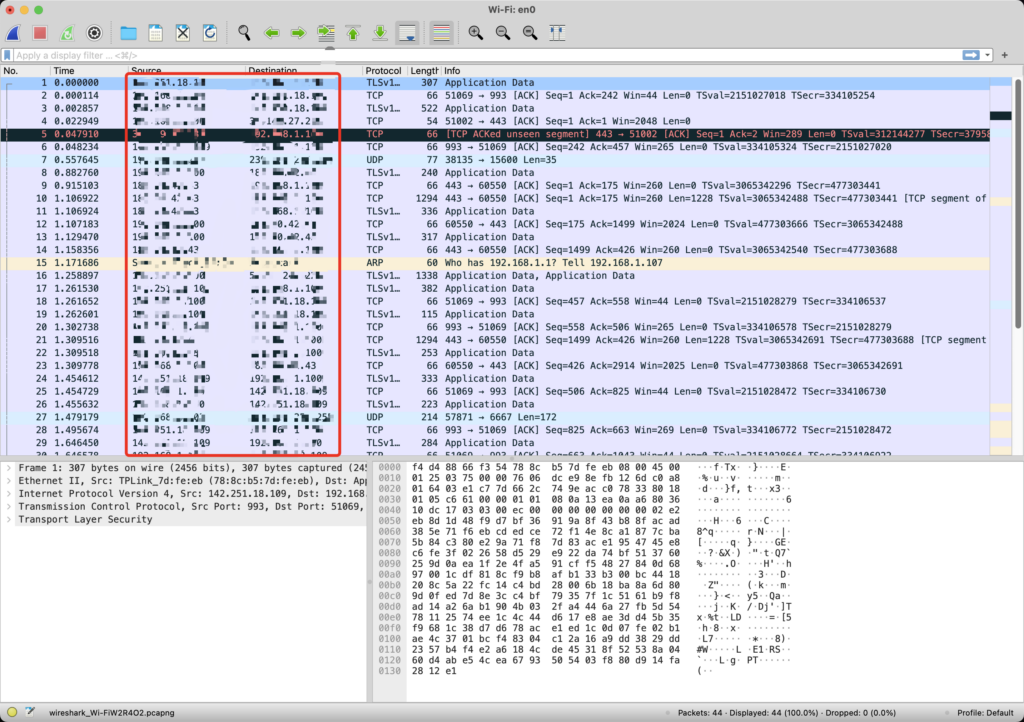

Wireshark è un analizzatore di protocolli di rete open-source e multi-piattaforma che offre una vasta gamma di funzionalità per catturare, analizzare e interpretare il traffico di rete. Con la sua interfaccia intuitiva e le potenti capacità di decodifica dei protocolli, Wireshark si è guadagnato una reputazione di eccellenza nel campo dell’analisi del traffico di rete ed è ampiamente utilizzato da professionisti della sicurezza, amministratori di rete e appassionati di tecnologia in tutto il mondo.

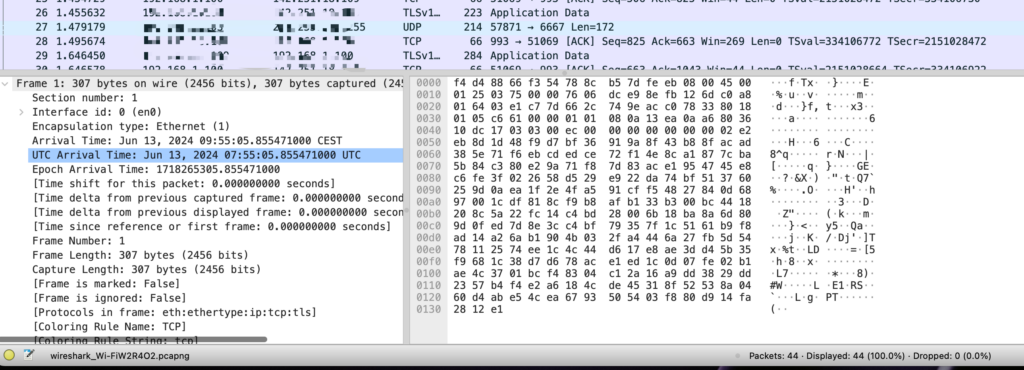

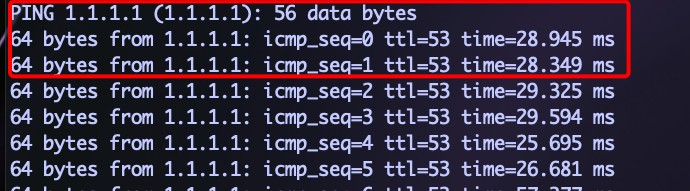

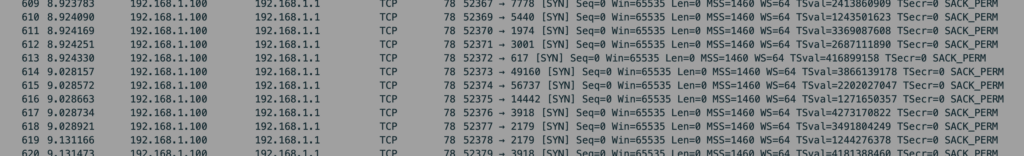

Wireshark consente agli utenti di catturare pacchetti di dati in tempo reale o di analizzare file di cattura pre-esistenti. Questa funzionalità fornisce una visione dettagliata del traffico di rete e consente agli analisti di individuare attività sospette o anomale.

Con il supporto per oltre 2.000 protocolli di rete, Wireshark è in grado di decodificare e interpretare una vasta gamma di protocolli, consentendo agli analisti di comprendere appieno il traffico di rete e individuare eventuali anomalie o comportamenti dannosi.

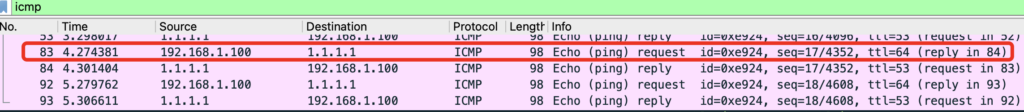

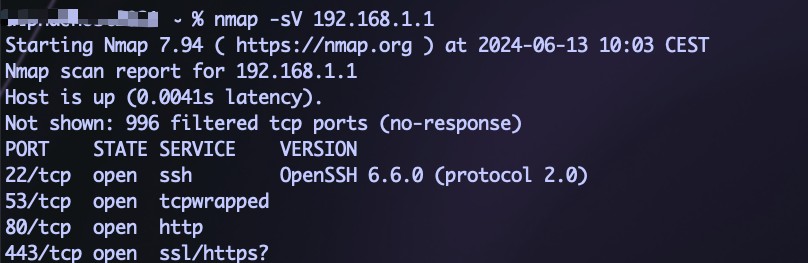

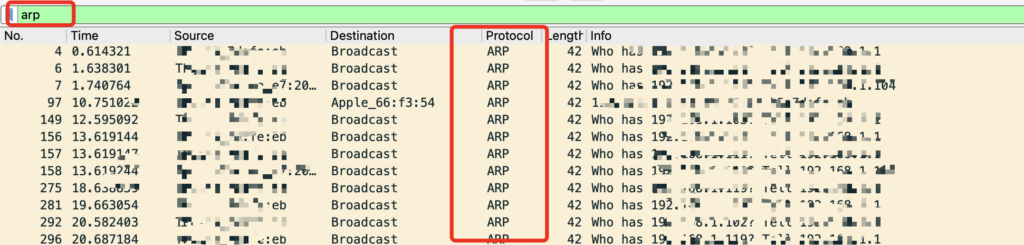

Wireshark offre potenti funzionalità di filtraggio e analisi che consentono agli utenti di concentrarsi sui pacchetti di interesse e di esaminare il traffico di rete in dettaglio. Gli analisti possono filtrare i pacchetti in base a criteri specifici, come indirizzi IP, porte di destinazione o tipi di protocollo.

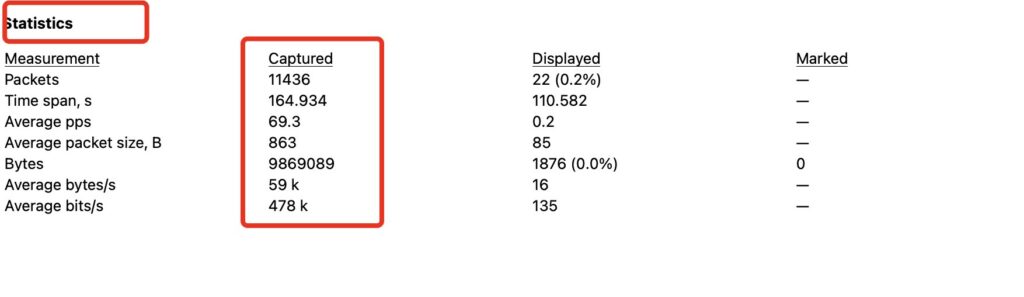

Wireshark fornisce una varietà di strumenti per la visualizzazione dei dati, tra cui grafici dei pacchetti, diagrammi di flusso e statistiche degli endpoint. Queste visualizzazioni aiutano gli analisti a comprendere meglio il comportamento del traffico di rete e a identificare eventuali pattern o tendenze anomale.

In caso di incidenti di sicurezza, Wireshark può essere utilizzato per la risposta agli incidenti, consentendo agli analisti di ricostruire gli eventi e identificare la causa radice del problema. Questa capacità è fondamentale per limitare i danni e ripristinare la sicurezza della rete il più rapidamente possibile.

Wireshark trova ampio impiego in una varietà di scenari pratici, tra cui:

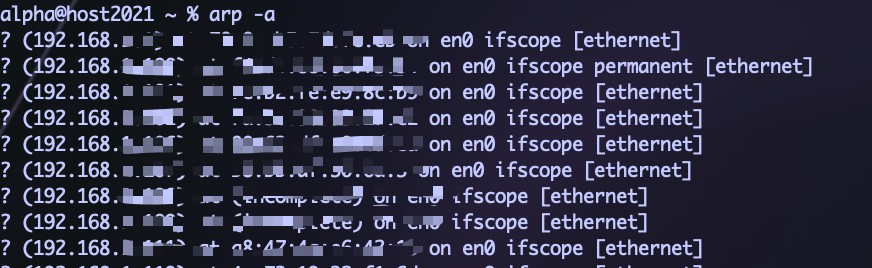

Wireshark può essere utilizzato per rilevare e individuare attività sospette o comportamenti dannosi all’interno del traffico di rete.

Wireshark è uno strumento essenziale per le indagini forensi, consentendo agli investigatori di raccogliere prove digitali e identificare le cause di incidenti di sicurezza.

Wireshark può essere utilizzato per identificare e risolvere problemi di prestazioni di rete, ottimizzando così l’efficienza e l’affidabilità della rete.

Wireshark è ampiamente utilizzato nelle università e nei corsi di formazione per insegnare ai futuri professionisti della rete e della sicurezza informatica le competenze necessarie per analizzare il traffico di rete.

Gli amministratori di rete utilizzano Wireshark per risolvere problemi di connettività, identificare errori di configurazione e diagnosticare malfunzionamenti della rete.

Con le sue potenti capacità di cattura, analisi e visualizzazione dei dati, Wireshark è un alleato prezioso per garantire la sicurezza e l’integrità delle reti informatiche in un mondo digitale in continua evoluzione.