Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Gli esperti di Socket hanno scoperto un gruppo di 108 estensioni dannose nel Chrome Web Store che trasmettono i dati degli utenti ad una infrastruttura condivisa e iniettano annunci pubblicitari e cod...

SPID, CIE e tua nonna: quando la password la sa tutta la famiglia

Il “controllo filiale” digitale: il problema che l’Italia non ha ancora finito di nominare In Italia l’attenzione al rapporto tra minori e digitale sta finalmente ricevendo l’attenzione che merita: da...

La tua faccia vale 5 centesimi! Il mercato dei “kit” di identità degli italiani

Il mercato della digital identity nel darkweb, non dorme mai. Recentemente, un utente che si firma MirrorHub ha pubblicato un annuncio su DarkForums, uno dei tanti crocevia dove il crimine informatico...

Chrome protegge la tua Privacy? Quello che succede dietro le quinte e non ti dicono

Chrome è da tempo pubblicizzato come un browser sicuro, ma Google sembra avere seri problemi nella protezione contro il tracciamento nascosto. Il consulente sulla privacy Alexander Hanff afferma che C...

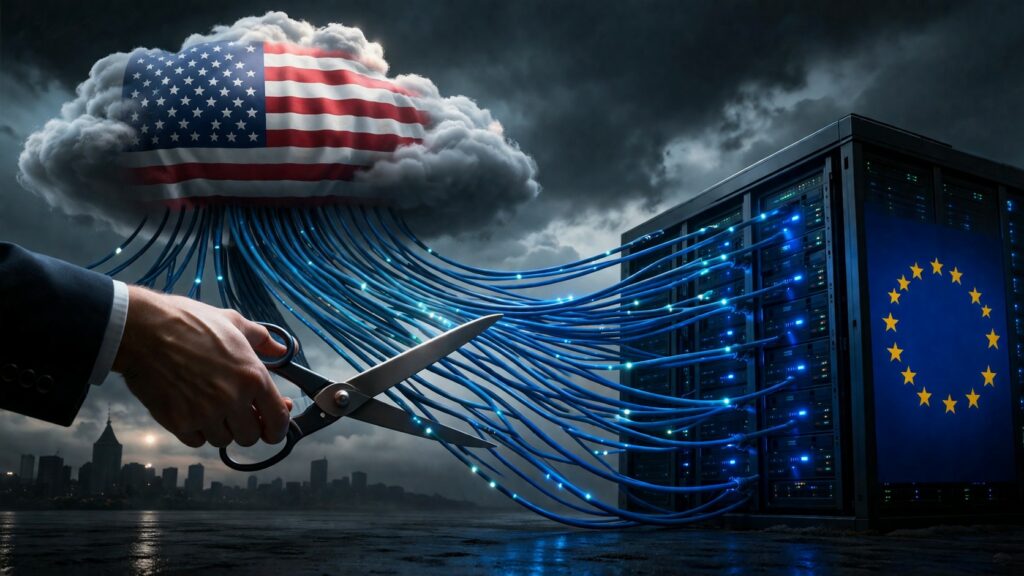

La Nuova Cortina di Ferro è Digitale: L’Europa è in Fuga dal Cloud USA

Un tempo, i confini degli stati venivano spostati con i carri armati e la conquista fisica dei territori. Oggi, le guerre moderne si combattono con l’influenza, l’economia e con il “codice” che gira n...

Il NIST alza bandiera bianca! Troppe CVE mentre gli exploit corrono senza controllo

Il flusso di segnalazioni di vulnerabilità è diventato così intenso che persino le agenzie governative non riescono a stargli dietro. Il National Institute of Standards and Technology (NIST) statunite...

Mancano solo 3 anni! Kurzweil rilancia la sua previsione shock sul futuro del mondo

Negli ultimi giorni è tornato di nuovo al centro del dibattito il futuro dell’intelligenza artificiale. Ray Kurzweil, uno dei più noti futuristi contemporanei, ha rilanciato una visione estremamente a...

Cybersecurity: il vero punto debole sei tu (e nessuno te lo dice per bene)

In questo periodo storico particolarmente complesso, molti di noi mancano la sensibilizzazione e consapevolezza sul tema cyber. Pur avendo la possibilità di formarsi tramite percorsi mirati e offerti ...

AI e sicurezza: il modello Mythos è una svolta o solo hype? La visione di Marcus Hutchins

Con il boom dell’intelligenza artificiale, le affermazioni audaci su scoperte rivoluzionarie nel campo della sicurezza informatica stanno diventando sempre più comuni, ma non tutti gli esperti sono di...

BitLocker sotto tiro: una falla critica aggira Secure Boot nei server Windows

Una falla di sicurezza monitorata con il codice CVE-2026-27913 colpisce il meccanismo di protezione di Windows BitLocker. Nasce da un problema preciso: una validazione impropria degli input (codice CW...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Qwen è libero! Senza censura, on-premise e 100% open source

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Bajram Zeqiri - 18 Aprile 2026

Dopo Glasswing arriva OpenAI TAC: Tranquilli, non è un disastro! Ma in via precauzionale

Carolina Vivianti - 18 Aprile 2026

SPID, CIE e tua nonna: quando la password la sa tutta la famiglia

Giovanni Pollola - 17 Aprile 2026

La tua faccia vale 5 centesimi! Il mercato dei “kit” di identità degli italiani

Chiara Nardini - 17 Aprile 2026

Chrome protegge la tua Privacy? Quello che succede dietro le quinte e non ti dicono

Silvia Felici - 17 Aprile 2026

La Nuova Cortina di Ferro è Digitale: L’Europa è in Fuga dal Cloud USA

Marcello Filacchioni - 17 Aprile 2026

Guerra tra gang nel dark web! 0APT chiede il riscatto a Krybit che gli hackera il DLS

Chiara Nardini - 17 Aprile 2026

Tails 7.6.1 rilasciato d’urgenza: la falla in Firefox che ha spinto l’update immediato

Carolina Vivianti - 17 Aprile 2026

Il NIST alza bandiera bianca! Troppe CVE mentre gli exploit corrono senza controllo

Bajram Zeqiri - 16 Aprile 2026

Mancano solo 3 anni! Kurzweil rilancia la sua previsione shock sul futuro del mondo

Silvia Felici - 16 Aprile 2026

Ultime news

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Dopo Glasswing arriva OpenAI TAC: Tranquilli, non è un disastro! Ma in via precauzionale

SPID, CIE e tua nonna: quando la password la sa tutta la famiglia

La tua faccia vale 5 centesimi! Il mercato dei “kit” di identità degli italiani

Chrome protegge la tua Privacy? Quello che succede dietro le quinte e non ti dicono

La Nuova Cortina di Ferro è Digitale: L’Europa è in Fuga dal Cloud USA

Guerra tra gang nel dark web! 0APT chiede il riscatto a Krybit che gli hackera il DLS

Tails 7.6.1 rilasciato d’urgenza: la falla in Firefox che ha spinto l’update immediato

Il NIST alza bandiera bianca! Troppe CVE mentre gli exploit corrono senza controllo

Mancano solo 3 anni! Kurzweil rilancia la sua previsione shock sul futuro del mondo

Cybersecurity: il vero punto debole sei tu (e nessuno te lo dice per bene)

AI e sicurezza: il modello Mythos è una svolta o solo hype? La visione di Marcus Hutchins

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE